Win32/Flamer o «yo lo vi primero»

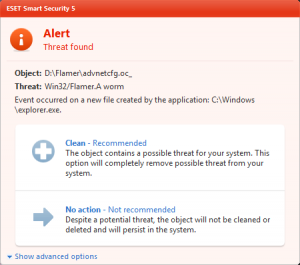

No es solo por el malware, que ESET detecta como Win32/Flamer.A, que ya es de por sí complejo…

… sino que las noticias y la especulación que se han generado alrededor de esta amenaza son también complejas. Lo que está claro es que lo que parece ser una nueva amenaza que se ha encontrado en diferentes regiones del planeta, algunas particularmente sensibles desde el punto de vista político, ha suscitado mucho interés y muchas conjeturas conflictivas y confusas alrededor de “quién la vio primero”.

De acuerdo con el CERT Nacional de Irán, detectaron por primera vez este ejemplar de malware en marzo de 2010. Parece además ser el mismo malware al que el Laboratorio de Criptografía y de Seguridad de los Sistemas de Budapest (CrySyS) ha llamado sKyWiper (que ellos creen lleva activo desde hace de 5 a 8 años, e incluso más). Sin embargo, parece que las conjeturas sobre su tiempo de actividad son incorrectas, ya que los módulos de compilación de datos han sido manipulados, presumiblemente para dificultar el trabajo de los investigadores de alguna manera.

A pesar de este hecho, el laboratorio de Budapest tiene un análisis inicial bastante interesante que no debe pasarse por alto. No queremos añadir más confusión, pero lo que nos resulta más interesante es que han sido reportadas incidencias con este malware en el Oeste Asiático y en Oriente Medio (incluyendo Israel, curiosamente), pero también en Europa del Este (sobre todo en Hungría y Austria) e incluso en Hong Kong.

Lo cierto es que no está claro que esté específicamente diseñado para atacar a un país: de hecho, tampoco está claro que Stuxnet fuera desarrollado específicamente para Irán, pero sí fue originalmente detectado en esta área geográfica. Y mientras hay bastantes especulaciones acerca de si Flamer está relacionado de alguna manera con Stuxnet y Duqu, a nosotros nos parece que pudiera ser, aunque también de forma especulativa, ya que la mayoría del código parece ser diferente.

Quizá lo más interesante es que el CERT Nacional de Irán ha compartido algunos ejemplares del malware de forma voluntaria con los fabricantes de seguridad, hasta incluso con aquellos con centrales en USA que estarían desautorizados al trato legal con Irán. Y para rizar más el rizo, hay que tener en cuenta que estos programas maliciosos se distribuyen en Irán y funcionan sobre un sistema operativo que se supone que Microsoft tampoco puede exportar a dicho país.

Stuxnet, Flamer, Flame o como se llame: no hay malware bueno

Una semana después de su aparición, concretamente el día 1 de junio, una noticia relacionada con Flamer nos ha sorprendido: “Un perjudicial ciberataque contra el programa nuclear de Irán es el resultado del trabajo conjunto de Estados Unidos y de expertos israelíes, que procedieron bajo las órdenes secretas del Presidente Obama” (Washington Post). Claramente, la comunidad antivirus tenemos mucho que decir al respecto, y probablemente habrá muchos más post de nuestros investigadores de ESET.

Como cualquier otro código malicioso que es distribuido con mala idea, Stuxnet estaba destinado a acabar siendo de dominio público, y no solo eso, sino también de propiedad pública, abierto al uso y abuso por parte de criminales, naciones y hacktivistas.

Todo esto significa que muchos investigadores de seguridad antivirus hemos sonreído al leer que el New York Times afirma, al hilo del descubrimiento de Flamer, lo siguiente:

“Una porción del programa se hizo público en el verano de 2010 debido a un error de programación y esto permitió que escapara de la planta iraní Natanz y que se distribuyera en todo el mundo a través de Internet”.

Para ser claros, Stuxnet no necesitó un error de programación para escapar. Mientras la gente que utilizaba sistemas atacados por el código malicioso eventualmente lo encontraba, tenía también la opción de decírselo al mundo, que es exactamente lo que el CERT iraní hizo con Flamer el pasado 28 de mayo (provocando así que los investigadores lo anunciaran deseando que pudieran completar sus análisis antes de que el código se hiciera público). Lo que es más, cualquiera que hubiera trabajado con el código, o hubiera participado de su desarrollo o quien lo encontró, podría fácilmente haber hecho una copia y haberlo distribuido, o vendido, o modificado, o cualquier tipo de cosas que se pueden hacer de forma fácil con productos digitales, al contrario que sucede con artefactos físicos.

Desafortunadamente, la afirmación del New York Times perpetúa la loca noción que ha sido desbancada con el paso del tiempo por los investigadores de seguridad, una creencia equivocada que puede resumirse como: “Creo que puedo crear un código malicioso que no contendrá errores de programación, mantenerlo bajo mi control incluso después de haber sido distribuido, y que además no voy a tener efectos colaterales inesperados”. Mucha gente lo ha intentado, pero no ha tenido éxito, lo que confirma que cualquier malware infeccioso que se distribuye está condenado a ser públicamente conocido.

Cualquiera que trabaje con amenazas informáticas sabe lo difícil que es mantenerlas bajo control si las sacas del laboratorio donde fueron creadas. Francamente, controlar malware en cualquier punto es muy complicado y supone un reto, y si no, simplemente pregunta a cualquiera que trabaje en un laboratorio antivirus. En realidad, el mundo se hubiera ahorrado muchos problemas y gastos si la gente que desarrolló Stuxnet hubiera escuchado a los investigadores que se dedican a luchar contra los códigos maliciosos.

Por contra, la arrogancia del intelecto prevaleció y Stuxnet se convirtió en un regalo para criminales y para naciones con intención maliciosa. El código de Stuxnet comenzó a aparecer por todos los lados sin límites. Y lo mismo sucederá con Flamer, lo que significa, en términos prácticos, que cada dólar que las naciones emplean en el desarrollo de códigos maliciosos es un regalo para los criminales y otros estados.

Piénsalo de esta manera: creas un nuevo y revolucionario misil tierra-aire y se lo das a tus tropas mientras, y simultáneamente, publicas todos los detalles de su construcción, así como las instrucciones de operatividad, para todo el mundo en tu web, permites la descarga de toda la información y añades un teléfono gratuito para que hagan los pedidos (eso sí, con envíos gratuitos). Distribuir códigos maliciosos para cumplir con objetivos solo nacionales no es una tontería, sino una auténtica estupidez.

La única buena noticia sobre Flamer es que no te va a afectar salvo que seas un oficial del Gobierno de Medio Oriente o que trabajes en la investigación de armas para dicha institución. Flamer no está “ahí fuera”, no está distribuyéndose por Internet de momento. Probablemente no vas a encontrar Flamer en un archivo adjunto a un email en tu cliente de Outlook (las unidades USB parecen ser una de las posibles vías de infección de Flamer). Y si estás utilizando un buen software antivirus estás protegido contra él. La mayoría de los productos de seguridad más conocidos fueron rápidamente actualizados para detectar Flamer, y los mejores tienen además detecciones genéricas para este tipo de malware.

Y quizá lo más importante, las organizaciones que siguen las mejores buenas prácticas de seguridad, como el despliegue de seguridad en las estaciones de trabajo con control de dispositivos externos que previenen infecciones que viajan en dispositivos USB, estarán bien protegidas contra la mayoría de los ataques de malware que se pueden encontrar hoy en día.

A pesar de que la comunidad antivirus se frota las manos cuando piensa en el tiempo dedicado a “descubrir” Flamer, no soy consciente de que ninguno hayamos confirmado infecciones en sistemas protegidos de acuerdo a los estándares de seguridad de la información.

Ten en cuenta que un reciente estudio encontró que alrededor del 90% de las brechas de seguridad pueden ser resueltas con medidas simples y baratas. Y estas son buenas noticias para empresas y usuarios que de otra manera pueden verse invadidos por el miedo lanzado por algunos medios de comunicación demasiado “hype” que elevan a la categoría de sofisticados nuevos ataques de malware. Si hacemos nuestro trabajo de la manera adecuada y protegemos correctamente nuestros sistemas, tenemos una alta probabilidad de frustrar este tipo de ataques.

Artículos adaptados por Yolanda Ruiz

@yolandaruiz

Yolanda Ruiz Herváson![]()

Artículos originales:

-

“Stuxnet, Flamer, Flame, Whatever Name: There’s no good malware”, por Stephen Cobb, Security Evangelist.

-

«Win32/Flamer: the 21st Century Whale», por David Harley, Senior Research.

![Facebook adquiere Face.com: una empresa de reconocimiento facial con una grave vulnerabilidad [solucionada]](https://blogs.protegerse.com/wp-content/themes/point_new/images/smallthumb.png)