Nueva propagación de mensajes falsos de LinkedIn con malware

Si ayer informábamos de una nueva campaña de spam que se hacía pasar por un mensaje de Facebook para engañar a los usuarios e inducirles a que pulsen sobre un enlace malicioso, hoy traemos un caso parecido pero que utiliza a LinkedIn, la conocida red social con perfiles profesionales, como gancho.

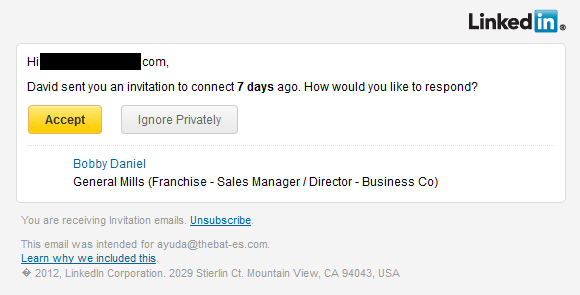

En un correo que utiliza el mismo formato que los enviados por LinkedIn se nos indica que hemos recibido una invitación por parte de otro usuario y, aparentemente, se nos ofrece la opción de aceptar dicha invitación o declinarla. No obstante, pronto descubriremos que los enlaces no nos llevan a donde dicen.

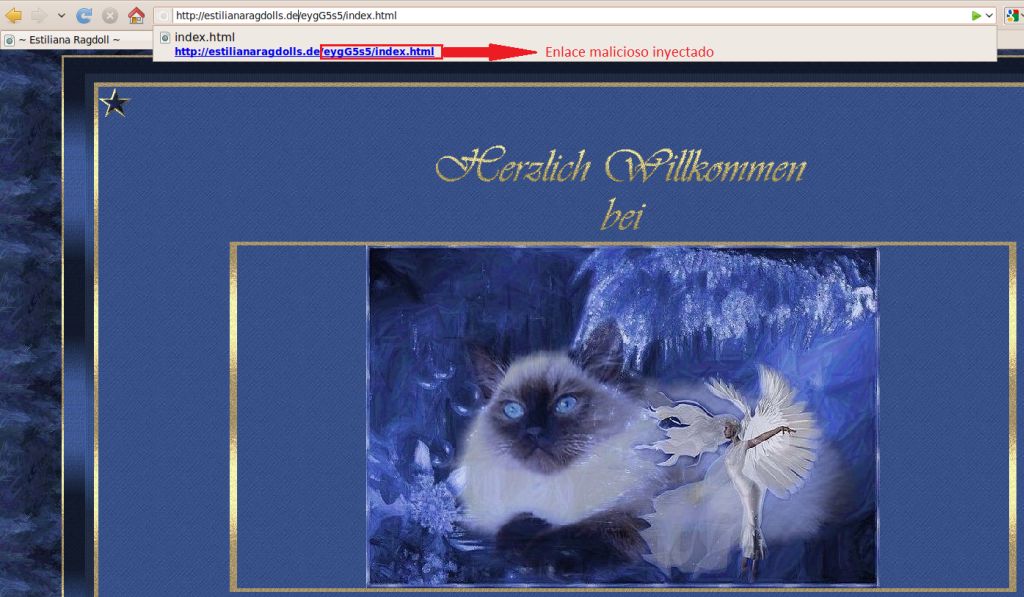

Usando la ya común técnica de inyectar enlaces maliciosos en web legítimas, los ciberdelincuentes ubican un fichero index.html dentro de una web vulnerable que será la que redirija a los usuarios al enlace desde donde se descarga el código malicioso.

Como también hemos comentado en análisis recientes de casos similares, los ciberdelincuentes ofuscan el código que usan para redireccionar a los usuarios a la descarga del malware. A simple vista no parece observarse nada que tenga sentido, pero tras desofuscar el código en nuestro laboratorio vemos cómo se hacen peticiones para descargar el código malicioso desde un enlace preparado por los ciberdelincuentes.

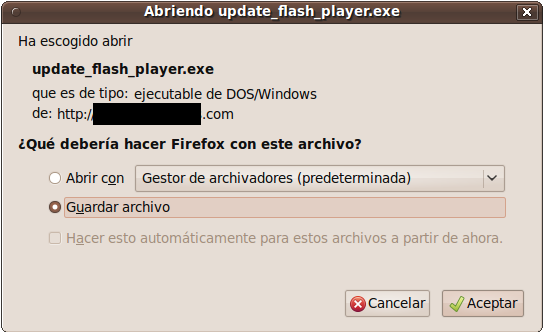

Si un usuario pulsase sobre el enlace proporcionado en el correo y no contara con un antivirus actualizado que detectase la amenaza, podría llegar a descargarse el fichero update_flash_player.exe en su sistema. En el caso que analizamos ayer con los mensajes de Facebook este fichero contenía un troyano de la familia Agent, mientras que la muestra de hoy es detectada por las soluciones de seguridad de ESET como una variante de Win32/Injector.XTU.

Viendo que les cuesta realmente poco cambiar el código malicioso a propagar y el tipo de correo suplantando todo tipo de redes sociales u otro tipo de servicios, no nos deberíamos extrañar de ver casos similares durante los próximos días o incluso semanas, tal y como venimos viendo desde mediados de septiembre. No obstante, los chicos del laboratorio de ESET en Ontinet.com seguiremos alerta para detectar y avisar de las nuevas variantes que aparezcan.

Comentar

Lo siento, debes estar conectado para publicar un comentario.

El ataque a redes sociales cada vez es mas fuerte…