Aprovechan el lanzamiento de Crysis 3 para propagar malware en forma de crack

Nuestro compañero André Goujon de ESET Latinoamérica ha descubierto varios archivos maliciosos que se hacen pasar por cracks para el videojuego Crysis 3 de la empresa Crytek (que grandes) que ha sido lanzado al mercado hoy mismo. A continuación publicamos una adptación de su post.

El videojuego de disparos en primera persona (FPS por sus siglas en inglés) Crysis 3 es uno de los títulos más esperados de 2013 por los más jugones, motivo por el cual los cibercriminales ya han empezado a desarrollar códigos maliciosos diseñados para aprovechar la ansiedad de los fanáticos por acceder a la nueva versión que no quieren pasar por caja. Las muestras analizadas en este post son detectadas por ESET como Win32/Ainslot y Win32/TrojanDownloader.Wauchos.

Como hemos mencionado en ocasiones anteriores, una de las estrategias de propagación de amenazas más habitual es la aplicación de técnicas de Ingeniería Social adaptadas especialmente para explotar diversas temáticas de actualidad y apelar a intereses específicos de ciertos usuarios- en este caso, jugadores. De acuerdo a investigaciones del Laboratorio de ESET Latinoamérica, se ha descubierto la publicación de falsos cracks (parches que permiten modificar el software original para, por ejemplo, ser utilizado sin haber comprado una licencia) del programa cuyo objetivo es infectar al equipo y abrir una puerta trasera a la espera de que el atacante envíe comandos remotos. El sistema infectado puede ser utilizado por los cibercriminales para descargar nuevas variantes de la amenaza, lanzar ataques DoS contra de otros equipos o servicios online, registrar lo que teclea el usuario (keylogger), o realizar capturas de la cámara web, entre otras operaciones.

Los falsos cracks han sido desarrollados como archivos de gran tamaño que van desde los 7 MB hasta los 33 MB. Es probable que esto se deba a que, frente a un supuesto archivo de bajo peso, algunas personas podrían sospechar que se trata de algo malicioso o falso. Con el fin de añadir credibilidad al engaño, el icono de la amenaza es otro aspecto que los atacantes suelen considerar a la hora de propagar programas falsos. En este caso, los iconos son idénticos a los del ejecutable del juego original. En otras ocasiones, incluso recurren a la creación de uno nuevo en base al diseño del videojuego. Por otro lado, muchas de estas amenazas muestran en el momento de ejecutarse, errores falsos que informan al usuario que el juego no ha podido ser “crackeado” o incluso, copian el crack “funcional” mientras realizan acciones maliciosas- como el caso del malware que afectó a usuarios del juego Prototype 2.

El falso crack de Crysis 3 viene en el interior de un ZIP o RAR cuyo nombre suele ser “Crysis 3 crack” o similar. Dentro del archivo comprimido es posible encontrar tanto el ejecutable malicioso como un fichero de texto que muestra las supuestas instrucciones y la descripción del juego. A continuación, se muestra una captura del icono utilizado en las variantes de malware analizadas en este post. Destaca el uso de un icono de alta resolución para engañar a la potencial víctima:

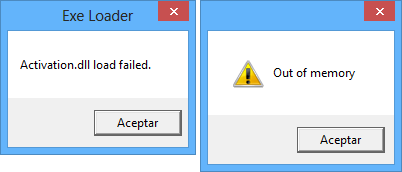

Si la víctima ejecuta el archivo (Win32/Ainslot), este procede a copiarse en la carpeta temporal de ese usuario de Windows como biocredprov.exe. Posteriormente, muestra dos mensajes falsos de error. El primero indica que el archivo “Activation.dll” no ha podido ser cargado y el segundo menciona que el sistema no cuenta con la memoria suficiente. A continuación se muestra una captura de ambos mensajes:

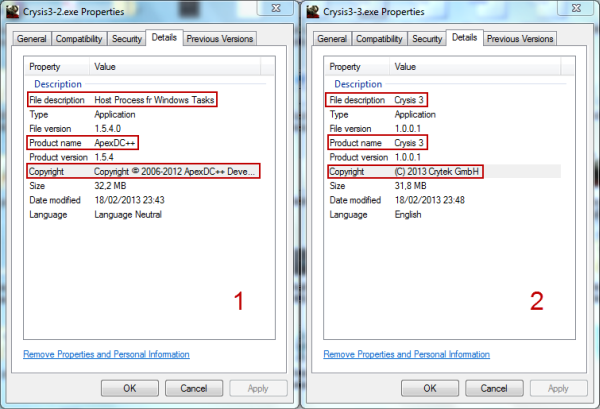

Seguidamente, el código malicioso abre una puerta trasera (backdoor) en el sistema infectado y espera a que un atacante envíe comandos remotos. La lista completa de acciones maliciosas puede ser consultada en la descripción de Win32/Ainslot disponible en Virus Radar. En los casos analizados, tanto el tamaño como el icono son adecuados al contexto. Pese a todos los detalles, de todas las variantes analizadas, solo una incluye información relacionada al juego dentro de las propiedades del ejecutable. La siguiente captura muestra las propiedades de dos variantes, una con información incoherente y otra con los datos “correctos”:

En la captura 1 es posible ver cómo la información (descripción, nombre de producto y copyright) que se proporciona no corresponde con Crysis 3, no obstante, en la otra muestra analizada, los cibercriminales mejoraron este detalle, tal y como se observa en la imagen 2. Al respecto, es importante aclarar que esos campos no son una forma fiable de comprobar si un ejecutable es legítimo o no. En el caso de la imagen 2 la información es correcta, sin embargo, son datos que los mismos cibercriminales insertan y no tiene relación con el desarrollador del juego.

Como se puede observar, los cibercriminales se aprovechan de esta situación para conseguir nuevas víctimas y de ese modo, obtener ganancias ilícitas. Implementar una solución de seguridad como ESET Smart Security permite proteger un ordenador de esta y otras amenazas. Por otro lado, le recomendamos a los jugadores configurar el “modo de juego” disponible en los productos ESET. De este modo, se disminuye el consumo de recursos y se evita que se muestre algún mensaje que pueda interrumpir la experiencia del juego.

Escrito por André Goujon

Adaptado por Josep Albors

Comentar

Lo siento, debes estar conectado para publicar un comentario.