Detectadas variantes españolas del ransomware policial con imágenes de pornografía infantil

El pasado mes de abril informábamos en este blog de la aparición de una nueva variante del “Virus de la Policía” que utilizaba imágenes de pornografía infantil para asustar a sus víctimas y hacer que estas pagaran la supuesta multa de 100 €. Por aquel entonces tan solo se detectaron muestras en Alemania y Reino Unido, pero ya avisábamos que era cuestión de tiempo que esta variante apareciese en otros países como finalmente así ha sido.

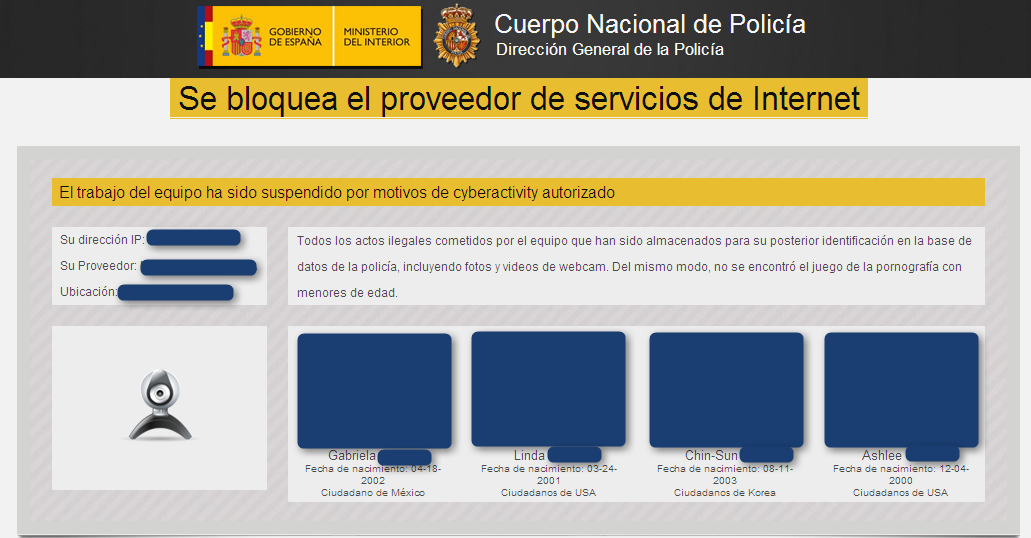

A finales de la semana pasada se empezaron a observar nuevas muestras de esta variante con diseños adaptados a varios países, entre los que se encuentra España. La plantilla utilizada es muy similar a la que ya vimos en la campaña anterior, y comprobamos cómo las fotos de pornografía infantil siguen siendo el principal motivo con el que convencer a las víctimas para que cedan al chantaje.

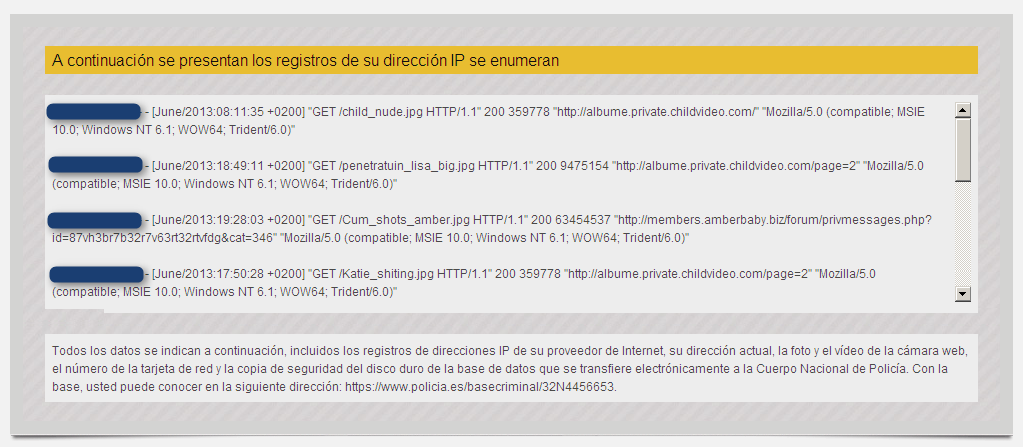

Según la información obtenida por varios investigadores, las víctimas pueden infectarse de varias formas aunque una de las vías más utilizadas durante estos primeros días ha sido la redirección desde páginas web pornográficas a sitios con contenidos pedófilos. De esta forma se consigue un primer y desagradable impacto visual, descargando a continuación el código malicioso y bloqueando el sistema. El usuario se encuentra entonces sin la posibilidad de acceder a su sistema y con una pantalla que lo acusa de haber visualizado contenido ilegal (lo cual es cierto, aunque haya sido en contra de su voluntad).

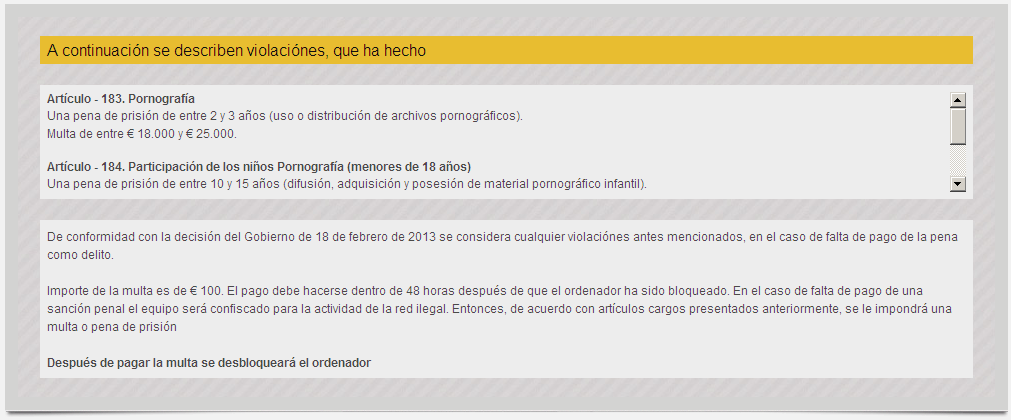

Para aumentar el miedo a ser perseguido por la ley, se citan una serie de supuestos artículos del código penal donde se leen las penas por haber consumido este tipo de material pornográfico ilegal. Estas penas incluyen varios años de cárcel pero, a continuación, se indica que se pueden evitar pagando una multa de tan solo 100 € (cantidad que muchas víctimas no dudarán en pagar para librarse de posibles consecuencias legales).

Por si la víctima todavía duda entre si ceder al chantaje o no, se proporciona un artículo con información de una supuesta redada contra consumidores de material pedófilo, con un recordatorio de las penas a las que pueden llegar a ser condenados. No hace falta decir que esta noticia es falsa y que los Cuerpos y Fuerzas de Seguridad del Estado no utilizan estas tácticas para identificar y detener pedófilos y, ni mucho menos, los dejarían en libertad pagando una multa de 100 €.

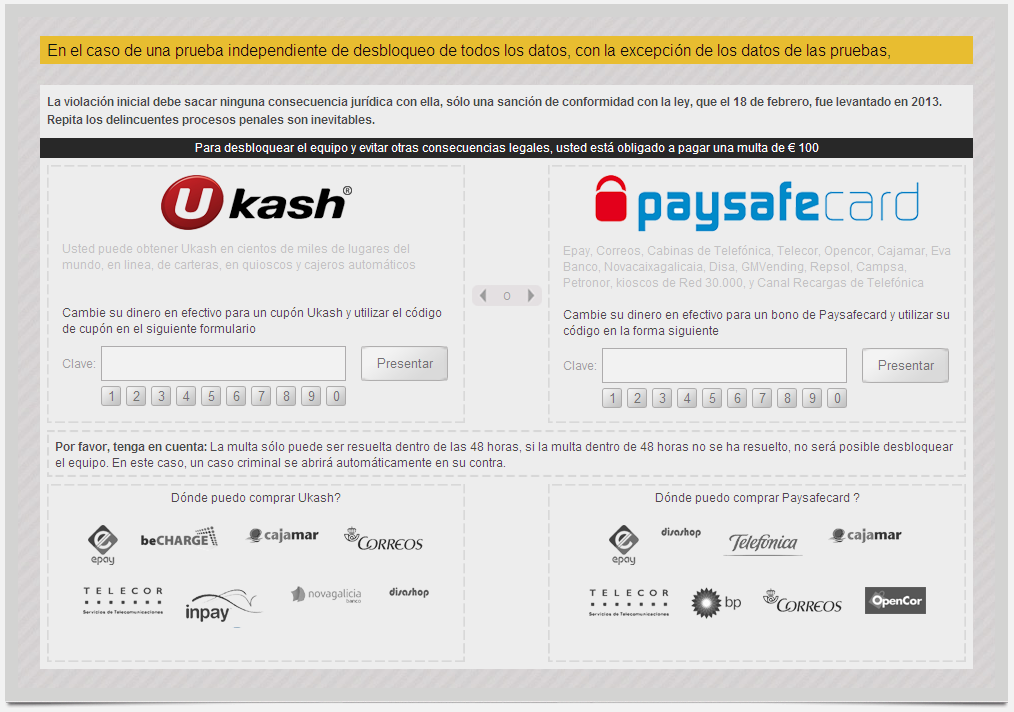

Como es costumbre en este tipo de casos, también se nos proporcionan los métodos de pago disponibles para abonar la cantidad solicitada, siendo estos sistemas de difícil rastreo y que dificultan mucho identificar al ciberdelincuente una vez que la víctima ha realizado el pago.

Como vemos, las bandas de crimen organizado detrás de este tipo de malware siguen innovando y variando su estrategia. Esto demuestra que el ransomware sigue siendo una importante fuente de ingresos y que aún hay gente dispuesta a pagar por desbloquear su sistema si se hace de forma convincente o empleando tácticas tan repulsivas como la que utiliza esta variante.

Si nos encontramos ante un caso así, nunca debemos ceder al chantaje. Se pueden utilizar herramientas que pueden desinfectar nuestro sistema y nuestro servicio de soporte técnico se encuentra disponible para ayudar a los usuarios que sufran esta y otro tipo de amenazas. No obstante, no debemos olvidar que la mejor protección es la prevención y que debemos contar con una solución de seguridad y un sistema actualizado, sin olvidar software de terceros como Java, que muchas veces son la puerta de entrada a este tipo de malware.