¿Conoces las alternativas a las contraseñas tradicionales?

Los incidentes de seguridad constantes que vivimos hoy en día son una de las manifestaciones más evidentes que demuestran que el uso de contraseñas para proteger el acceso a nuestros datos privados no es todo lo efectivo que debería. Admitámoslo, son pocas personas las que se molestan en aprender una contraseña robusta para cada uno de los servicios en la red que utilizamos y la mayoría cae en la tentación de utilizar una contraseña (o unas pocas) débil y fácil de memorizar.

De hecho, es tan poco el valor que le otorgamos hoy en día a nuestras contraseñas que algunos incluso estarían dispuesto a proporcionarlas por un precio no especialmente elevado, tal y como se desvela en una encuesta realizada recientemente. En esa encuesta se podía ver como 1 de cada 7 empleados de grandes corporaciones estaría dispuesto a vender su contraseña corporativa por una cantidad tan baja como 150 dólares, contraseña que podría otorgarle a un atacante el acceso a toda la red de la empresa si esta no se encuentra correctamente configurada, algo que hemos comprobado hace poco con el ataque a Sony Pictures.

Es por eso que desde hace algún tiempo se viene rumoreando cuál será el sustituto de las contraseñas tradicionales y las propuestas para sustituirlas no son pocas, tal y como veremos a continuación.

Doble factor de autenticación

El doble factor de autenticación es más un complemento a las contraseñas actuales que su sustituto. Esto ayuda a que sea la medida más implementada hasta ahora, puesto que añade una capa adicional de seguridad a algo que conocemos (las contraseñas) uniéndolas a algo que poseemos (nuestro móvil o cualquier otro dispositivo donde podamos recibir un código de un solo uso). Ya es habitual ver como algunos de los sitios online más utilizados como Facebook, Twitter o Gmail permiten su implementación de forma sencilla pero aún quedan muchos otros que no ofrecen esta posibilidad, o que hasta hace poco no la ofrecían, como iCloud de Apple.

Además, las empresas disponen de soluciones a medida que permiten implementar y gestionar eficazmente esta capa adicional de seguridad. Soluciones como ESET Secure Authentication permiten proteger el acceso a la información confidencial de la empresa y a sus servicios críticos, minimizando el riesgo de intrusiones en la red corporativa en caso de pérdida de contraseñas de acceso.

Los usuarios particulares cuentan además con soluciones gratuitas realmente efectivas y fáciles de implementar como Latch, pensado como un pestillo para nuestra vida digital y que permite evitar accesos no autorizados a algunos de los servicios más usados. Sin duda, una iniciativa más que interesante y que esperamos que sea incluida en cuantos más servicios, mejor.

Llave USB personal

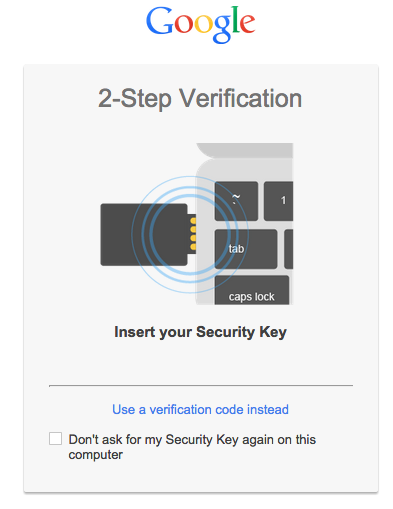

Google ha estado trabajando en ellas desde hace un tiempo tras haber sido precursor del establecimiento del doble factor de autenticación. Para usar una clave de seguridad USB simplemente se debe conectar este pequeño dispositivo a nuestro ordenador y cargar el perfil del usuario, ya que se encuentra asociado a sus cuentas.

Según Google, el uso de esta clave USB es posible desde la versión 38 de su navegador Chrome en sistemas operativos Windows, Mac OS y Linux, y permite usar el navegador para hacer un breve intercambio criptográfico con la clave, para comprobar que sea la asociada a la cuenta a la que se trata de acceder.

Esto significa que los inicios de sesión online podrían estar almacenados en la clave maestra y, de esta forma y en teoría, ya no sería necesario introducir contraseñas en ningún sitio. También se afirma que la comunicación entre el navegador y la llave no genera información que pudiera ser usada para suplantar al usuario en caso de que fuera interceptada.

Los latidos de tu corazón en tu muñeca

La pulsera Nymi se parece a muchos otros dispositivos de tecnología wearable, pero en vez de contar tus pasos, mide tu pulso. El ritmo único y preciso del corazón puede ser usado como una alternativa a las contraseñas, identificando a un usuario de forma remota y no solo para que acceda a su ordenador, sino también a su automóvil, a su casa o realizar pagos en tiendas.

Puede que suene algo cogido por los pelos, pero la idea de combinar un monitor del pulso cardíaco con comunicación NFC no es tan descabellada.

Biometría de próxima generación

Olvídate de las huellas dactilares como alternativas a las contraseñas. Lo último que se está considerando en la identificación biométrica abarca un amplio rango de posibilidades. Descartes Biometrics desarrolla una aplicación para Android llamada Ergo, que dice ser capaz de usar la forma de tu oreja para identificarte, simplemente acercándola a la pantalla tal y como lo haces durante una llamada.

Otros conceptos biométricos incluyen medir tu forma de andar, quizás no tan práctico para aquellos que simplemente necesitan iniciar sesión en sus puestos de trabajo. Una vez más, un brazalete equipado con acelerómetros y giroscopios puede ser usado para monitorizar tu caminar, tu velocidad, balance y peso y permitirte registrarte en tu ordenador combinando los datos obtenidos con una muestra previamente registrada.

También tenemos el reconocimiento facial, que Facebook asegura haber perfeccionado a un nivel casi humano, y el reconocimiento de la velocidad de escritura. Tal vez un día no se trate de saber la contraseña, sino de cómo la escribes.

Usando un token “virtual”

En una línea similar al concepto de Google, esta alternativa implica la utilización de información previamente registrada, que puede ser incorporada al smartphone. Clef es una nueva aplicación utilizada por decenas de miles de sitios web y que identifica a los usuarios mostrando una imagen única y generada solo en forma temporal en la pantalla del dispositivo. Tan solo debes sostener la cámara de tu móvil frente a la imagen para identificarte. Además, la imagen no puede ser robada, porque es generada de forma aleatoria y dura menos de 30 segundos.

¿Qué opinas de estas opciones? ¿Utilizarías alguna de ellas?

Josep Albors a partir de un post de Rob Waugh, WeLiveSecurity

Comentar

Lo siento, debes estar conectado para publicar un comentario.

Mi cuenta hotmail fue hackeada hace 20 días, con ella todas mis redes sociales q estaban adheridas, ha sido desgastaste desde entonces no quiero eliminar mi cuenta y crear otra, ps esta tiene muchos años conmigo. Mi vida privada sigue en manos del hacker, ps cada cambio de contraseña ha sido en vano. Que puedo hacer?