Troyano Odlanor: haciendo trampas en el póker online

Cada vez que los investigadores de ESET descubren un nuevo ciberataque interesante, una nueva muestra de malware o una antigua amenaza que ha evolucionado de forma interesante, nos gusta compartir sus descubrimientos en este blog. No obstante, cada cierto tiempo nos encontramos con algo que sobresale, algo que no se puede catalogar dentro de las categorías comunes de malware que vemos todos los días. Categorías como el ransomware, troyanos bancarios o ataques dirigidos, por solo nombrar unas cuantas, son las causantes de la mayoría de problemas.

En el post de hoy hablaremos de una de estas amenazas infrecuentes, un troyano diseñado para afectar a los jugadores de póker online. La última vez que hablamos de malware relacionado con el póker fue con PokerAgent, un troyano que se propagaba usando Facebook y que fue utilizado para robar las credenciales de acceso de los usuarios, información relacionada con su tarjeta de crédito y el nivel de crédito del póker de Zynga.

Hoy traemos noticias de Win32/Spy.Odlanor, usado por un ciberdelincuente para hacer trampas en el póker online mirando las cartas de los oponentes infectados. Además, tiene en su punto de mira a dos de los sitios de póker online más grandes de Internet: PokerStars y Full Tilt Poker.

Modus operandi

El atacante parece realizar sus actividades de una forma sencilla. Después de infectar a la víctima con el troyano, el atacante intenta unirse a la mesa donde juega la víctima teniendo una gran ventaja, ya que puede ver las cartas que la víctima tiene en su mano.

Vamos a explicar cada uno de estos pasos con un poco más de detalle, aprovechando los datos obtenidos de nuestros análisis.

Como si de un troyano típico se tratase, los usuarios normalmente se infectan por Win32/Spy.Odlanor sin saberlo y mediante la descarga de otra aplicación de una fuente diferente a las webs oficiales de los autores de los programas. Este malware se camufla como un instalador benigno de programas de uso general tales como Daemon Tools o mTorrent. En otros casos, se descarga en el sistema de la víctima a través de varios programas relacionados con el póker (bases de datos de jugadores, calculadoras de póker y similares) tales como Tournament Shark, Poker Calculator Pro, Smart Buddy, Poker Office y otros.

Una vez ejecutado, el malware se utiliza para generar capturas de pantalla de las ventanas de las dos plataformas de póker afectadas: Poker Stars y Full Tilt Poker, en el caso de que la víctima esté usando alguno de ellos. Las capturas de pantalla se envían luego al ordenador del atacante.

Seguidamente, las capturas de pantalla pueden ser consultadas por el atacante tramposo. Estas capturas muestran no solo las cartas que tiene en su mano el oponente, sino que también muestran su ID de jugador. Ambos portales de póker online permiten la búsqueda de oponentes por su ID de jugador, y de esta forma el atacante puede detectar fácilmente las mesas en las que la víctima está jugando y conectarse. Sin embargo, no estamos del todo seguros de si el atacante juega las partidas de forma manual o utiliza algún sistema automatizado para tal fin.

En versiones recientes del malware se añadió una funcionalidad de robo de datos genéricos mediante el uso de NirSoft WebBrowserPassView, incluyéndolo en el troyano Oldanor. Esta herramienta, detectada por ESET como Win32/PSWTool.WebBrowserPassView.B, es legítima aunque se cataloga como una Herramienta Potencialmente Peligrosa, puesto que puede ser usada para extraer contraseñas de diferentes navegadores web sin consentimiento del usuario.

Detalles técnicos

El troyano se comunica con su centro de mando y control (la dirección del cual se encuentra incluida en el binario) mediante HTTP. Parte de la información obtenida, como la versión del malware e información que identifica el ordenador, se envía en los parámetros de la URL. El resto de la información recopilada, incluyendo un fichero con las capturas de pantalla y las contraseñas robadas, se envían en una petición POST.

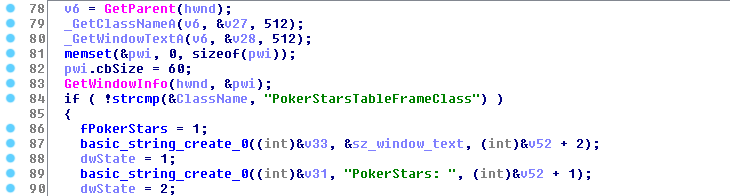

Las capturas de pantalla de IDA Pro que mostramos a continuación muestran las partes del código del malware que busca las ventanas abiertas que estén ejecutando PokerStars y Full Tilt Poker.

Estadísticas y hashes

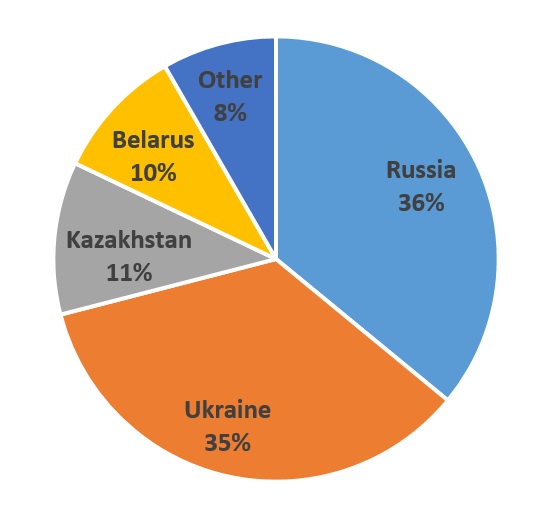

Hemos observado varias versiones del malware propagándose activamente, de las cuales las más antiguas se remontan a marzo de 2015. De acuerdo a la telemetría de ESET LiveGrid®, el mayor número de detecciones proviene de países de Europa del Este, aunque este troyano representa una amenaza potencial para cualquier jugador de póker online. Hasta el 16 de septiembre, hemos detectado varios cientos de usuarios infectados con Win32/Spy.Odlanor:

Hashes SHA1:

18d9c30294ae989eb8933aeaa160570bd7309afc

510acecee856abc3e1804f63743ce4a9de4f632e

Créditos de la foto: Boa-sorte&Careca / Foter / CC BY

Josep Albors a partir de una investigación de Robert Lipovsky