Ponen a subasta las ciber-armas de la NSA

Los que seguimos la actualidad del mundillo de la ciberseguridad llevamos unos días con la mosca detrás de la oreja. Concretamente desde el sábado pasado que es cuando empezaron a conocerse los primeros detalles de un ataque a uno grupo relacionado con la NSA. En este ataque se habrían obtenido varias de las ciber-armas empleadas por esta agencia estadounidense para realizar sus operaciones en todo el mundo y ahora mismo se están subastando al mejor postor.

Hasta hace poco teníamos serias dudas de la autenticidad de este ataque y de que las supuestas ciber-armas que se estaban subastando fueran reales. No obstante, información revelada en el día de ayer parece confirmar que el ataque se produjo realmente y que la subasta puede contener múltiples herramientas usadas en ataques contra gobiernos, empresas e individuos en todo el mundo.

¿Quién está detrás de este ataque?

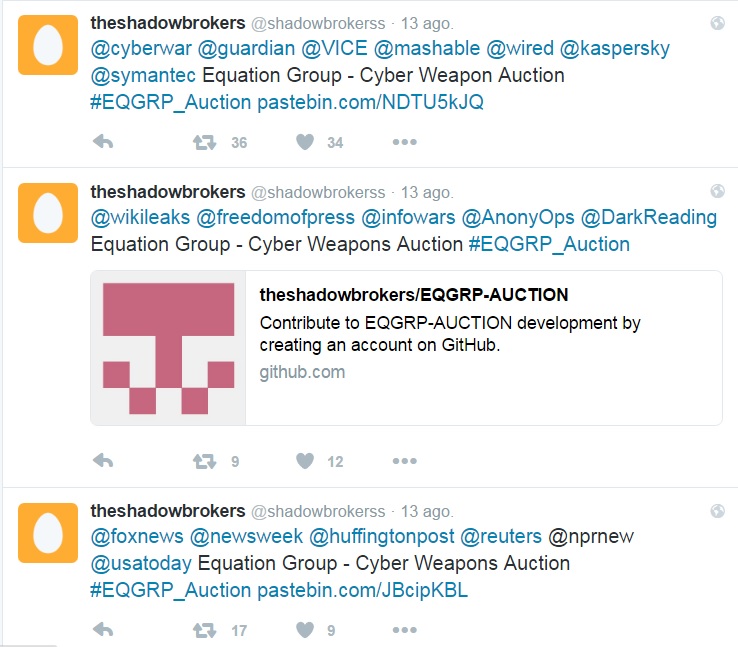

Toda este revuelo está producido por el grupo autodenominado “The Shadow Brokers” quien el pasado 13 de agosto empezaron a publicar en su cuenta de Twitter información acerca de esta subasta de ciber-armas, ofreciendo más detalles en un enlace de Pastebin.

A partir de este momento empezaron las especulaciones y, gracias a los enlaces publicados como prueba por este grupo anónimo, se pudieron descargar algunas de las herramientas robadas del grupo conocido como Equation Group y que ha sido relacionado con anterioridad con esta agencia gubernamental estadounidense como proveedor de alguna de las ciber-armas que más han dado que hablar durante los últimos años como Stuxnet, Duqu o Flame.

¿Qué se ha robado exactamente?

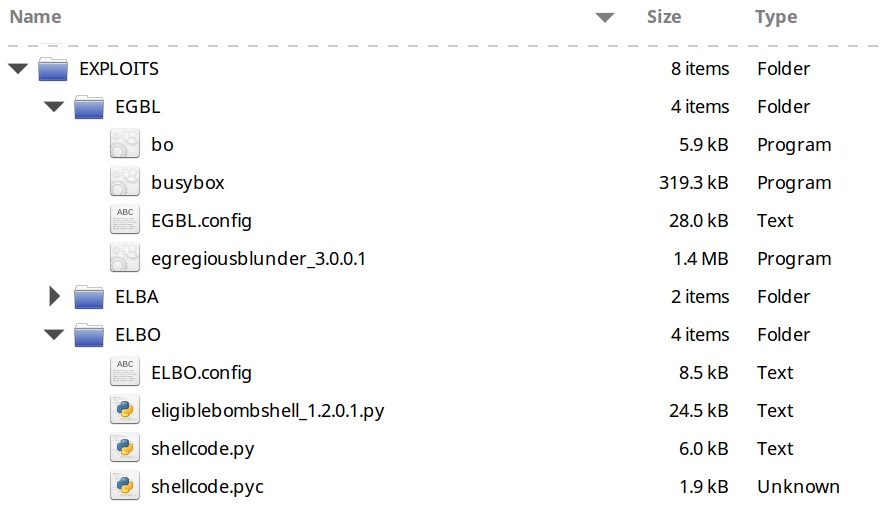

En los ficheros filtrados se pueden observar varias carpetas con distintas referencias. Entre ellas encontramos, por ejemplo, una en la que se mencionan exploits que supuestamente serían utilizados para aprovechar vulnerabilidades en aplicaciones o sistemas. Es muy probable que en el conjunto total de las herramientas robadas se encuentren numerosos exploits que aprovechen vulnerabilidades 0-day, es decir, vulnerabilidades para las que aún no existe un parche de seguridad y que son especialmente peligrosas en ataques dirigidos.

Durante unos días, la duda estaba en saber si estas herramientas y exploits eran reales y en comprobar su relación con el Equation Group. Estas dudas fueron despejadas finalmente por investigadores de Kaspersky que demostraron como el código de las ciber-armas filtradas por The Shadow Brokers era muy similar al de otras herramientas de Equation Group analizadas anteriormente.

¿Cómo se filtraron estas ciber-armas?

Una vez comprobada la veracidad de estas ciber-armas falta saber como se pudieron filtrar y si alguien pujará lo suficiente en la subasta como para hacerse con ellas. Es difícil que alguien llegue a pujar la cantidad mínima solicitada por este grupo (1 millón de bitcoins o 505 millones de Euros al cambio de hoy), más aun teniendo en cuenta que la cantidad máxima ofrecida hasta ahora apenas llega a los 1000 dólares.

Respecto a cómo se pudo obtener información tan importante, parece difícil que sea debido a un ciberataque a la NSA o directamente a Equation Group, si tenemos en cuenta su perfil altamente avanzado en materia de ciberseguridad. Algunas fuentes apuntan a un ataque realizado desde dentro en el que alguien obtuvo acceso a estas herramientas y las sacó utilizando algún dispositivo de almacenamiento extraíble.

Lo que parece clara es que, tanto si finalmente alguien puja lo suficiente por hacerse con las herramientas, como si el grupo The Shadow Brokers las filtra de forma gratuita (o se las queda para su uso propio), esto va suponer un impacto similar a las filtraciones de Edward Snowden o al ataque sufrido por el grupo Hacking Team.

¿Quienes son los principales perjudicados?

Obviamente, en un caso de estas magnitudes hay quien está afectado directamente pero también algún daño colateral. La reputación de la NSA y del Equation Group ha vuelto a quedar dañada y, en el caso de que se consigan obtener todas las herramientas robadas por The Shadow Brokers, es posible que más de un gobierno empiece a analizarlas para comprobar si está siendo espiado utilizando alguna de ellas.

Además, los exploits para vulnerabilidades 0-day utilizados por estas ciber-armas que se conocen hasta el momento han hecho que algunos de los fabricantes de soluciones firewalls más reconocidos como Cisco (parche1, parche2) o Fortinet se hayan visto obligados a publicar parches de seguridad que solucionan las vulnerabilidades utilizadas por alguna de las herramientas filtradas hasta el momento.

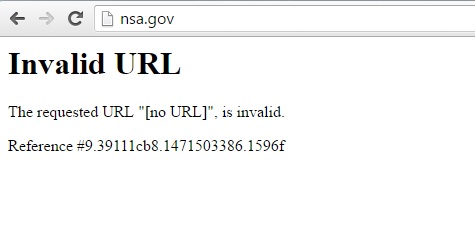

Por si fuera poco, la web de la NSA lleva varios días inaccesible, lo que nos hace pensar que o bien están haciendo una inspección a fondo de todos los sistemas que puedan estar involucrados en el robo de esta información o alguien está lanzando un ataque de denegación de servicio para impedir que se pueda acceder.

Conclusión

Estamos, sin duda alguna, ante una de las noticias de ciberseguridad del año, sobre todo por las partes implicadas y la importancia que puede tener en los próximos meses. Pero además, un ataque de este tipo demuestra que, prácticamente, no hay nadie a salvo y que cualquier puede ver su seguridad comprometida si no se adoptan las medidas de seguridad necesaria, ya seas un pequeño comercio, una gran empresa o la misma NSA.