Fantom, un ransomware camuflado de falsa actualización de Windows

Los delincuentes que utilizan el ransomware para ganar dinero a costa de sus víctimas no paran de utilizar nuevas estrategias o modificar las existentes para conseguir que el número de infecciones no decaiga. Partiendo de la base de que muchos de los archivos maliciosos que contienen variantes de ransomware se propagan mediante ficheros adjuntos a correos con un asunto más o menos llamativo, hay que reconocer que estos delincuentes se exprimen el cerebro para conseguir que sus cebos sigan siendo igual de llamativos.

Una misteriosa actualización de Windows

Este es el caso de Fantom, un ransomware descubierto a finales del mes pasado por el investigador Jakub Kroustek que destaca no tanto por sus mecanismos de cifrado, sino por la estrategia usada para conseguir que el usuario ejecute el fichero malicioso. En esta ocasión, los delincuentes han optado por usar un archivo ejecutable camuflado como actualización crítica de Windows, algo que puede llegar a engañar a más de un usuario despistado.

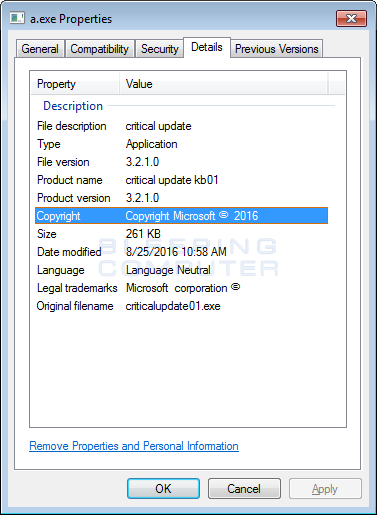

Hay que reconocer que han puesto bastante empeño en intentar conseguir que este fichero pase por uno legítimo, puesto que se han molestado incluso en editar las propiedades del fichero para que si alguien lo revisa, aparezca como que proviene de Microsoft y se trata de una actualización crítica, tal y como podemos ver en la siguiente captura realizada por los investigadores de Bleeping Computer.

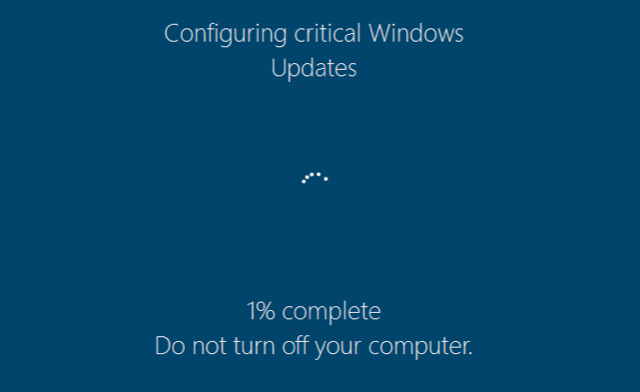

Si Fantom logra convencer a su víctima de que se trata de un archivo legítimo y esta lo ejecuta, lo primero que hará este ransomware es iniciar un proceso que muestra una falsa pantalla de actualización de Windows. Mientras el usuario está viendo cómo se realiza la supuesta actualización no se le permite cambiar de aplicación, algo que ayuda a hacer más creíble el hecho de que se trata de un proceso legítimo de actualización.

Mientras este proceso está ejecutándose mostrando esta falsa pantalla de actualización, el ransomware aprovechará para cifrar los archivos del sistema. A pesar de que es posible cerrar la ventana que muestra el proceso de instalación de actualizaciones, esto no detendrá el cifrado de los archivos, puesto que se trata de dos procesos diferentes.

Cifrado de los archivos

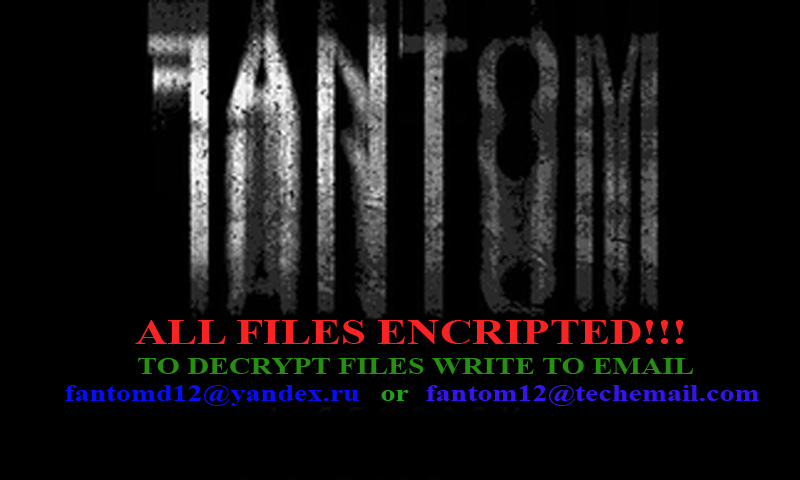

Una vez se han terminado de cifrar los archivos almacenados en el sistema con las extensiones definidas por el ransomware, este cambiará el fondo de pantalla por una imagen propia para que el usuario se dé cuenta de lo que acaba de pasar y proceda a solicitar información de las direcciones de correo proporcionadas.

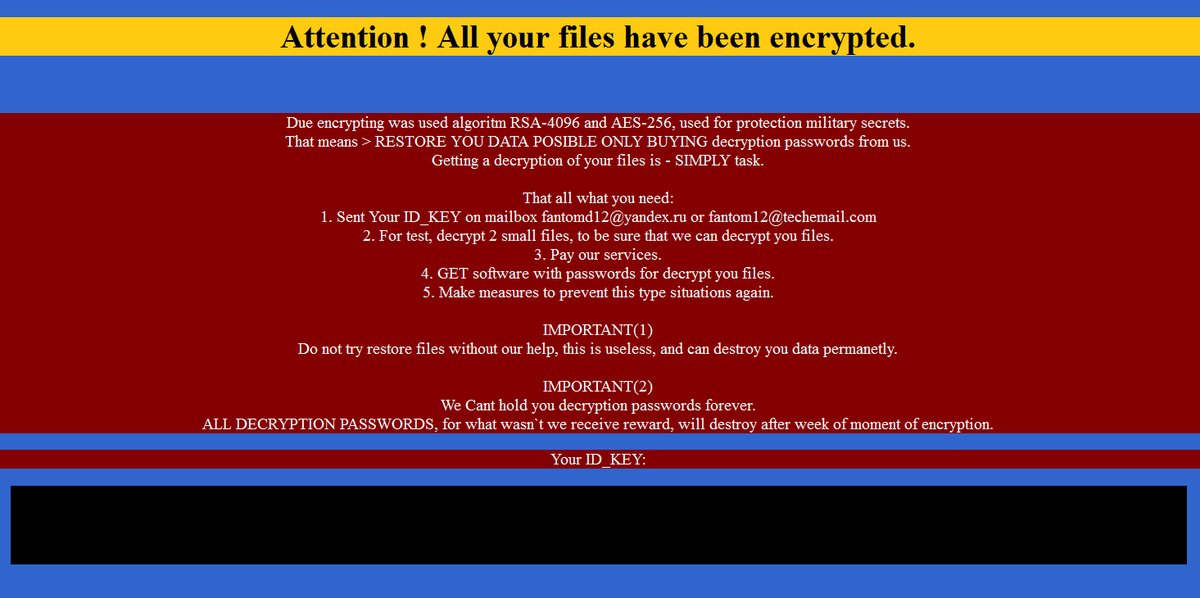

Lo más probable es que la víctima, preocupada por saber qué ha pasado con sus ficheros, revise alguna de sus carpetas, solo para encontrarse con todos sus archivos cifrados con la extensión .fantom y con un fichero con instrucciones para descifrarlos. Además, Fantom se asegura de borrar tanto el programa de actualización de Windows falso como las copias de seguridad que genera el propio sistema (Shadow Volume Copies).

Tanto por la pobre utilización del idioma a la hora de escribir la nota de rescate como por alguna de las direcciones de correo proporcionadas por los delincuentes, podemos interpretar que los delincuentes proceden de algún país de Europa del Este o de Rusia, algo bastante común en este tipo de malware.

Conclusión

Si bien no se ha detectado una propagación masiva de esta variante de ransomware, el uso de una actualización falsa de Windows como cebo para convencer a la víctima es bastante ingeniosa. De hecho, demuestra una vez más que muchas veces la complejidad del malware queda en segundo plano frente al uso de la ingeniería social a la hora de conseguir que un usuario ejecute un fichero que no debe.

Por eso, además de aplicar las medidas de protección adecuadas, especialmente en entornos corporativos, se debe concienciar al usuario de la importancia de reconocer estos ficheros trampa, puesto que, a día de hoy, siguen siendo una de las técnicas preferidas de los delincuentes.