Consiguen ocultar malware en el ADN. ¿Nuevo vector de ataque o simple prueba de concepto?

Los avances a la hora de conseguir sistemas con una gran capacidad de almacenamiento, sin que ello suponga utilizar un espacio demasiado elevado, es algo que ha estado comentándose durante los últimos años. No en vano, la cantidad de contenido digital, almacenada cada vez a resoluciones más elevadas, no deja de crecer, y este contenido ha de ser almacenado en algún sitio durante largos periodos de tiempo.

El ADN es el nuevo disco duro

Esta necesidad urgente de conseguir almacenar contenido digital de forma duradera y ocupando el menor espacio posible ha hecho que no pocos científicos y empresas hayan dedicado muchos recursos recientemente a investigar alternativas a los clásicos discos duros.

Entre las alternativas surgidas hay una que ha sorprendido a muchos, a pesar de ser uno de los contenedores de información más importantes que se conocen. Estamos hablando del ADN, lugar donde se almacenan las instrucciones genéticas que gobiernan todos los organismos vivos y cuya función principal es, precisamente, el almacenamiento a largo plazo de la información.

Hace un mes supimos gracias a la prestigiosa revista Nature del éxito de un grupo de científicos a la hora de almacenar un vídeo en el genoma de una bacteria viva. Este vídeo no es más que una sencilla animación, pero sirve perfectamente como ejemplo de las posibilidades que se abren a partir de ahora.

El resultado no es exactamente igual que la animación original, pero es lo suficientemente parecido como para que se empiece a considerar seriamente la posibilidad a medio plazo de almacenar grandes cantidades de información en el ADN. El principal inconveniente a día de hoy es el costoso proceso necesario para almacenar la información y extraerla posteriormente.

ADN utilizado para almacenar malware

Sabiendo que con esta técnica se podría almacenar cualquier tipo de información, a un grupo de investigadores de la Universidad de Washington se les ocurrió la idea de almacenar código malicioso en una secuencia de ADN sintético. No deja de ser algo paradójico, ya que los virus informáticos originales tomaban mucho prestado de los virus biológicos a la hora de propagarse, infectando archivos inofensivos e incluyendo su propio código en los mismos para replicarse en un sistema.

Lo realmente llamativo de este experimento no es que se pueda almacenar código malicioso perteneciente a un malware dentro de una secuencia de ADN. Lo llamativo es que esta secuencia pueda llegar a infectar a un ordenador como los que se utilizan para analizar estas cadenas utilizando una máquina secuenciadora de ADN.

Obviamente, los sistemas objetivos de esta investigación son muy limitados, ya que solo podrían infectar originalmente a aquellas máquinas conectadas y encargadas de secuenciar las cadenas de ADN. Es por eso que los propios investigadores no ven esto como una amenaza a corto ni medio plazo.

Infectando el sistema a partir del ADN

Sin embargo, una cosa es crear el código malicioso y almacenarlo en una secuencia de ADN, y otra conseguir que el secuenciador de ADN lo ejecute y este consiga infectar la máquina. Para empezar, se debería conseguir que el código del malware no sufra alteraciones y, como hemos visto en los ejemplos de las imágenes, estas pueden producirse. También es cierto que si el código del malware no es muy grande, las probabilidades de que este se corrompa no serían muy elevadas.

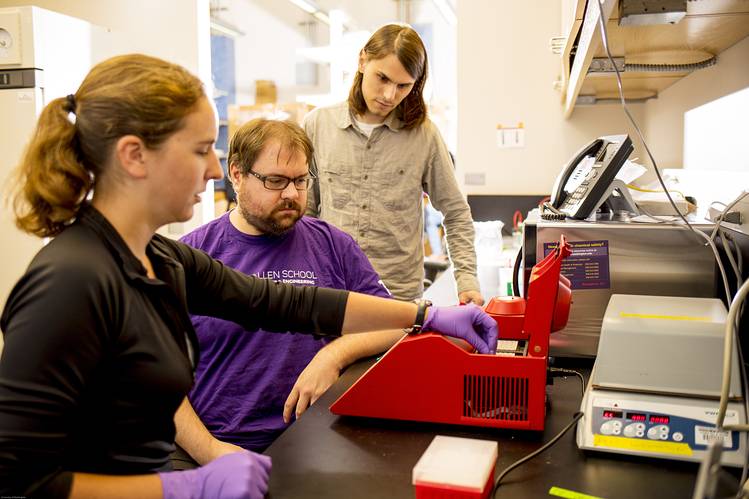

Investigadores responsables del experimento – Fuente: Wall Street Journal

Luego tenemos el tema de la ejecución del código malicioso almacenado en la cadena de ADN una vez este es leído por el secuenciador. En la información publicada hasta el momento, y a falta de que se celebre la conferencia el próximo día 17 donde se expondrán con mayor detalle los resultados de esta investigación, se dice que cuando esta secuencia de ADN maliciosa es analizada, esto provoca la ejecución del malware y se consigue tomar el control del sistema.

Esta afirmación habría que tomarla con pinzas hasta que se desvelen los detalles de la investigación, puesto que no es lo mismo “leer” el ADN que hacer que se ejecute el código incluido. No obstante, una sencilla búsqueda en Google y algunas preguntas a cierta amiga bioquímica nos han permitido averiguar que hay un fabricante que, aparentemente, es el que más cuota de mercado dispone cuando se trata de analizadores genéticos.

Echando un vistazo a los manuales disponibles, vemos que algunas de las máquinas más antiguas de finales de los 90 y principios de los 2000 utilizaban MacOS, sistema que sería sustituido más adelante por Windows XP. Los modelos más actuales ya soportan hasta Windows 7 SP1, que si bien ya lleva bastantes años en el mercado, al menos sigue disponiendo de soporte por parte de Microsoft.

También es curioso que en la documentación recomienden la instalación de un software antivirus, pero no que se instalen las actualizaciones de Windows ni que se cambie la configuración del cortafuegos.

El problema es que muchos laboratorios no habrán cambiado estos dispositivos en muchos años, por lo que seguramente se encuentren vulnerables a un ataque de este tipo y, lo que es peor, esto podría ser solamente la puerta de entrada a algo más dañino. Imaginemos un escenario en el que un atacante utiliza una secuencia de ADN para camuflar un código malicioso.

Este código podría ejecutarse cuando sea leído por la máquina secuenciadora, infectar el sistema y, desde ahí, pivotar a otros sistemas más críticos o que almacenen información confidencial que el atacante puede considerar valioso robar. Por poner un símil, sería como los típicos casos en los que se utilizan documentos de Word aparentemente inofensivos para ocultar macros maliciosas que descargan más malware una vez han conseguido ejecutarse en el sistema.

Conclusión

Si bien de momento esta investigación está muy limitada al ámbito académico, no deja de ser interesante ver cómo este nuevo vector de ataque podría ser utilizado en entornos reales. Al final, este ejemplo nos sirve para recordar que cualquier medio que utilicemos para almacenar y compartir información puede ser utilizado de forma maliciosa para intentar infectarnos si no andamos con cuidado, ya sea un fichero adjunto a un email, un enlace, un pendrive, una memoria flash o una cadena de ADN sintético.

Créditos de la imagen de cabecera: Foter.com