Encuentran cientos de millones de cuentas de email usadas por delincuentes para enviar spam

Cada vez que un usuario recibe un correo no deseado, es posible que se haga la típica pregunta: “¿Cómo han averiguado mi dirección de correo electrónico?”. La verdad es que con la cantidad de servicios online a los que nos suscribimos hoy en día y el robo constante de información personal (ya sea al propio usuario o a las empresas que guardan estos datos), no es de extrañar que los delincuentes tengan bases de datos de las cuentas de email de millones de usuarios (e incluso sus contraseñas).

Descubrimiento de los millones de cuentas de correo

Es frecuente que cada cierto tiempo veamos noticias relacionadas con la filtración de datos de millones de usuarios, normalmente sus cuentas de correo electrónico o datos relacionados con su domicilio (aunque también han habido filtraciones donde se han observado datos de tarjetas de crédito).

Sin embargo, la obtención de cientos de millones de datos como en el caso que analizamos hoy no es tan frecuente, y además nos permite ver la capacidad que tienen algunos delincuentes para enviar cantidades ingentes de spam a usuarios de todo el mundo.

Esto fue posible gracias a la investigación realizada por el analista de malware @benkow_, quien realizó un más que interesante análisis sobre el funcionamiento de los spambots utilizados por los delincuentes para realizar las campañas masivas de propagación de correos con finalidades maliciosas.

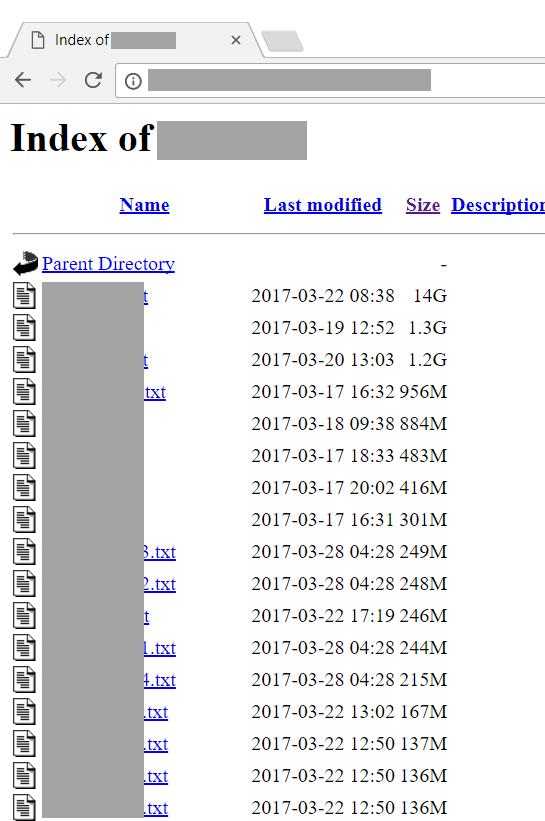

Ficheros conteniendo las direcciones comprometidas visibles de forma pública – Fuente: Troy Hunt

En su investigación, este analista se topó con una serie de archivos que contenían información relacionada con cientos de millones de direcciones de correo y también credenciales SMTP de todo el mundo. Para poder ayudar a los millones de usuarios cuyos emails y credenciales SMTP estaban almacenados en estos archivos, el investigador decidió contactar con Troy Hunt, responsable del portal Have I been Pwned? y uno de los referentes a la hora de concienciar a los usuarios a la hora de evitar que sus datos confidenciales sean robados por los delincuentes.

Análisis de esta información

Una vez Troy Hunt tuvo toda esta información en sus manos, decidió revisarla para ver qué contenía, encontrando dos grupos de información interesantes. Por una parte tenemos las direcciones de correo electrónico tal cual, en cantidades muy grandes y separadas por ficheros que pueden llegar a contener cientos de millones de direcciones.

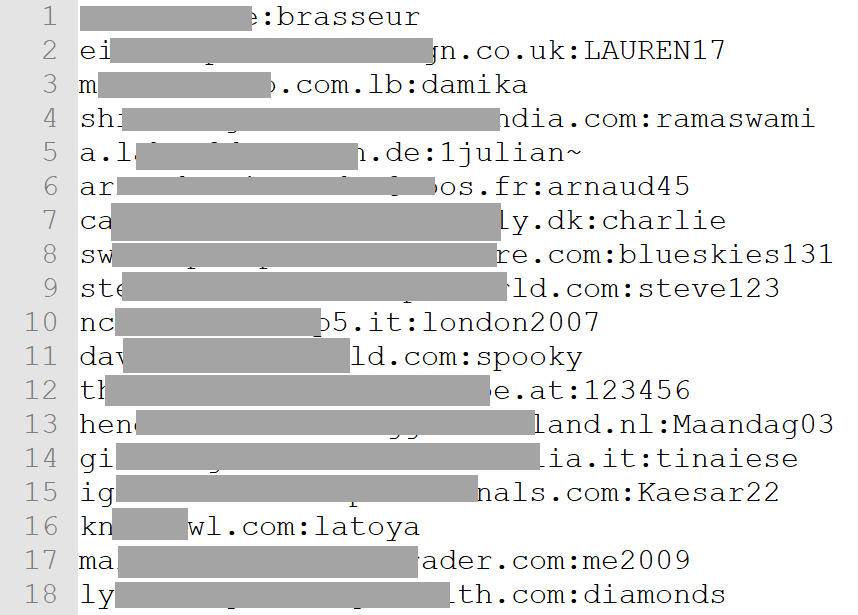

Por otra parte, también se encontraron direcciones de email junto a contraseñas, de forma que los delincuentes podían utilizarlas para usarlas en beneficio propio, usando el servidor SMTP del usuario para enviar spam a otros usuarios.

Direcciones de correo junto con sus respectivas credenciales SMTP – Fuente: Troy Hunt

Un detalle importante que se averiguó a partir del análisis de toda esta información es que muchas de las direcciones de correo electrónico almacenadas por los responsables de este spambot pertenecían a filtraciones anteriores como la de LinkedIn, que, recordemos, también incluía las contraseñas de los usuarios en formato SHA1 (fácilmente descifrable).

Los emails que no habían sido filtrados hasta el momento ya han sido añadidos al servicio Have I been Pwned?, para que los usuarios puedan revisar si sus correos se encuentran entre los usados por este grupo de delincuentes o aparecieron en filtraciones anteriores. Es altamente recomendable que echemos un vistazo a esta web y, en el caso de detectar que alguna de nuestras cuentas de correo ha sido filtrada, cambiar inmediatamente la contraseña y, en caso de que sea posible, activar el doble factor de autenticación.

Conclusión

Como acabamos de ver, los correos no deseados que recibimos todos los días no prueban sin ton ni son hasta que encuentran una dirección válida, sino que disponen de listados de emails gigantescos, cuyos propietarios pueden convertirse en víctimas potenciales.

Por eso mismo es importante estar alerta y evitar introducir datos como el email en páginas con poca o mala reputación y, en el caso de que algún servicio de confianza sufra un ataque que comprometa nuestra información privada, aplicar las medidas de seguridad necesarias para no sufrir un incidente de seguridad en nuestras propias carnes.