Los ataques a entidades financieras se extienden a nuevas regiones

Que los delincuentes hace tiempo que se marcaron entre sus objetivos ir directamente a por las entidades financieras (y no solo a por sus clientes) es algo que conocemos desde hace tiempo. En los últimos años hemos vistos ejemplos más que suficientes que lo demuestran, con incidentes en los que se han obtenido decenas de millones de dólares en un solo golpe, de forma discreta y sin hacer ruido.

Crónicas desde Rusia

Como en muchos otros ejemplos de amenazas, los casos más destacados comenzaron a detectarse en Rusia hace ya algunos años. Empezaron siendo ataques a los cajeros donde los delincuentes conseguían sacar el dinero almacenado en ellos sin forzarlos físicamente. En la mayoría de estos casos el dinero se consigue accediendo al sistema que controla al cajero (en demasiadas ocasiones, una versión obsoleta de Windows) y engañándolo mediante software especialmente creado para la ocasión.

Sin embargo, cuando los delincuentes se dieron cuenta de que podían ir directamente a por los sistemas que controlan las entidades financieras, vieron que se les abrían un buen número de oportunidades para cometer sus acciones delictivas, y que, además, les permitirían obtener un botín elevado de un solo golpe y sin exponerse.

Así las cosas, en Virus Bulletin 2016 nuestros compañeros de ESET Anton Cherepanov y Jean-Ian Boutin publicaron los resultados de las investigaciones relacionadas con ataques a sistemas financieros rusos, que llevaban analizando desde hacía tiempo. Las conclusiones no dejaban lugar a dudas, y demostraron que no solo los delincuentes habían conseguido infiltrarse en los sistemas de las varias entidades financieras rusas, sino que habían conseguido realizar transferencias millonarias fraudulentas a sus cuentas mediante el sistema de transferencias interbancarias.

Incluso, en algún caso, llegaron a modificar notablemente el valor del rublo durante un breve periodo de tiempo tomando el control de una terminal de venta para enviar órdenes de compra/venta y conseguir así que la moneda rusa tuviese una elevada volatilidad durante unas horas.

Mientras todo esto sucedía en Rusia, al resto del mundo parecía no importarle mucho, pero este tipo de ataques no tardaron en cruzar fronteras.

Comienza la expansión

Viendo el éxito obtenido en tierras rusas, los delincuentes decidieron extender sus operaciones a entidades de otros países, y en los últimos años hemos visto varios ejemplos. Algunos comenzaron de forma tímida y con ataques poco elaborados como los DDoS (ataques de denegación de servicio distribuidos) que sufrieron tres bancos griegos en 2015, y que fueron provocados con la intención de exigir un rescate en bitcoins. Los servicios de banca online de la filial del Reino Unido del banco HSBC también sufrió un ataque similar en enero de 2016.

Uno de los golpes más sonados fue el que tuvo como víctima al Banco Central de Bangladesh a principios de 2016, y que provocó el robo de 81 millones de dólares en cuatro traspasos a cuentas ubicadas en Filipinas y Sri Lanka. Esta cantidad pudo ser mucho mayor, ya que los delincuentes cometieron un error ortográfico al escribir el destino de una de las transferencias, lo que permitió que saltaran las alarmas y se detuvieran las operaciones de traspaso, que se calcula podrían haber llegado a transferir entre 850 y 870 millones de dólares. Para este ataque los delincuentes utilizaron un malware para acceder y controlar uno de los equipos de la entidad con acceso al sistema SWIFT, utilizado por más de 11.000 bancos e instituciones financieras en más de 200 países.

También en 2016, y más concretamente el fin de semana del 5 y 6 de noviembre, el conocido banco británico Tesco fue víctima de un ataque en el que se sustrajeron 2.5 millones de libras desde 9.000 cuentas de sus clientes, aunque el total de cuentas afectadas ascendió a 20.000. Este dinero fue utilizado luego para comprar miles de objetos desde tiendas en todo el mundo usando para ello el método de pago contactless, con el que se realizaron algunas de estas operaciones en países como Brasil, Estados Unidos o España.

A principios de 2017 supimos de la existencia de un ataque que afectó a numerosos bancos polacos y que utilizaba un vector de ataque muy efectivo: la web oficial de la agencia polaca de regulación del sector financiero. Esta web, visitada prácticamente a diario por todas las entidades financieras del país, estuvo comprometida durante varios meses con un fichero JavaScript que permitía cargar otro fichero malicioso desde un enlace externo. Esto permitió a los delincuentes descargar malware en los sistemas internos de varias entidades polacas desde un sitio web legítimo y muy utilizado por el sector.

Los ataques llegan a Latinoamérica

Tal y como vienen informando nuestros compañeros de WeLiveSecurity desde hace unas semanas, recientemente se han descubierto una serie de ataques a bancos de la región, específicamente en México y Chile.

Fue a finales del mes de abril cuando se supo que varias entidades financieras mexicanas fueron víctimas de un ciberataque que provocó el robo de alrededor de 300 millones de pesos mexicanos (unos 12.5 millones de euros). Como en casos anteriores, se detectaron incidencias en el sistema de pagos electrónicos interbancarios del Banco de México, lo que permitió a los atacantes realizar transferencias no autorizadas a cuentas generadas con esa finalidad o a cuentas de usuarios legítimos.

Según las investigaciones realizadas hasta el momento, parte de la cantidad robada ha sido retirada mediante cajeros automáticos o a través de las ventanillas de las entidades financieras. En muchos de estos casos, los delincuentes utilizaron a los usuarios legítimos de las cuentas como muleros para retirar el dinero robado a cambio de una comisión.

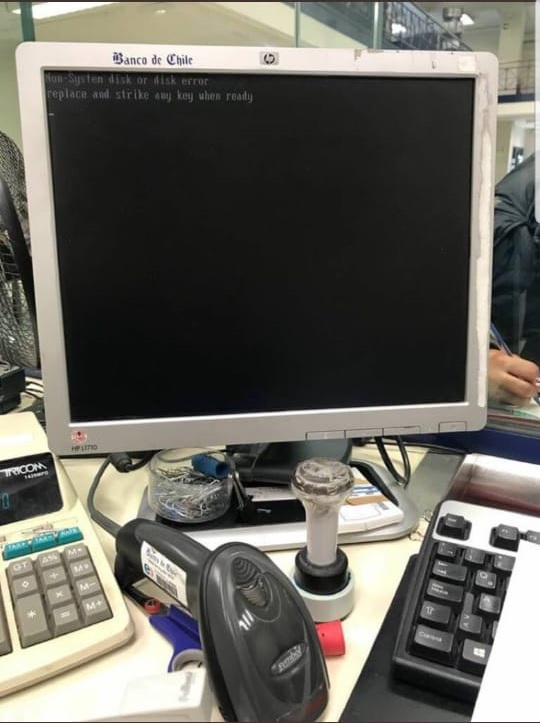

El otro incidente que ha afectado a la región tiene como protagonista al Banco de Chile, quien a finales de mayo lanzó un comunicado en su web oficial indicando problemas en algunos de sus sistemas provocado por un malware. Sin embargo, las imágenes que se han difundido apuntan a que este malware sería un wiper del tipo KillDisk, que dejaría el sistema totalmente inservible de una forma similar a lo que hizo el año pasado NotPetya.

Terminal del Banco de Chile afectado por el wiper – Fuente: Master_Danatas

De hecho, las noticias más recientes indican que este ataque se realizó como distracción para robar alrededor de 10 millones de dólares mediante la utilización (de nuevo) del sistema de transferencias interbancarias SWIFT, y realizando un total de cuatro transacciones. Las investigaciones apuntan a que el ataque podría provenir de Europa del Este o de China, pero esta información es algo que debemos coger con pinzas.

Conclusión

Tal y como acabamos de ver, los ataques a entidades financieras no han hecho más que crecer en los últimos años y es poco probable que se detengan a corto plazo. Las entidades financieras deben tomar las medidas necesarias para evitar que este tipo de ataques tengan el éxito que han cosechado hasta ahora y, sobre todo, evitar que se vean afectados los ahorros de los usuarios.