Los correos de chantaje evolucionan e incluyen el secuestro de archivos

A la hora de analizar las tendencias de las amenazas preparadas por los ciberdelincuentes, muchos piensan que solo nos encontramos ante complejos códigos maliciosos difíciles de detectar en cuya elaboración participan las mentes criminales más experimentadas. Sin embargo, a veces lo más sencillo funciona perfectamente bien, tal y como llevamos comprobando desde hace unos meses cuando comenzamos a observar los primeros intentos de extorsión por email.

Correos amenazantes con pésima redacción

En los primeros correos que analizamos relacionados con estos casos de sextorsión nos encontramos con mensajes redactados en inglés para, poco tiempo después, encontrarnos con una traducción más o menos acertada de ellos. En esas campañas los delincuentes pretendían asustar a los usuarios colocando en el asunto del mensaje una contraseña que había sido filtrada de algún servicio online.

Estas filtraciones de contraseñas utilizadas por los delincuentes se produjeron en su gran mayoría hace bastantes años, pero, debido a que muchos usuarios no modifican sus credenciales de acceso a servicios online, la recepción de estos mensajes provocó incertidumbre. Algunos usuarios cayeron en la trampa y realmente creyeron que los delincuentes tenían en su posesión material privado que podría ponerles en apuros de salir a la luz.

Esta campaña inicial debió de tener bastante éxito, porque al cabo de unas semanas volvimos a ver cómo se propagaban emails similares pero utilizando una dirección de correo pertenecientes al dominio utilizado por la víctima, especialmente aquellos dominios relacionados con su lugar de trabajo. Este tipo de engaños se ha convertido en algo tan fácil de hacer que, incluso aunque el número de usuarios que acepte pagar este chantaje sea bajo, más de un delincuente de poca monta se ha apuntado a la moda y envía mensajes tan mal redactados como el que vemos a continuación.

En realidad, los delincuentes nunca obtuvieron esas fotografías o vídeos comprometidos con los que extorsionan a sus víctimas. Pero eso muchos no lo saben, y algunos llegan a incluso ceder al chantaje e ingresarla cantidad solicitada por los criminales en la cartera de bitcoins proporcionada. Por suerte, hasta el momento de escribir estas líneas, no hay nadie que haya pagado en respuesta al mensaje que acabamos de ver y que fue propagado hace unos días.

Correos de sextorsión que terminan descargando ransomware

A pesar de que la mayoría de los casos de este tipo no representan una amenaza seria y que solo con ignorar y eliminar los mensajes ya no tendríamos que preocuparnos más, recientemente se han detectado nuevas variantes que en lugar de proporcionar la dirección de una cartera de bitcoins nos ofrece un enlace en el que supuestamente la víctima se puede descargar una copia de las imágenes comprometedoras tomadas presuntamente por los delincuentes.

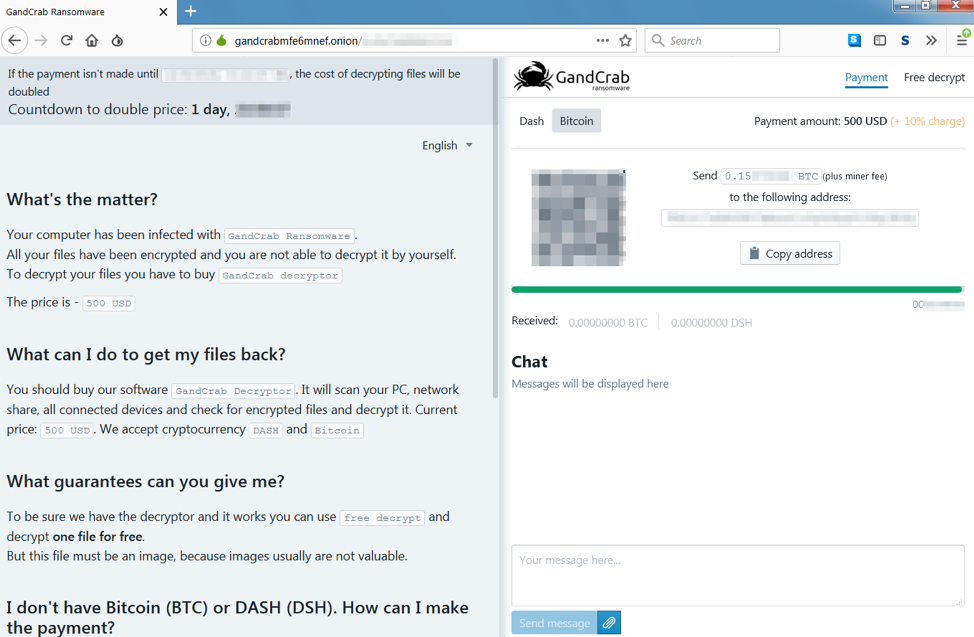

Sin embargo, este enlace descarga un código malicioso que,en última instancia, termina ejecutando en el sistema del usuario una variante del ransomware GandCrab, uno de los más activos durante todo 2018, tal y como ha revelado una reciente investigación del equipo de Proofpoint.

Este caso es un claro ejemplo de que aprovechando la ingeniería social y debilidades humanas como la curiosidad y el miedo, los delincuentes pueden hacer que sus víctimas muerdan el anzuelo y terminen ejecutando el malware que cifrará los archivos de su sistema. A diferencia de casos anteriores donde se utilizaban contraseñas antiguas filtradas en algún ataque a un servicio online, estos mensajes solo muestran el correo de la víctima en el asunto.

En el caso de que el usuario caiga en la trampa y sus archivos sean cifrados con el ransomware GandCrab, los delincuentes exigen un pago de 500 dólares americanos en las criptodivisas Bitcoin o DASH. Aún es pronto para saber si esta nueva estrategia les reporta mayores beneficios a los delincuentes que la utilizada hasta el momento, pero estaremos atentos por sise convierte en una nueva tendencia.

Conclusión

Aun tratándose de ataques poco elaborados técnicamente,nunca debemos subestimar el poder de convicción que puede tener la ingeniería social bien aplicada. Apelar al miedo de ver que imágenes comprometedoras son distribuidas de forma pública puede hacer que más personas de las que nos pensamos caigan en la trampa de los delincuentes, por lo que se hace imprescindible informar de estas campañas y que esta información llegue al mayor número de usuarios.

Recordamos que los delincuentes detrás de estas campañas no tienen en su poder ninguna imagen o vídeo privado, y que la mejor recomendación que podemos ofrecer es la de eliminar estos correos nada más los veamos aparecer en nuestra bandeja de entrada.

Comentar

Lo siento, debes estar conectado para publicar un comentario.

Me llegó un corrido así no hace mucho me ha sidomuy útil saber esta información.

Curiosamente después de eso encontré en mi celular dos archivos que se llamaba Android / autoins.s qué mi versión de prueba de eset ayudó a eliminar

hola buenas noches mi caso es muy parecido hay un ransomware de nombre CRISIS que saben al respecto pues cifra los archivos .adobe quiero saber cual es el método de propagación gracias por sus respuestas..

Hola Jose,

El ransomware utiliza varios vectores de ataque, aunque normalmente utiliza adjuntos o enlaces en los correos electrónicos, además de la descarga desde páginas web comprometidas.

Josep