La creciente popularidad de Zoom también implica problemas de seguridad

La migración al teletrabajo que han tenido que hacer muchas empresas a marchas forzadas debido a la crisis sanitaria en la que estamos metidos ha hecho que algunas aplicaciones hayan visto un incremento muy elevado de instalación y uso. Una de las aplicaciones estrella de estos días de confinamiento está siendo Zoom, aplicación que permite, entre otras cosas, realizar videoconferencias entre todos esos trabajadores de empresas que se encuentran en sus respectivas casas. Sin embargo, esta popularidad también ha provocado que aparezcan serios problemas de seguridad y privacidad.

Conferencias invadidas por trolls

Buena parte de las conferencias que están siendo realizadas actualmente a través de esta aplicación son reuniones de trabajo entre diferentes miembros de una empresa o clases impartidas por varios centros educativos. Sin embargo, siempre está el que intenta aprovecharse de la situación y se dedica a acceder a estas reuniones virtuales para molestar a los participantes o colgar contenido inapropiado. Es lo que se conoce como “Zoom-bombing”.

El reciente incremento de casos relacionados con el “Zoom-bombing” ha hecho que incluso el FBI haya lanzado una alerta al respecto. Para evitar que estas reuniones virtuales sean invadidas por estos trolls de Internet o por personas que quieran acceder a conversaciones confidenciales, se recomienda seguir una serie de medidas de seguridad:

- Las reuniones o clases virtuales no deben hacerse públicas. En Zoom existen dos opciones para gestionar quién accede a una de estas reuniones, ya sea mediante la solicitud de una contraseña proporcionada solamente a los participantes o mediante el uso de una sala de espera que permita gestionar a quién se admite en esa reunión.

- Los enlaces de acceso a estas reuniones no deben publicarse en lugares como redes sociales y deben mandarse directamente a cada uno de los participantes.

- La gestión a la hora de compartir ventanas debe configurarse para compartir solo la del anfitrión.

- Asegurarse de que todos los participantes disponen de la última versión del cliente instalada. En los últimos meses se han ido descubriendo numerosas vulnerabilidades que permitían, entre otras cosas, encontrar y unirse a reuniones desprotegidas, ejecutar código remotamente mediante una URL en sistemas macOS con la aplicación ya desinstalada o forzar a usuarios de Windows Linux y macOS a unirse a reuniones con sus cámaras web activadas.

Por supuesto, estos consejos vienen a complementar las políticas de seguridad en el teletrabajo que cada empresa haya impuesto a sus empleados, políticas que deben velar por la seguridad, privacidad y el correcto funcionamiento de las aplicaciones y sistemas a los que se accede remotamente.

Incremento de sitios fraudulentos

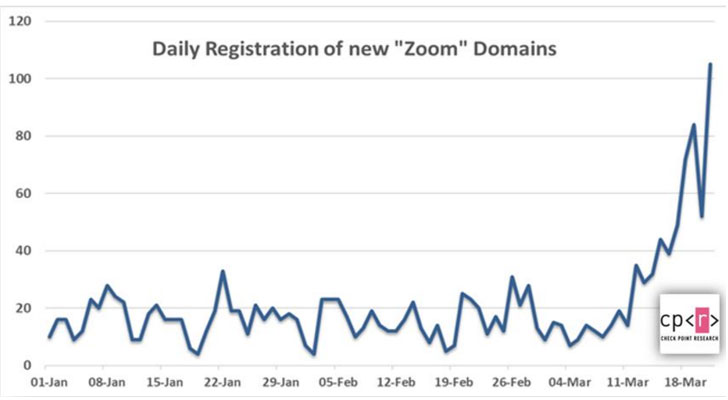

La creciente popularidad de aplicaciones como Zoom ha hecho que los delincuentes se aprovechen y empiecen a registrar dominios maliciosos que incluyan la palabra Zoom (tal y como se ha venido haciendo también con la palabra “coronavirus”). La empresa de seguridad CheckPoint ha podido comprobar como desde principios de año se han registrado más de 1700 nuevos dominios de estas características, siendo un 25% registrados durante la última semana.

De todos estos dominios registrados, alrededor de un 4% se ha comprobado que son sospechosos de contener alguna amenaza. Esto es algo que ha pasado también con otras aplicaciones que ayudan en el teletrabajo como Google Classroom o Microsoft Teams, y que los delincuentes están aprovechando para obtener nuevas víctimas.

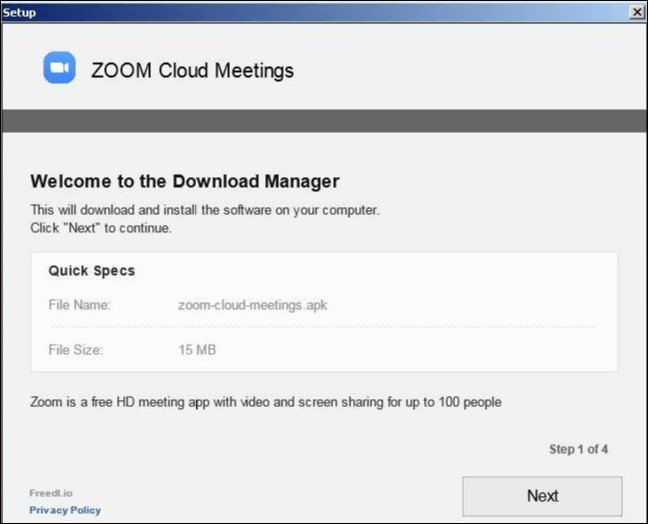

Además, varios investigadores han descubierto archivos maliciosos haciéndose pasar por el instalador de Zoom que, en realidad, intentan instalar aplicaciones no deseadas o directamente malware. Muchos de estos instaladores están siendo enviados como adjuntos o enlaces a través del correo electrónico, por lo que se recomienda extremar las precauciones.

Problemas de privacidad

Otro de los problemas en los que se ha visto envuelta esta aplicación está relacionado con los datos que Zoom enviaba acerca de algunos dispositivos a Facebook. Recientemente se publicó un artículo donde se comprobaba como Zoom recopilaba información en su versión para dispositivos iOS y la enviaba posteriormente a Facebook, aunque los usuarios no tuvieran cuenta en esta red social.

Al parecer, este envío de información estaría provocado por la conexión que Zoom realiza a la API Graph de Facebook. Algo le indica a la red social cuando se ejecuta esta aplicación, así como las características del dispositivo iOS utilizado. A los pocos días de hacerse pública esta noticia, los desarrolladores de Zoom confirmaron que el kit de desarrollo de Facebook se encontraba recopilando datos del dispositivo que no eran necesarios para iniciar sesión, por lo que eliminaron este SDK y permitieron que se iniciase sesión con Facebook a través del navegador.

Conclusión

El caso de Zoom es solo un ejemplo de las estrategias que se están usando para lanzar ataques en estos momentos de crisis. Los delincuentes están monitorizando el uso de aplicaciones, conexiones a ciertas webs en busca de información o las noticias que más impacto tienen para adaptarse y generar campañas maliciosas que puedan tener un mayor impacto. Por ese motivo, conviene estar alerta manteniéndose informado acerca de las noticias de seguridad y tener nuestros sistemas y aplicaciones actualizadas, además de aplicar prácticas de sentido común y usar soluciones de seguridad para evitar caer en las trampas preparadas por los delincuentes.