Los delincuentes vuelven a utilizar una falsa factura de Lucera para intentar propagar sus amenazas

En las últimas semanas estamos viendo numerosos ejemplos de amenazas que están utilizando el correo electrónico como vector de ataque. Entre todos los casos analizados hemos detectado phishing bancario, casos de sextorsión, reescritores del sector de arranque del disco duro, herramientas de control remoto e incluso estafas relacionadas con criptomonedas. Sin embargo, entre las amenazas más prolíficas detectadas recientemente encontramos los troyanos bancarios, concretamente aquellos relacionadas con las familias de malware Casbaneiro y Grandoreiro.

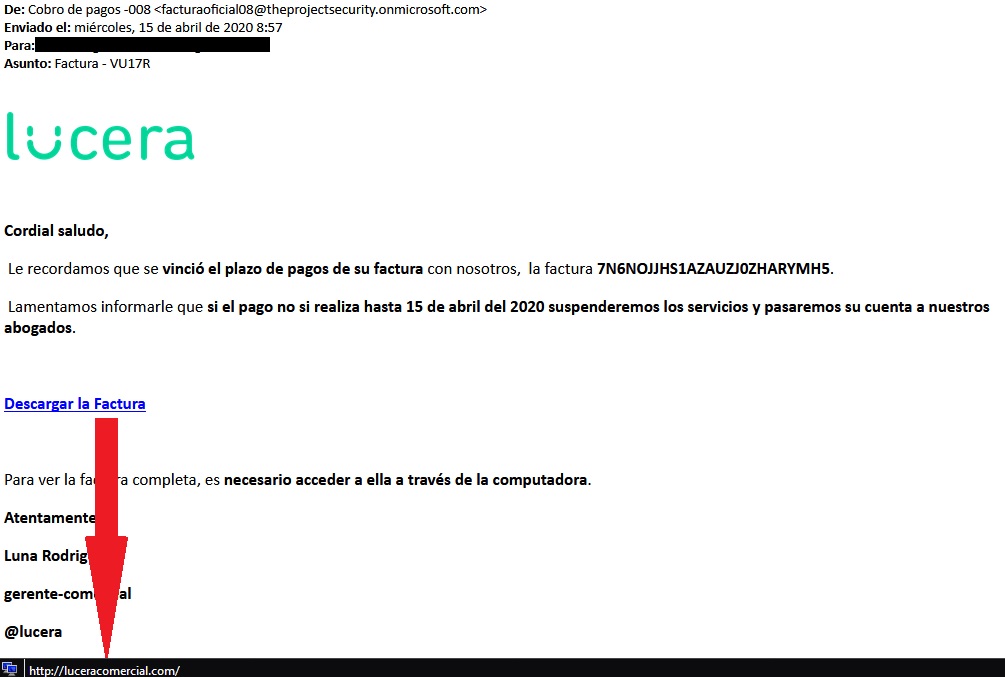

Correo con factura

Hoy analizamos un caso similar al que vimos la semana pasada, donde los delincuentes envían un email con una supuesta factura de la compañía eléctrica Lucera. El correo está redactado pobremente, de la misma forma que el anterior, y solo cambia el enlace al que apunta y el nombre del supuesto gerente comercial, además del remitente y el asunto.

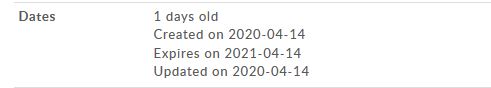

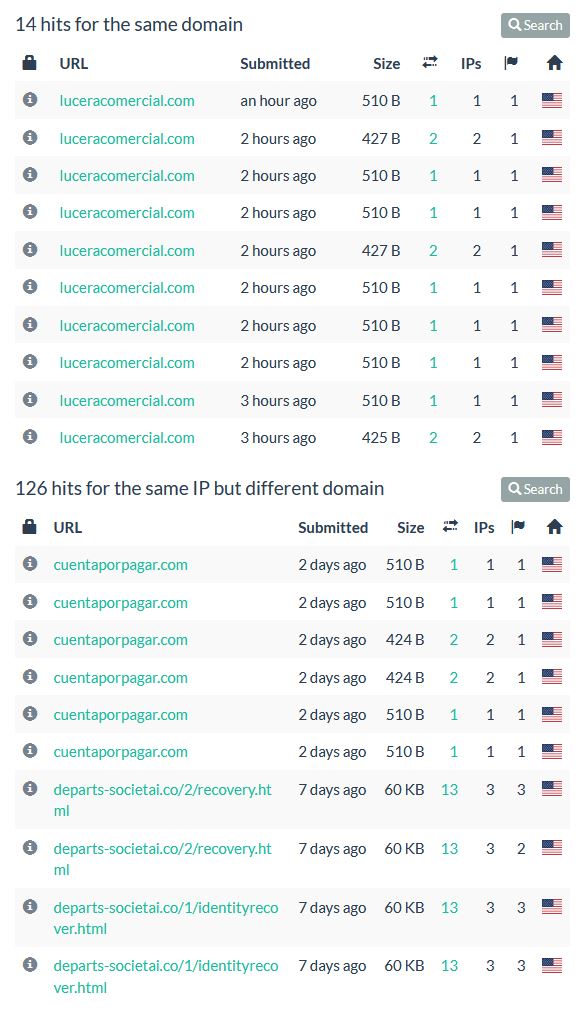

Con respecto a la dirección URL a la que apunta, podemos comprobar haciendo una búsqueda WHOIS que este fue registrado durante el día de ayer, algo que ya hace saltar todas las alarmas cuando se trata de revisar posibles dominios sospechosos usados por los delincuentes para alojar sus amenazas.

Indagando un poco más, podemos ver como la supuesta nacionalidad de la persona encargada de registrar este dominio es brasileña, concretamente del estado de Sergipe. A la hora de hacer atribuciones debemos ir con cuidado puesto que los delincuentes pueden falsear esta información para hacer creer que los ataques provienen de un país diferente, pero en este caso, la manera de actuar coincide con casos anteriores donde se propagaron troyanos bancarios parecidos.

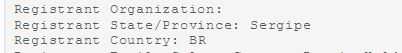

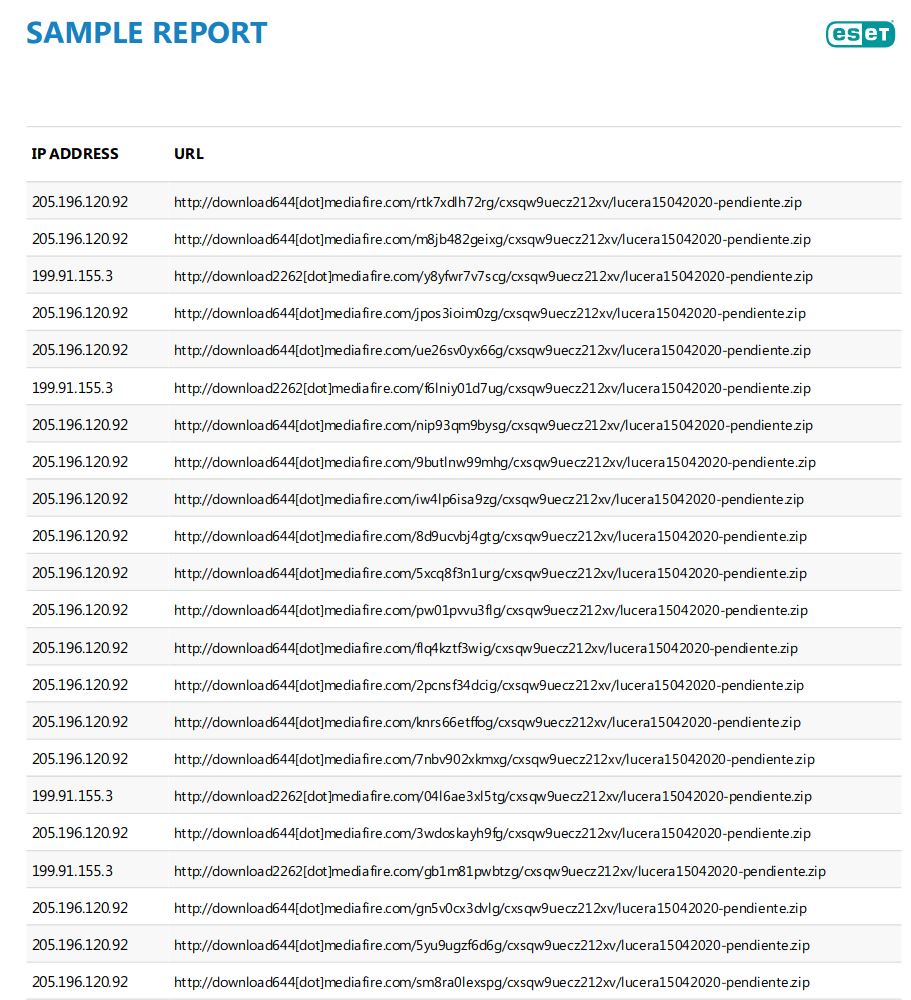

Al acceder a esa URL veremos como se nos solicita abrir o descargar un archivo comprimido cuyo nombre va cambiando cada poco tiempo. Lo mismo sucede con el archivo ejecutable que hay en su interior, tal y como podemos ver en el siguiente listado de archivos descargados durante las últimas horas:

- “lucera15042020-pendiente.zip”

- “Cobro_Lucera1504.zip”

- “Factura15042020.zip”

- “Cobro_Lucera.exe”

- “Cobro_Lucera1504.exe”

- “Factura15042020.exe”

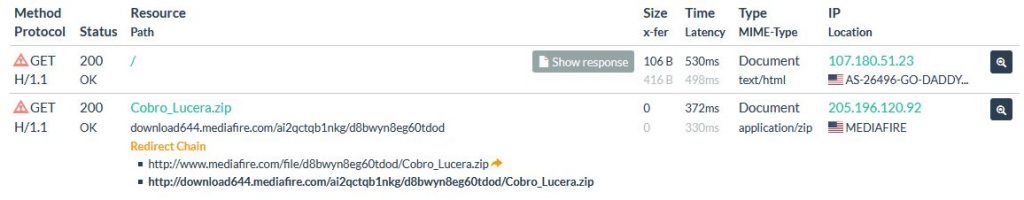

Además, una revisión de la URL nos indica que el fichero malicioso con la supuesta factura no se descarga directamente desde ese dominio, sino que se redirige a una dirección perteneciente al servicio de almacenamiento de archivos Mediafire para descargarse el fichero comprimido.

El elevado volumen de ficheros almacenados en Mediafire pertenecientes a esta campaña indica que los delincuentes persiguen maximizar sus esfuerzos para conseguir un elevado número de víctimas a las que infectar.

Si revisamos qué dominios han sido alojados en la misma IP durante los últimos días no debería sorprendernos encontrar dominios relacionados con esta campaña que llevamos observando desde hace días y que utilizan nombres como “cuentaporpagar[.]com” o “facturaapagar[.]com”.

Descarga y ejecución del malware

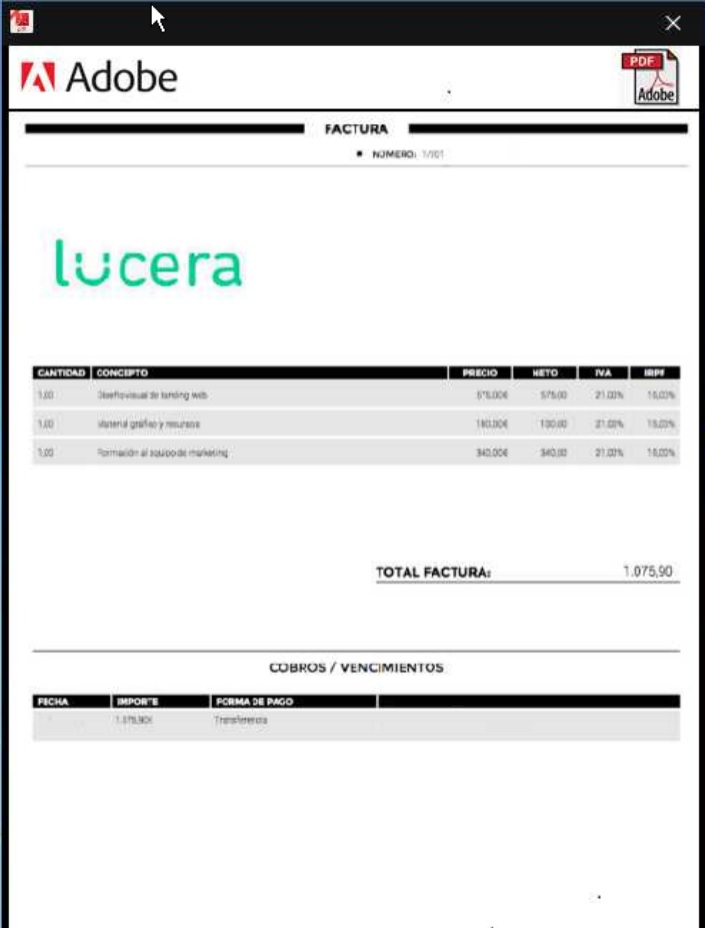

Como acabamos de ver, los delincuentes tienen preparado un fichero comprimido para que el usuario lo descargue, lo descomprima y lo ejecute, infectando así su sistema. Además muestra una falsa factura de la empresa suministradora de electricidad suplantada para intentar distraer al usuario mientras el malware contacta con el centro de mando y control preparado por los atacantes.

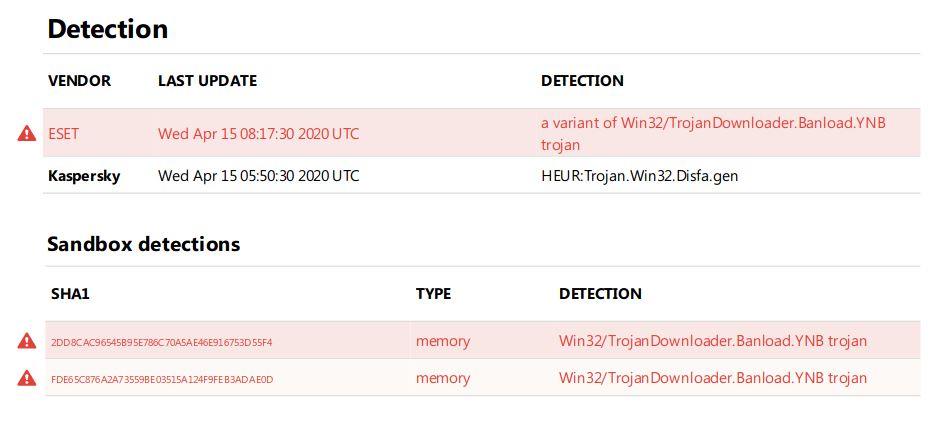

El malware de primera fase es identificado por las soluciones de ESET como un troyano Win32/TrojanDownloader.Banload.YNB que, como su nombre indica, está relacionado con la descarga de amenazas al robo de credenciales bancarias. Durante varios años se ha estado utilizando para descargar como malware de segunda fase el troyano bancario Casbaneiro, un troyano que afecta principalmente a Brasil y México, aunque en los últimos meses ha empezado a ampliar sus objetivos.

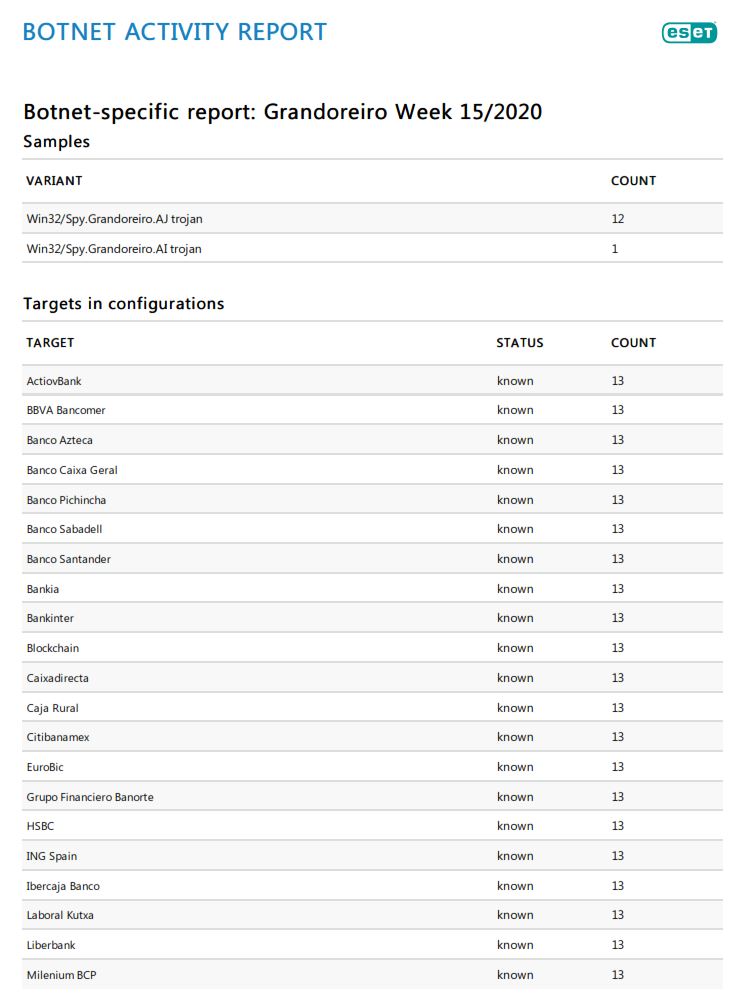

En este ocasión y tal como sucedió con la muestra analizada la semana pasada, los delincuentes vuelven a intentar infectar a sus víctimas con el troyano bancario Grandoreiro. Al haberse incrementado las campañas dirigidas a España de esta amenaza, vamos a conocer un poco más acerca de este malware cuya finalidad es la de obtener las credenciales bancarias para robar el dinero desde las cuentas de sus víctimas.

Echando un vistazo a Grandoreiro

Desde que en el mes de febrero, investigadores de ESET alertaran de la existencia de webs fraudulentas que se aprovechaban del miedo al coronavirus para infectar a aquellos que las visitasen con variantes del troyano bancario Grandoreiro hemos visto como las tácticas usadas para propagarlo han ido cambiando conforme transcurren las semanas. En aquel momento ya se incluía a España como uno de los países a los que iban dirigidos estos ataques y el tiempo no hecho más que reafirmar esta situación.

Recientemente, investigadores de IBM X-Force han realizado un interesante análisis de las campañas crecientes que el troyano bancario Grandoreiro está realizando y que tiene a los clientes de bancos españoles entre sus objetivos. Estas campañas no han sufrido demasiados cambios con respecto a aquellas que ya se han observado previamente en Brasil y México, lo que significa que los atacantes están ampliando sus objetivos a nuestro país o se encuentran colaborando con delincuentes locales.

Como ya hemos visto en el caso analizado, los usuarios se infectan mediante correos maliciosos que adjuntan ficheros infectados o enlaces desde los que descargar estos ficheros. Una vez el malware infecta el sistema de la víctima, este se activa cuando se accede a alguna de las entidades bancarias que los delincuentes han establecido. El número de las entidades bancarias incluidas es elevado e incluye entidades grandes y pequeñas (algunas muy locales) de varios países.

Cuando el usuario accede a una de las entidades que el malware tiene almacenadas, se le notifica al atacante y este puede tomar el control remoto del dispositivo infectado. Conforme la víctima accede a su servicio de banca online, el delincuente es capaz de mostrar pantallas superpuestas a las legítimas, haciendo creer a la víctima que está introduciendo estos datos en la web del banco. Estas pantallas mostradas por los atacantes pueden usarse también para impedir el acceso a la víctima a la web legítima del banco, una vez ya se han obtenido las credenciales y se puede proceder a robar el dinero de la cuenta, o también pueden utilizarse para solicitar datos adicionales como los de la tarjeta de crédito.

Todo este proceso se realiza con el delincuente solicitando a la víctima en tiempo real cualquier dato adicional que necesite para finalizar la transferencia, datos como los códigos de un solo uso del doble factor de autenticación o los caracteres asociados a la firma electrónica.

Conclusión

Estamos ante una nueva campaña perpetrada muy probablemente por delincuentes provenientes de Brasil que intentan reaprovechar tácticas que les han dado buenos resultados desde hace tiempo en su región. A pesar de que estas amenazas no son tan avanzadas como otras que hemos visto en los últimos meses, no debemos menospreciar su capacidad para robar información tan crucial como las credenciales de acceso a la banca online. Por eso debemos estar atentos, aprender a identificar este tipo de mensajes fraudulentos y contar con una solución de seguridad que sea capaz de detectar estas amenazas.