Nueva campaña de Phishing suplantando a Caja Rural

Que últimamente estemos viendo una proliferación de troyanos bancarios no significa que los delincuentes hayan abandonado otras técnicas más tradicionales como el phishing para tratar de obtener nuestras credenciales de acceso a la banca online. De hecho, los casos de phishing están en aumento desde hace meses y un buen ejemplo de esto es el que vamos a analizar en este artículo.

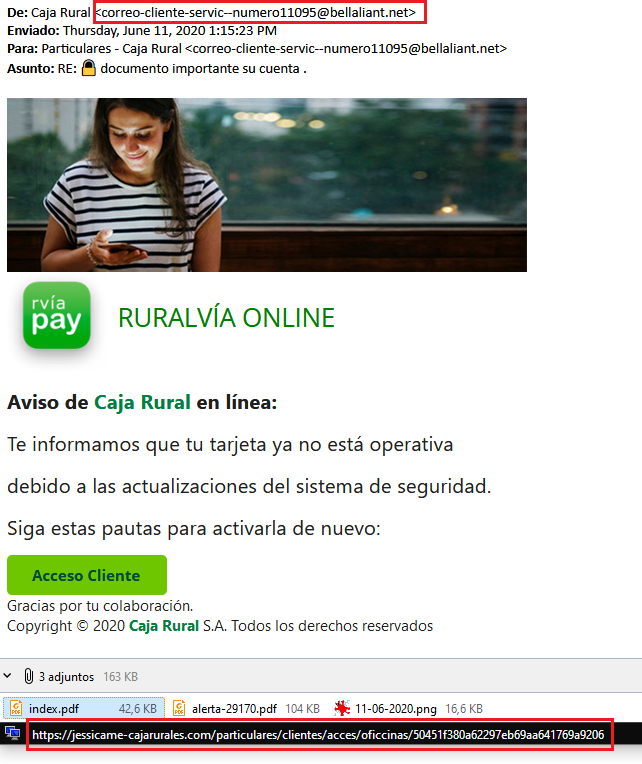

Correo suplantando a Caja Rural

Una de las técnicas más utilizadas por los delincuentes a la hora de lanzar sus ataques de phishing consiste en enviar correos de forma masiva haciéndose pasar por la entidad bancaria suplantada. En este caso, la entidad elegida por los delincuentes es Caja Rural y, tanto el asunto como el cuerpo del mensaje buscan generar sensación de urgencia en el receptor.

Si somos clientes de esta entidad, lo más seguro es que un email así nos preocupe puesto que nos indica que nuestra tarjeta de crédito ya no está operativa y, por lo tanto, no podremos pagar con ella en establecimientos ni retirar efectivo desde los cajeros. Por solucionar esta falsa incidencia, los delincuentes han preparado un supuesto acceso directo a la zona de clientes para tratar de resolver esta incidencia.

Lo primero que debemos hacer si recibimos un correo así es desconfiar y revisarlo a fondo. Aunque hay casos de phishing en los que se consigue suplantar la identidad del remitente mediante técnicas de spoofing, en este caso podemos observar como los delincuentes no se han molestado en realizar este paso y se está usando un dominio que nada tiene que ver con el de Caja Rural y que pertenece, en realidad, a un proveedor de Internet de Canadá.

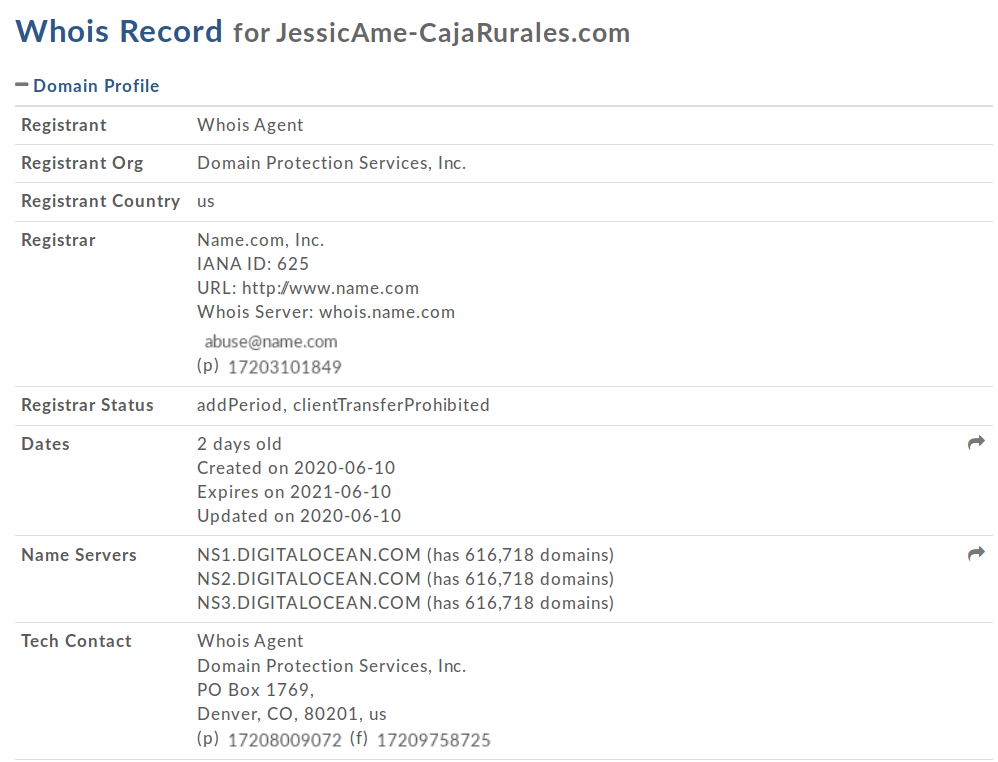

Después debemos fijarnos a donde se nos quiere redirigir el enlace proporcionado mediante el botón “Acceso Cliente”. En este caso, los atacantes han dejado el trabajo a medias ya que, si bien en la dirección web aparece el dominio cajarural.es, vemos como en el enlace también aparece la cadena de caracteres “jessicame-“ lo que debería levantar bastantes sospechas sobre la legitimidad de este dominio.

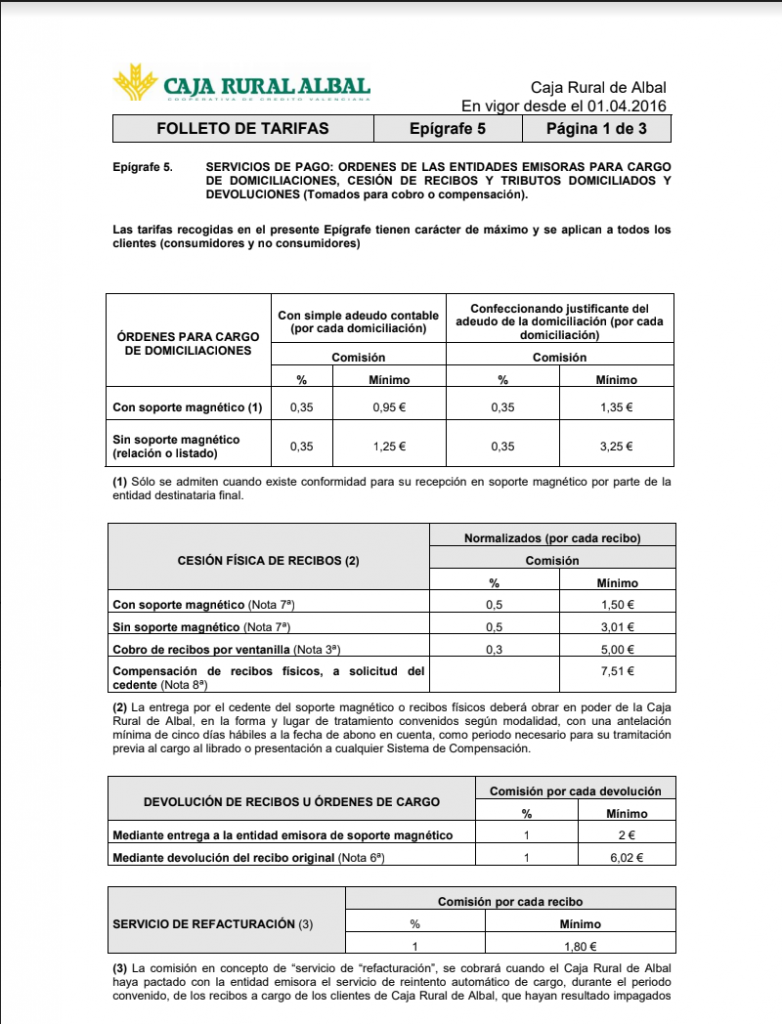

Por último, un detalle que no es muy frecuente ver en estos casos de phishing es el envío como ficheros adjuntos de un par de documentos reales de Caja Rural indicando las tarifas de la entidad. Muy probablemente se hayan incluido para ofrecer un plus de credibilidad a este correo y conseguir que más usuarios muerdan el anzuelo.

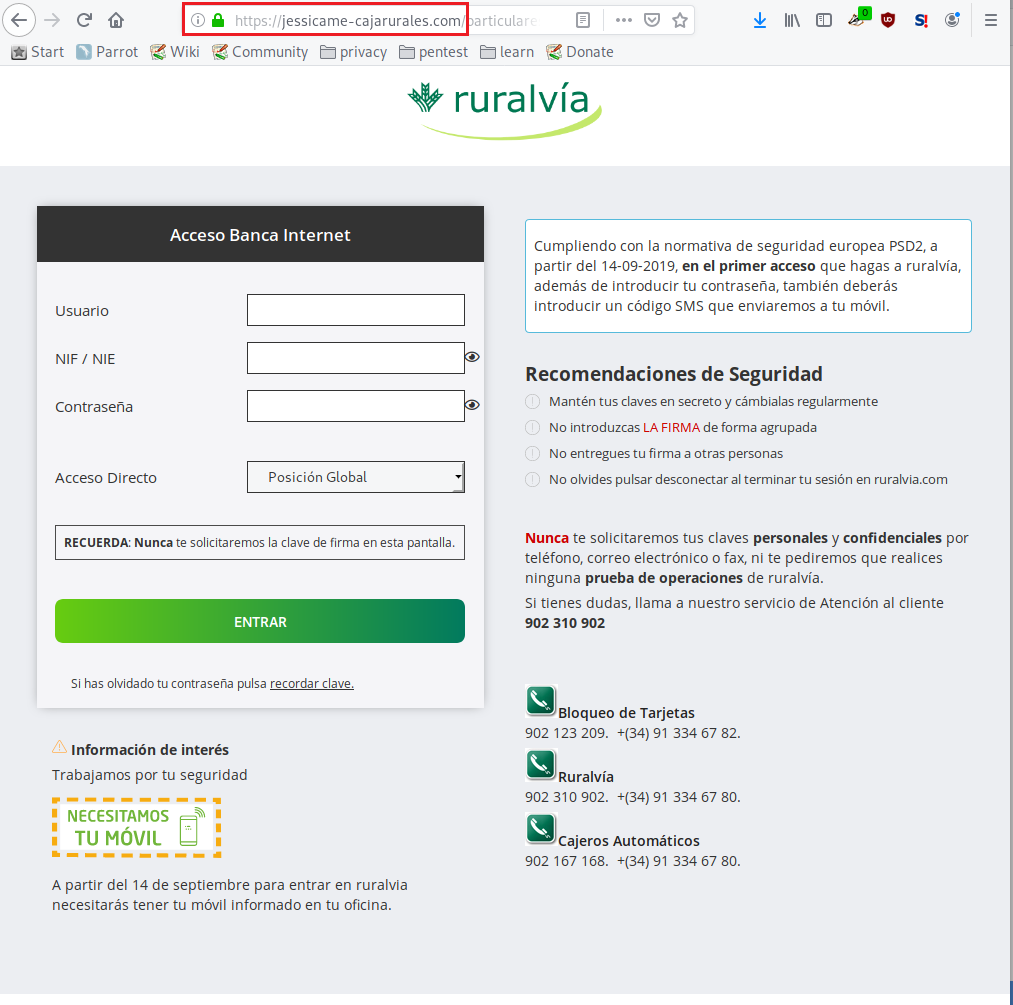

Redirección sospechosa

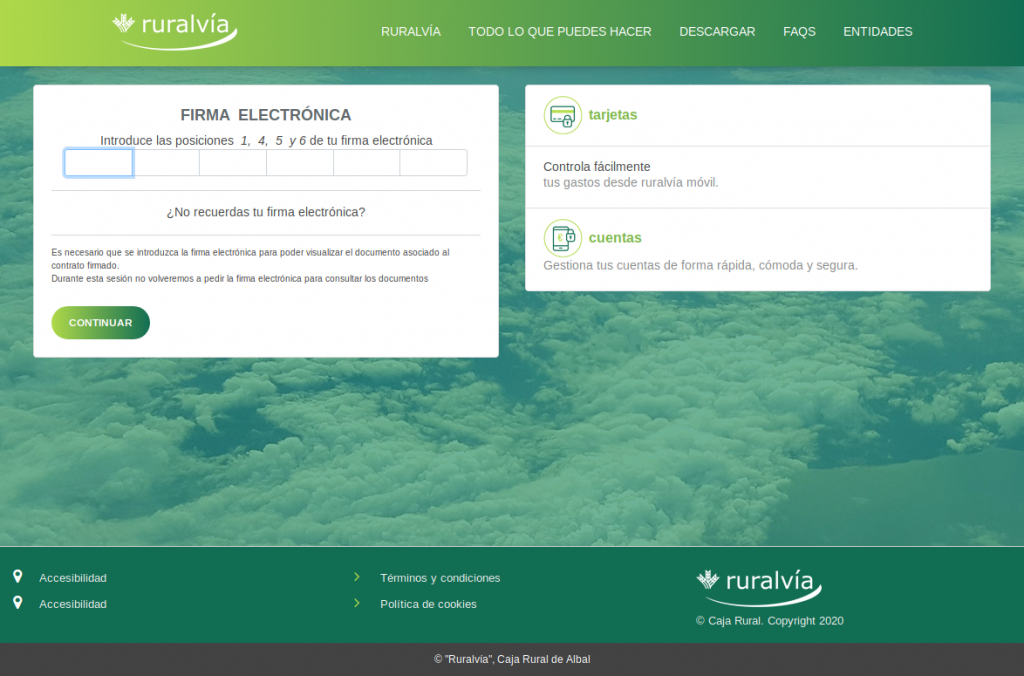

En el caso de que un usuario pulse sobre el enlace proporcionado en el correo, este será redirigido a un sitio web preparado por los delincuentes para simular la página de acceso a la banca online de Caja Rural. Esta web presenta detalles interesantes ya que, además de solicitar las credenciales de acceso, también incorpora una serie de recomendaciones de seguridad, teléfonos de contacto e información sobre el cumplimiento normativo para así tratar de ganarse la confianza de la víctima.

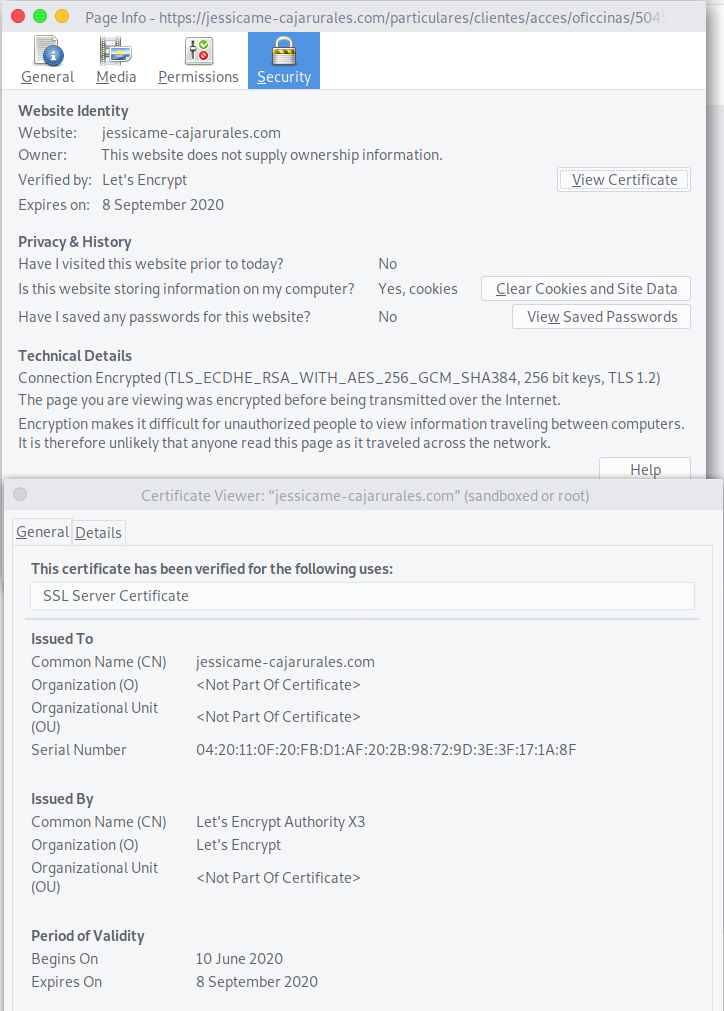

Además, tal y como viene siendo habitual desde hace algún tiempo en los casos de phishing, la web fraudulenta incorpora un certificado válido, lo que le permite lucir el candado verde que muchos usuarios siguen asociando erróneamente con que la web es segura, cuando lo único que garantiza es que la comunicación entre nuestro dispositivo y la web se encuentra cifrada.

Si revisamos este certificado con más detalle observamos que fue emitido por Let’s Encrypt (entidad certificadora que otorga estos certificados de forma gratuita) el pasado 10 de junio, justo antes del inicio de esta campaña de phishing, y que caduca el próximo 8 de septiembre. Por si fuera poco, no aparece el nombre de la entidad bancaria como propietario en ningún campo, algo extremadamente extraño si hubiera sido el banco quién hubiese solicitado este certificado.

En lo que respecta al registro del dominio, la fecha coincide con la del certificado (10 de junio) y con el inicio de la campaña de envío de los correos fraudulentos. Con toda esta información podemos afirmar que estamos, sin lugar a dudas, ante una campaña de phishing que trata de suplantar la identidad de Caja Rural para tratar de robar las credenciales de acceso a la banca online de los usuarios.

Robo de la firma electrónica

Las entidades bancarias llevan años luchando contra los casos de phishing concienciando y añadiendo capas de seguridad para que sus servicios online sean lo más seguros posibles. Por su parte, los delincuentes tratan de adaptarse a estas medidas adicionales y evolucionan sus estrategias de forma ingeniosa.

En el caso que estamos analizando hoy los atacantes, tras haber obtenido las credenciales de acceso para la banca online de sus víctimas saben que, para esta y otras entidades bancarias, necesitan también disponer de una firma electrónica que cada usuario genera para confirmar las operaciones de transferencia de dinero.

Es por ese motivo que, en este caso, y en otros similares, los delincuentes añaden un apartado en su web fraudulenta en el que se solicite a la víctima datos relacionados con su firma electrónica. En ocasiones pedirán todos los caracteres que la componen mientras que, en otras, como la que estamos analizando, solamente piden algunas posiciones, ya sea para no levantar sospechas o porque son las que el banco está solicitando en ese momento para realizar una transferencia de dinero.

Conclusión

Acabamos de revisar un caso bastante típico de phishing actual que, aun con algún fallo, es perfectamente posible que haya engañado a más de un usuario de esa entidad. Para evitar casos similares hemos de estar atentos y fijarnos en detalles cuando recibamos un correo de este tipo, nunca seguir enlaces proporcionados por email, sms o mensajería instantánea y acceder a la web oficial de nuestra entidad bancaria introduciendo su dirección manualmente en le navegador Si además lo complementamos con una solución de seguridad con capa de protección anti-phishing, mucho mejor.