Diez años después de Stuxnet vuelven las sospechas de un nuevo ciberataque a Irán

Hace ahora diez años el mundo de la ciberseguridad descubría como un ciberataque era capaz de poner en jaque el programa nuclear de un país como Irán. Desde entonces, las amenazas persistentes avanzadas (APT por sus siglas en inglés) ya se consideran algo común con la que empresas gobiernos e investigadores lidian constantemente, aunque esta proliferación no las ha hecho menos dañinas.

En el verano de 2010…

La fecha suena lejana pero los que llevamos ya bastante tiempo en el mundo de la seguridad informática no olvidamos la sucesión de noticias que no cesaban de producirse acerca de una nueva vulnerabilidad en sistemas Windows que luego desembocó en el ciberataque confirmado más importante desvelado hasta el momento de producirse. Todo empezó con el anuncio a mediados de junio de 2010 por parte de una pequeña empresa de seguridad Bielorrusa del descubrimiento de un nuevo malware con una particularidad que lo hacía muy especial. No hacía falta ejecutar nada, ya que tan solo con conectar un USB preparado por un atacante y abriéndolo mediante un gestor de archivos en un sistema Windows conseguía infectar el sistema, aunque este estuviese actualizado y con todos los parches de seguridad aplicados.

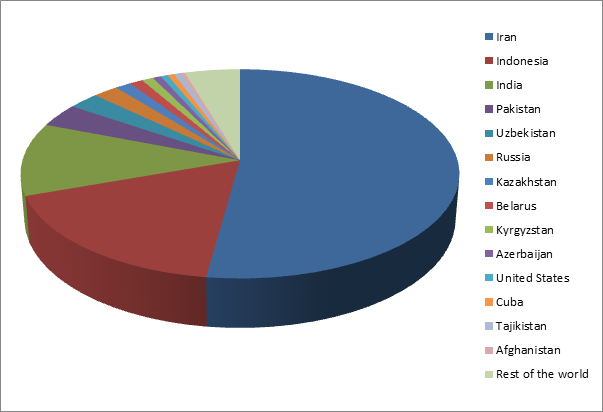

Sin embargo, la importante repercusión que tendría este descubrimiento no se produjo hasta semanas después cuando varias investigaciones ataron cabos y comprobaron que, curiosamente, Irán era el país con más muestras detectadas y que el malware estaba diseñado para atacar unos sistemas específicos, concretamente los sistemas SCADA SIMATIC® WinCC y SIMATIC® Siemens STEP 7.

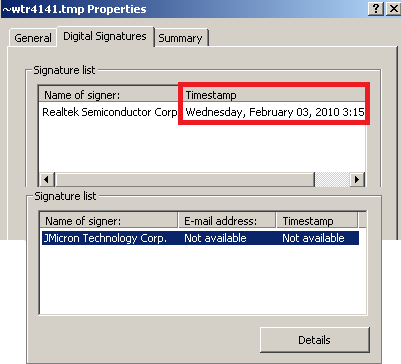

Fue entonces cuando se empezó a comprender la gravedad del asunto y a descubrir como los desarrolladores de este malware habían realizado muchos esfuerzos en conseguir no solo que pasase inadvertido sino en infectar a un objetivo en concreto. Se descubrieron varios certificados válidos pertenecientes a empresas como JMicron Technology Corp o Realtek Semiconductor Corp, previamente robados, que habían sido utilizados para firmar los ejecutables maliciosos.

Además, tras semanas de análisis se descubrió que Stuxnet se aprovechaba no de una, sino de hasta cuatro vulnerabilidades 0-day desconocidas hasta el momento. Este elevado número de vulnerabilidades explotadas, unido al uso de certificados válidos y el tener a sistemas SCADA como más que probable objetivo demostró que nos encontrábamos ante una amenaza sin precedentes.

Todo esto se demostró cuando, tras varios meses analizando esta amenaza se comprobó como el objetivo principal de Stuxnet habría sido el programa nuclear iraní y, más concretamente, la planta de enriquecimiento de uranio de Natanz. Con todas estas evidencias sobre la mesa, parecía claro que el ciberataque había sido obra de una nación estado y no de un grupo de ciberdelincuentes.

Mientras tanto, en 2020…

Justo cuando se cumplen 10 años del descubrimiento de Stuxnet nos encontramos con noticias inquietantes que hablan de incendios y explosiones en lugares clave en Irán como centrales nucleares y bases militares que se han ido produciendo a lo largo de las últimas semanas. De hecho, la instalación nuclear de Natanz ha vuelto a ser protagonista al haberse registrado un incidente (que las autoridades iraníes clasificaron como un incendio) a principios de julio que habría dañado a algunos de los edificios de dicha instalación.

No tardaron en aparecer las primeras teorías que apuntaban, de nuevo, a una intervención de un gobierno extranjero como responsable de este y de otros incidentes. Desde el 26 de junio y hasta el momento de escribir este artículo se habrían confirmado los siguientes incidentes:

- 26 de junio: Explosión en un centro de producción de combustible líquido para misiles balísticos en Khojir, inmediaciones de Parchin, cerca de Teherán. Incendio en una planta de energía en Shirarz, lo que provocó un apagón.

- 30 de junio: Explosión en una clínica en Teherán que provocó 19 muertos.

- 2 de julio: Explosión e incendio en la instalación nuclear de Natanz.

- 3 de julio: Gran incendio en Shiraz.

- 4 de julio: Explosión e incendio en una planta de energía en Ahwaz. Escape de gas de cloro en la planta petroquímica Karoun, en Mahshahr.

Algunos analistas apuntan a que estos incidentes estarían conectados y podrían ser intencionados, provocados con la finalidad de mermar la capacidad económica y militar del régimen iraní para que deje de financiar grupos de milicianos en el Medio Oriente y poder cambiar la situación geopolítica en la zona.

Como no podía ser de otra forma viendo los antecedentes, la hipótesis del ciberataque no ha tardado en aparecer. Sin embargo, es pronto para afirmar algo así ya que lo único de lo que se dispone son de las fotografías y vídeos que se han publicado hasta la fecha y las declaraciones oficiales del gobierno iraní.

También resulta bastante extraño que todo este daño material haya sido provocado por un ciberataque y que este hubiera causado estos incendios y explosiones. Una característica habitual de este tipo de amenazas avanzadas es precisamente su capacidad para pasar inadvertidas para así cumplir su objetivo, que en el caso de Stuxnet fue dejar inservibles cientos de centrifugadoras de uranio haciendo creer a los operadores de las instalaciones nucleares que se trataba a un fallo de las mismas.

Conclusión

Sería muy extraño que otro ciberataque similar a Stuxnet quisiera provocar daño de forma tan evidente como el que hemos estado viendo desde hace algunas semanas en varias instalaciones iraníes pero aún no se puede descartar esta posibilidad. De cualquier forma, todo lo que se proponga como teoría a día de hoy se basa solamente en conjeturas y la escasa información que nos llega desde Irán, por lo que es muy probable que tardemos aun bastante tiempo en saber que se esconde detrás de estos incidentes o si están relacionados con un ciberataque.

Lo que sí podemos confirmar es la importancia que tuvo Stuxnet en su momento, hace ahora diez años, que inició una nueva era en la que este tipo de amenazas salieron a la luz, permitiendo también aumentar el conocimiento sobre ellas y, por ende, poder identificarlas más rápidamente con soluciones de seguridad más avanzadas y equipos de investigadores mejor preparados.