El “Envío de burofax Online” continúa siendo una de las plantillas preferidas del troyano bancario Mekotio

Durante los últimos meses hemos visto como varios grupos de delincuentes, y de forma especial los grupos encargados de desarrollar y propagar troyanos bancarios con origen en América Latina, han estado usando varias plantillas de correo para tratar de conseguir nuevas víctimas. Entre las más recientes encontramos aquellas que simulan ser un burofax online y una multa emitida por la Dirección General de Tráfico, plantillas que ya se están empezando a observar en otros países europeos.

Envío de Burofax Online

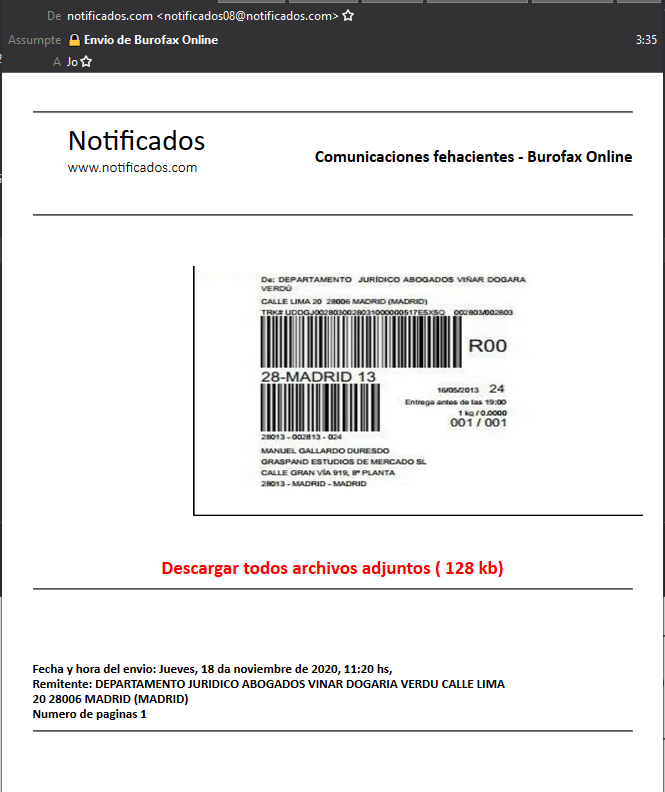

Durante las últimas horas hemos vuelto a detectar otra campaña de propagación de correos electrónicos que utilizan la plantilla de burofax online suplantando la identidad de una empresa que se dedica a realizar este servicio y utilizando una imagen modificada tomada desde SlideShare. Esta imagen es la que se ha ido utilizando en estas campañas desde hace varias semanas, modificando únicamente la fecha.

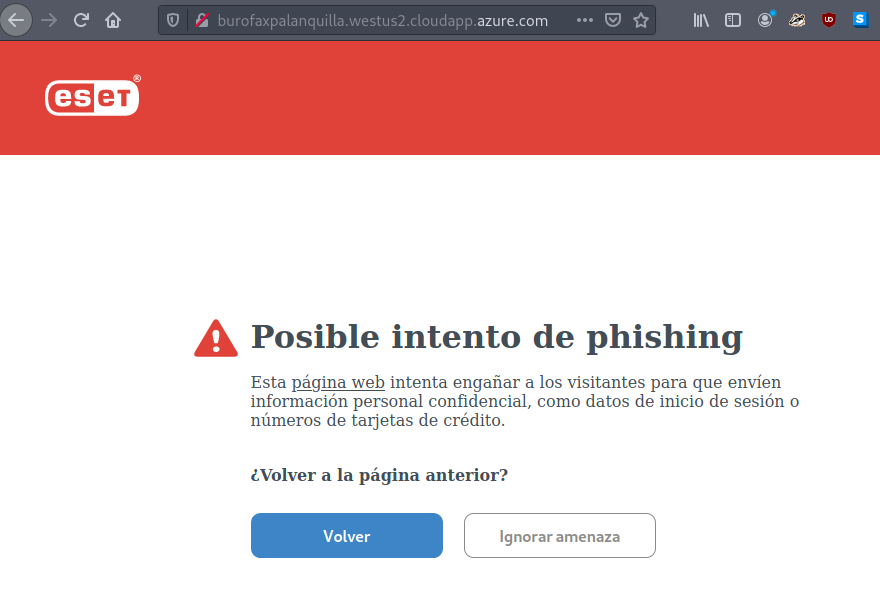

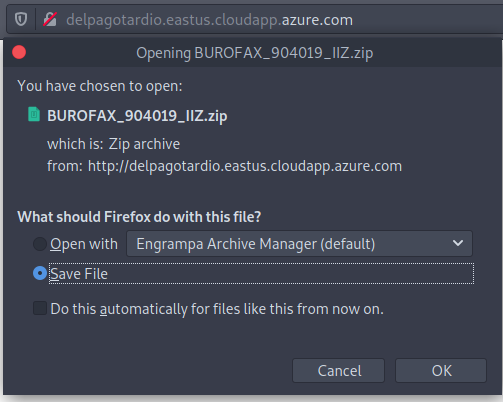

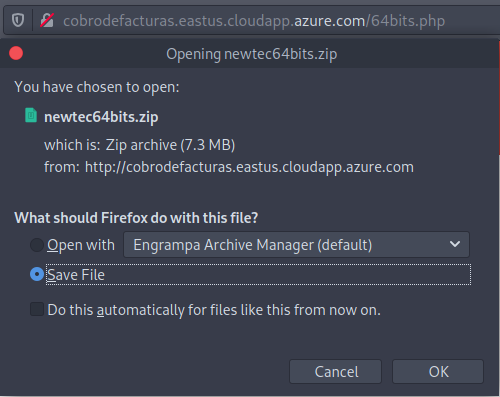

En ese correo se invita a descargar una serie de archivos adjuntos pulsando sobre un enlace destacado. Este es el primer paso de la cadena de infección, ya que, de hacerlo, el usuario será redirigido a una URL alojada en Azure (la nube de Microsoft) donde los delincuentes alojan sus amenazas. Este enlace es detectado por algunas soluciones de seguridad como las de ESET como un posible intento de phishing, algo que ya debería hacer sospechar a cualquier usuario que hubiese pulsado sobre el enlace.

En ese correo se invita a descargar una serie de archivos adjuntos pulsando sobre un enlace destacado. Este es el primer paso de la cadena de infección, ya que, de hacerlo, el usuario será redirigido a una URL alojada en Azure (la nube de Microsoft) donde los delincuentes alojan sus amenazas. Este enlace es detectado por algunas soluciones de seguridad como las de ESET como un posible intento de phishing, algo que ya debería hacer sospechar a cualquier usuario que hubiese pulsado sobre el enlace.

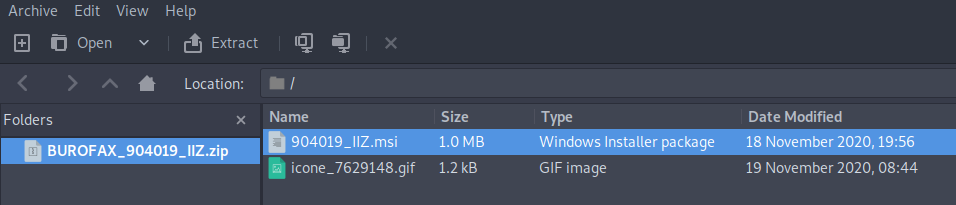

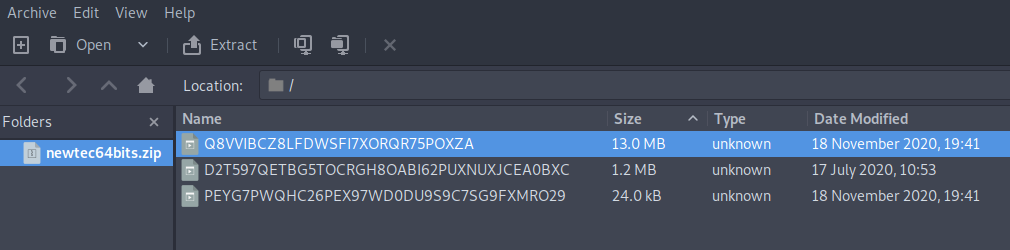

A la hora de abrir el archivo comprimido ZIP descargado nos encontramos con el contenido habitual de estas amenazas, compuesto por un archivo ejecutable MSI y un GIF que habitualmente se combinan para obtener la configuración establecida por los atacantes y proceder a la segunda fase de la infección.

Esta segunda fase de la infección se inicia detectando la versión del sistema operativo Windows que tenga instalado la víctima (de 32 o 64 bits). Esto determinará el archivo que se descargará a continuación, y aunque en algunos casos analizados recientemente hemos visto como solo se ofrecía para descargar la versión de 64 bits, en la muestra que analizamos hoy se siguen presentando ambas opciones.

Además, de nuevo seguimos viendo como se vuelve a utilizar el servicio de Azure para alojar el fichero que contiene los binarios de esta segunda fase de la infección, con un enlace que hace referencia a alguna campaña presente o anterior a las realizadas por estos grupos de delincuentes.

Dentro de este fichero comprimido encontramos otros tres archivos habituales en las campañas de este malware. Uno de ellos es el instalador de Autohotkey (lenguaje de programación), mientras que los otros dos pertenecen a sendos malware detectados por ESET como los troyanos Win32/AHK.CU y el propio troyano bancario Win64/Spy.Mekotio.

Como vemos, no se encuentran diferencias con las campañas analizadas en semanas anteriores, aunque no por ello debemos confiarnos, puesto que los delincuentes detrás de estas amenazas están innovando de forma constante y, como vamos a ver a continuación, continúan expandiendo sus creaciones por otros países.

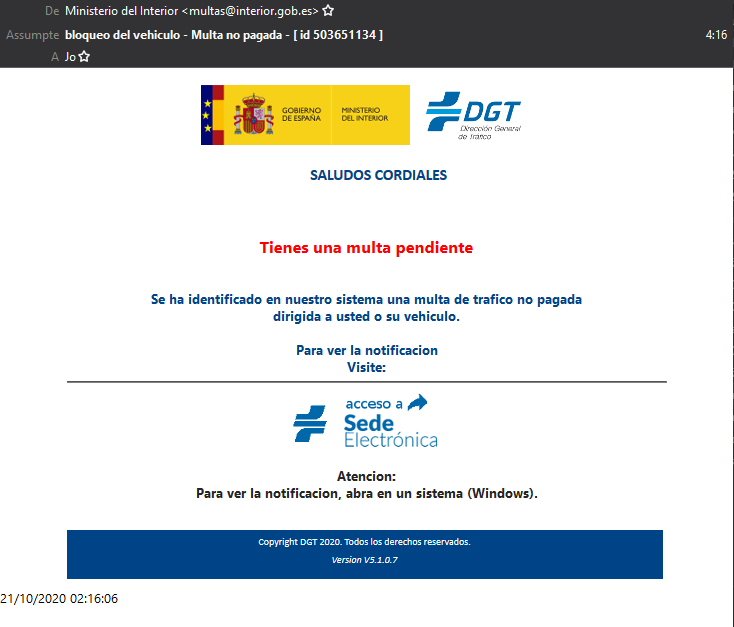

Falsas multas de tráfico también en Italia

Tal y como venimos avisando desde hace tiempo, los delincuentes detrás de estas amenazas no se conforman con obtener víctimas en países de América Latina, España y Portugal, y hace algunas semanas que empezaron a expandirse por Europa. Uno de los países que ha empezado a ver replicadas y adaptadas estas campañas es Italia, tal y como podemos observar en la siguiente imagen, donde se observa un email con una supuesta multa de tráfico.

Como vemos, el formato es muy similar al de la multa de tráfico supuestamente emitida por la Dirección General de Tráfico que llevamos observando desde hace tiempo en España. A día de hoy todavía es bastante frecuente encontrarnos con correos de este tipo y sigue habiendo usuarios que caen en esta trampa a pesar de las repetidas veces en las que se ha alertado de su existencia.

También resulta curioso ver como los delincuentes reciclan los enlaces utilizados en campañas anteriores, ya que en las campañas de supuestas multas de tráfico en Italia podemos observar como uno de los enlaces hace referencia a la “Sede DGT”, enlace que fue utilizado previamente en nuestro país.

No es extraño observar este reciclaje de recursos entre varios grupos de delincuentes, o incluso en el caso de los delincuentes detrás de este tipo de troyanos bancarios, ver cómo se comparten estos recursos entre diferentes grupos criminales.

Conclusión

Todo apunta a que, tras varios meses sufriendo este tipo de campañas de propagación de malware en nuestro país, vamos a ver un incremento de las mismas en otros países de nuestra región, algo que parece confirmarse al revisar las muestras detectadas recientemente en Italia, Bélgica, Suiza, Países Bajos, Alemania, Francia, Reino Unido y Eslovaquia. Es por ese motivo que debemos estar atentos cuando recibimos un correo no solicitado, por mucho que parezca provenir de un remitente legítimo, y contar con una solución de seguridad que sea capaz de detectar y eliminar estas amenazas.