SMS con envío de FedEX: nueva campaña de troyanos bancarios para Android

Las campañas de envío de mensajes SMS con avisos de entrega de paquetes son, desde hace varias semanas, una de las mayores amenazas a las que se están enfrentando los usuarios españoles de dispositivos Android. Parece que los delincuentes han encontrado una estrategia con la que obtienen importantes beneficios y no dejan de actualizarla, tal y como vamos a ver a continuación.

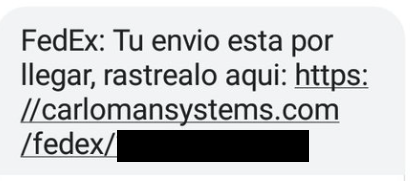

SMS de FedEX

Tal y como hemos venido observando durante las últimas semanas, la suplantación de empresas de paquetería como Correos o DHL ha sido algo constante y que los delincuentes han ido realizando de forma continua mediante el envío de mensajes SMS. Ahora, viendo los buenos resultados obtenidos, han decidido incorporar una conocida empresa de transporte de paquetería a las anteriores para así tratar de obtener nuevas víctimas, tal y como vemos en el siguiente mensaje recibido durante las últimas horas.

Tal y como podemos comprobar, el formato es idéntico a los casos ya observados anteriormente, con la mención de un envío pendiente de entrega y un enlace en el que, supuestamente, podemos realizar un seguimiento. Al pulsar sobre este enlace, el usuario es dirigido a una web que primero revisará si el navegador utilizado corresponde al de un dispositivo móvil antes de mostrar la siguiente web.

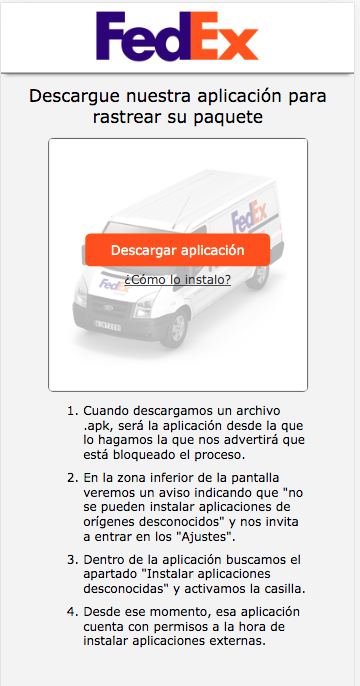

Podemos observar como los delincuentes tan solo han modificado la plantilla usada anteriormente para suplantar a la empresa DHL para incorporar el logo y la imagen de FedEX. De hecho, algunos de los enlaces usados para mostrar esta web siguen haciendo referencia a la campaña anterior de DHL, no habiéndose molestado los delincuentes en cambiarlos.

También vemos como se siguen incluyendo las instrucciones para descargar e instalar esta aplicación de forma habitual, ya que al no descargarse desde una tienda oficial como Google Play, los dispositivos Android están configurados para no instalarlas de forma automática.

Instalación y obtención de permisos

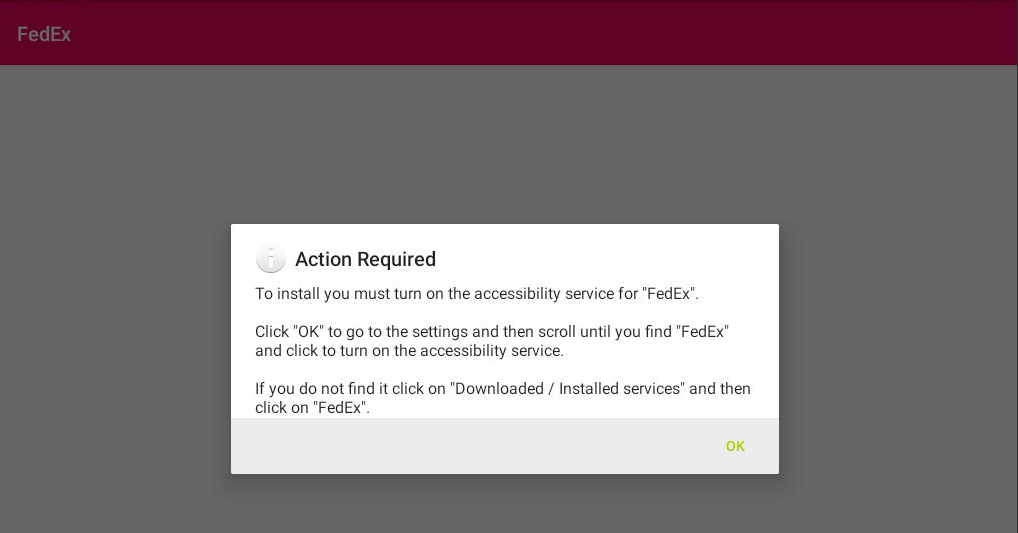

En caso de que el usuario decida descargar e instalar esta aplicación maliciosa en su teléfono móvil Android, se encontrará con que esta le pide obtener permisos del servicio de accesibilidad en el dispositivo. Esto hará que sea muy difícil eliminar esta aplicación maliciosa del dispositivo una vez ha sido instalada, además de conseguir permisos especiales para realizar su actividad maliciosa.

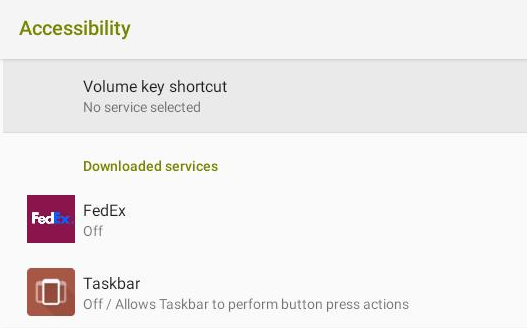

Tal y como indican los delincuentes, se requiere que el usuario vaya al apartado de Ajustes de su teléfono y, una vez allí, entre en la sección “Ajustes adicionales > Accesibilidad > Servicios descargados / instalados” para que la aplicación maliciosa obtenga estos permisos especiales. Esto limita la capacidad de infección de este tipo de aplicaciones por su cuenta, pero, tal y como hemos venido comprobando durante las últimas semanas, no son pocos los usuarios que han realizado todos estos pasos y han terminando infectando sus teléfonos Android con este tipo de malware.

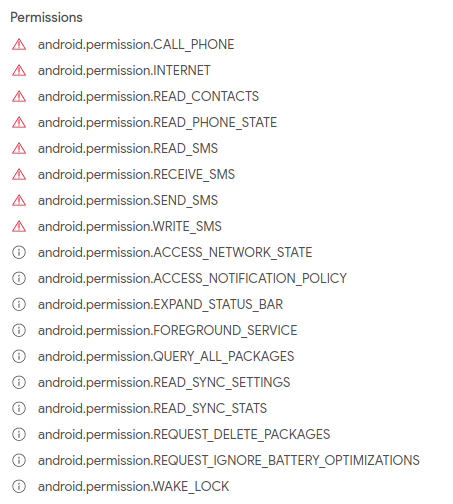

Respecto a los permisos que obtiene la aplicación una vez ha sido instalada en el sistema, estos permiten realizar varias acciones maliciosas a los delincuentes, aunque, en este caso, estas acciones están centradas en el robo de credenciales de aplicaciones bancarias y la intercepción de mensajes SMS para hacerse con los códigos usados como doble factor de autenticación por las entidades bancarias a la hora de realizar transferencias de dinero.

Además, la posibilidad de leer la libreta de contactos y de enviar SMS hace que los dispositivos infectados también actúen como propagadores de estas amenazas, enviando mensajes SMS con los enlaces para descargar estas aplicaciones maliciosas a nuevos usuarios. La aplicación descargada es detectada por las soluciones de seguridad de ESET como una variante del troyano Android/TrojanDropper.Agent.HHM.

Eliminando la aplicación

Como acabamos de ver, esta aplicación maliciosa puede causarnos un importante problema y es normal que aquellos que la han descargado en sus dispositivos Android (esta app no afecta a dispositivos iOS como el iPhone) quieran saber como eliminarla. La primera opción pasa por utilizar un antivirus como ESET Mobile Security que es capaz de detectar y eliminar estas amenazas (y de impedir su instalación en un futuro).

También podemos probar a desinstalarla de forma manual, aunque el éxito de esta acción dependerá del modelo del dispositivo Android usado y la versión del sistema operativo instalado. Como ya hemos indicado previamente, esta aplicación pide permisos de accesibilidad para, precisamente, resultar más difícil de desinstalar por lo que lo primero que debemos hacer es acceder a la opción de Ajustes > Ajustes adicionales > Accesibilidad de nuestro dispositivo y tratar de localizar esta aplicación.

Una vez en este apartado (que puede variar dependiendo del modelo y de la versión del sistema operativo) debemos tratar de detener la aplicación. También es posible intentarlo desde el apartado Ajustes > Aplicaciones, aunque varios usuarios han indicado que esta aplicación no aparece en sus dispositivos al buscarla en esta ubicación.

Cuando hayamos localizado la aplicación Fraudulenta de FedEX es muy probable que se muestre constantemente una ventana emergente que impida terminar la desinstalación. Algunos usuarios afectados han indicado que siendo lo suficientemente rápidos han conseguido cerrar esta ventana y seguir con la desinstalación de forma habitual. Por su parte, usuarios de dispositivos Huawei han indicado que, mediante la utilización de la aplicación HiSuite han podido acceder desde su ordenador al dispositivo para eliminar la aplicación remotamente.

La opción más extrema consiste en restablecer el dispositivo a sus valores de fábrica, aunque siempre recomendamos hacer una copia de seguridad de archivos como fotografías, vídeos o documentos que queramos conservar antes de aplicar esta medida.

Conclusión

La aparición de nuevas campañas que suplantan a otras empresas de transporte de paquetes, además de las ya utilizadas, era algo esperable viendo el éxito obtenido. Sin embargo, no debemos olvidar que soluciones como ESET Mobile Security detectan estas amenazas y, además, requieren de la intervención del usuario tanto para descargarse como para instalarse en el dispositivo y obtener los permisos necesarios, por lo que un usuario atento puede evitar comprometer su dispositivo si se fija en los detalles.

Comentar

Lo siento, debes estar conectado para publicar un comentario.

Hice lo que indicó Joaquín y pude desistalarla

Muchas gracias que susto he pasado

¡Hola buenas!

Me pasó esto del virus, ya que acepté todo lo que me ponía.

He formateado todo el móvil como si fuera nuevo y ya no me aparece.

¿Significa que está solucionado y que ya no puede acceder a mis datos y demás?

¡Un saludo!

Buenas tardes no se como desistalar este virus

Yo he podido desistalarlo nose si quedara algo dentro

Hice lo que dice Alejandro y me funciono sin tener que hacer copia de seguridad y formatear el movil, gracias

Buenas noches, a mi me paso lo mismo, estaba esperando un paquete y me llego el sms que me tenia que descargar la aplicacion de Fedex y me trague el engaño. No hace falta formatear el movil. Me puse muy nerviosa intentando de todo para quitarla y mas cuando vi que no me permitia quitarla. Despues de leer vuestros comentarios volvi a meterme en AJUSTES y entrar en la opcion de app para desinstalar, y empece a darle rapidamente a desinstalar y aunque consegui que me saliera la ventanita de DESINSTALAR SI O NO, no me dejaba al darle Si, asi que empece a hacer lo mismo con FORZAR DETENCION y al final consegui que se detuviera y luego pude quitarla sin problema. Espero poder haberos ayudado

Buenas noches chicos.

Pues yo también caí en la estafa.

Pero instale la aplicación del móvil en mi ordenador HiSuite. Y desde hay desinstale la dichosa app FedEx. y listo.

Esos si. varios mensajes de texto los perdí, y tube que actualizar el terminal. Pero todo bien

Me paso igual.

Instale el HiSuite de Huawei en mi pc, y desde hay desinstale la app FedEx y pude actualizar mi móvil y arregle todo.

Hola acabo de recibir un mensaje de que mi paquete no ha sido entregado,,yo no pedí nada,,y es de un nr de mvl,,y me dice igual que me meta en el enlace,,pero no descargué nada

que alguien me avise de como desinstalar esto por favor

A mi me an estafado 40 euros en sms que yo no e mandado a la gente

Buscar en archivos los documentos acabados en apk y allí sale. Borrarlo. Yo pude desistalarla 15 minutos después de bajarla y en ese tiempo enviaron 35 msm de mi número a otras personas, sale en mi factura, no en mi teléfono, claro….

¡Hola buenas!

Me pasó esto del virus, ya que acepté todo lo que me ponía.

He formateado todo el móvil como si fuera nuevo y ya no me aparece.

¿Significa que está solucionado y que ya no puede acceder a mis datos y demás?

¿Habrá podido acceder a firma digital o datos bancarios o aplicaciones bancarias?

¡Un saludo!

Buenas noches de nuevo, con un samsun galaxy a71, he hecho lo que comenta carmen, 2 de marzo, y he conseguido desinstalar, verificado con posterioridad con Avaes y Eset. Limpio👏👏

Solucionado! Pude desinstalarla desde el PC con Hi Suit/Aplicaciones/desinstalar. Muchas gracias

Le di a forzar detencion y me funciono me salio la ventanita de desinstalar y lo pude hacer sin problema.

Pero me costo.

Muchas gracias y suerte a todos y a tener cuidado con estos HDP…..

Muxhisima gracias que ha podido salvar a.mi movil 😓

YO NO CONSIGO ELIMINARLO CON EL samsung J7. COMO SE RESETEA O Q TENGO QUE HACER. DOY A LA APLICACION Y NO ME DEJA. Y YO NO TENGO REINICIAR DE FORMA SEGURA.