“Orden de compra”: email usado para robar credenciales en empresas

Tal y como viene sucediendo de forma periódica desde hace meses, durante las últimas horas se ha detectado una nueva campaña de malware dirigida principalmente contra pymes españolas. Estas campañas están centradas en la obtención de credenciales y suelen emplear el correo electrónico con ficheros adjuntos como principal vector de ataque, tal y como vamos a ver a continuación.

Orden de compra

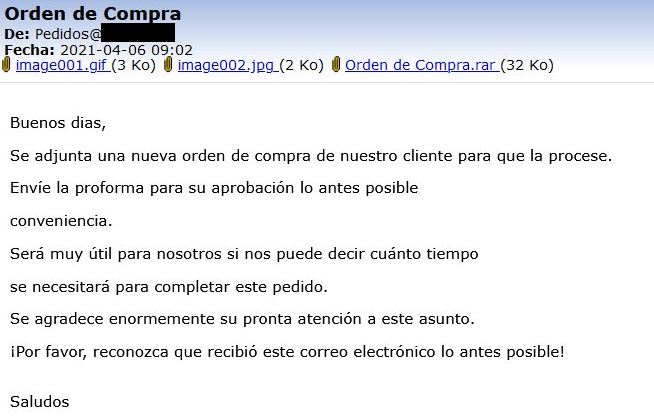

El motivo principal por el cual estas campañas se siguen realizando y consiguen nuevas víctimas se encuentra en el uso de correos electrónicos convincentes y que, además, son enviados desde empresas auténticas que se han visto comprometidas previamente por los delincuentes. De esta forma, los delincuentes consiguen acceder a las direcciones de email de sus clientes y proveedores y enviarles mensajes razonablemente bien redactados con ficheros adjuntos maliciosos como el que vemos a continuación.

Este tipo de correos suelen mencionar algún tipo de factura, contrato o documento adjunto, además de generar cierta urgencia para provocar que el receptor del email baje la guardia y ejecute el archivo adjunto. Al fin y al cabo, se trata de una comunicación aparentemente normal que provienen de un proveedor o cliente de confianza. En algunos casos hemos observado como los delincuentes han llegado a copiar conversaciones previas entre la empresa comprometida y sus clientes y proveedores para resultar aun más convincentes.

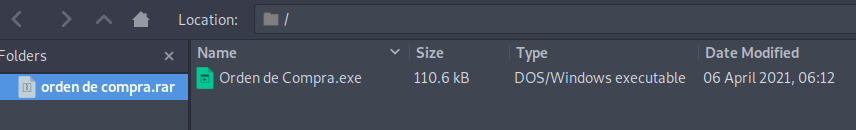

La finalidad de estos correos es conseguir que el receptor del email abra y ejecute el fichero adjunto, normalmente un archivo comprimido en RAR y que en su interior suele contener un ejecutable.

El hecho de mostrar un fichero ejecutable en lugar de un archivo ofimático debería ser una importante señal de alerta para todos los que reciban este tipo de emails, pero, por desgracia, aún son muchos los usuarios que no revisan este aspecto y proceden a abrir igualmente el fichero.

Finalidad e impacto

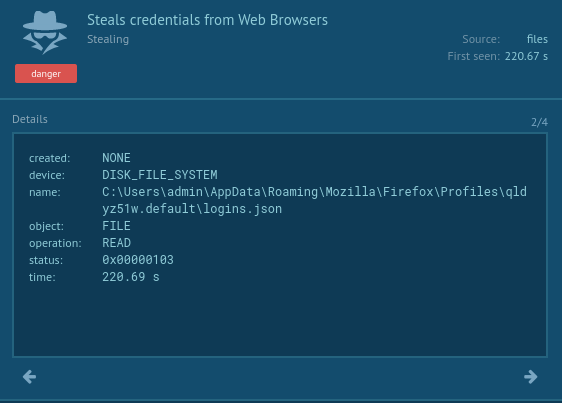

Como ya hemos indicado, este tipo de amenazas suelen estar relacionadas con el robo de credenciales almacenadas en aplicaciones como navegadores de Internet, clientes de correo, clientes FTP o VPNs, entre otras, y hemos visto aumentar su actividad desde que empezaron los primeros confinamientos hace ya más de un año.

Los atacantes buscan comprometer aquellos sistemas desde los cuales saltar a la red corporativa y realizar otras acciones maliciosas como el robo de información e incluso el cifrado de archivos. Al haber todavía muchos usuarios trabajando en remoto desde sus casas, estos son objetivos muy atractivos para los delincuentes, puesto que comprometiendo un ordenador que no dispone de todas las medidas de seguridad con las que contaría si se encontrase dentro del perímetro de la empresa pueden llegar a comprometer toda la red corporativa.

Además, vemos como los atacantes estructuran estos ataques en varias fases, siendo el fichero ejecutable adjunto al correo solo la primera de ellas. En esta ocasión nos encontramos de nuevo ante GuLoader, un malware utilizado por los delincuentes para comprometer inicialmente los sistemas y descargar herramientas de control remoto o RATs como Agent Tesla, NanoCore o FormBook.

Si revisamos el impacto de esta campaña en los últimos días vemos como ha afectado a varios países europeos y alguno de América Latina.

En cada país, los delincuentes comprometen a empresas locales y suelen preparar las plantillas de los mensajes en los respectivos idiomas, por lo que pueden llegar a ser bastante convincentes y conseguir que no pocos usuarios descarguen y ejecuten el fichero adjunto malicioso. En esta ocasión, las soluciones de seguridad de ESET detectan esta variante de GuLoader como el troyano Win32/TrojanDownloader.Agent.FCS.

Conclusión

El hecho de que este tipo de campañas de propagación de malware se repitan cada pocas semanas indica que los delincuentes están teniendo éxito y consiguiendo su objetivo de robar credenciales para acceder a redes de empresas. Por ese motivo es importante corregir los errores que suelen tener muchas redes empresariales y contar con una solución de seguridad capaz de detectar y eliminar estas amenazas antes de que causen un importante daño.