«Su cuenta está recibiendo múltiples amenazas»: nuevo caso de phishing a Liberbank

El phishing bancario clásico sigue siendo una de las amenazas más recurrentes que los usuarios suelen encontrar en sus buzones de entrada de correo electrónico. Constantemente vemos nuevas campañas que tratan de pillar desprevenidas a sus víctimas, campañas que cada vez están mejor elaboradas y resultan más convincentes.

Correo haciéndose pasar por Liberbank

Uno de los puntos clave que suele determinar si una campaña de phishing bancario resulta exitosa es el correo utilizado por los delincuentes para tratar de engañar al usuario haciéndose pasar por una reconocida entidad bancaria. En los últimos años hemos visto como estos correos se han ido perfeccionando, resultando cada vez más difíciles de distinguir de los legítimos, aunque aún podemos fijarnos en varios detalles para tratar de reconocerlos.

En el ejemplo que vemos en la imagen sobre estas líneas podemos observar como los delincuentes han usado el logo de la entidad bancaria y un escueto mensaje sin faltas de ortografía donde se nos indica un problema de seguridad en nuestra cuenta y se nos invita a pulsar sobre un enlace para volver a activarla.

Un aspecto clave a tener en cuenta a la hora de recibir este tipo de mensajes es que las entidades bancarias no suelen enviar este tipo de correos cuando se produce algún incidente de seguridad relacionado con nuestra cuenta bancaria, por lo que este sería el primer punto a tener en cuenta para detectar posibles emails fraudulentos.

También podemos fijarnos en el remitente y comprobar como la dirección que aparece no tienen relación alguna con la entidad suplantada. Sin embargo, no siempre es así y ya son varios los casos analizados en los que los delincuentes utilizan una dirección de correo muy similar o incluso idéntica a la de la entidad bancaria.

Es importante revisar la dirección URL a donde se nos quiere redirigir antes de pulsar sobre cualquier enlace proporcionado en un correo electrónico, mensaje SMS o servicio de mensajería instantánea. De lo contrario, podemos terminar en una web maliciosa que trate de robarnos información o instalar algún tipo de malware.

Suplantación de la web

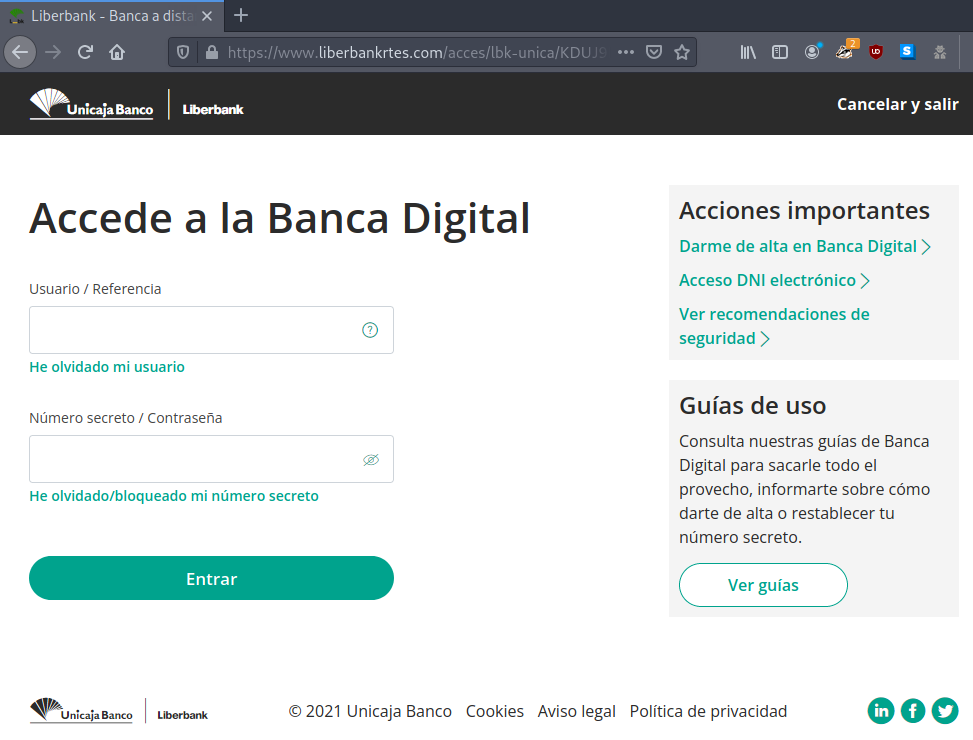

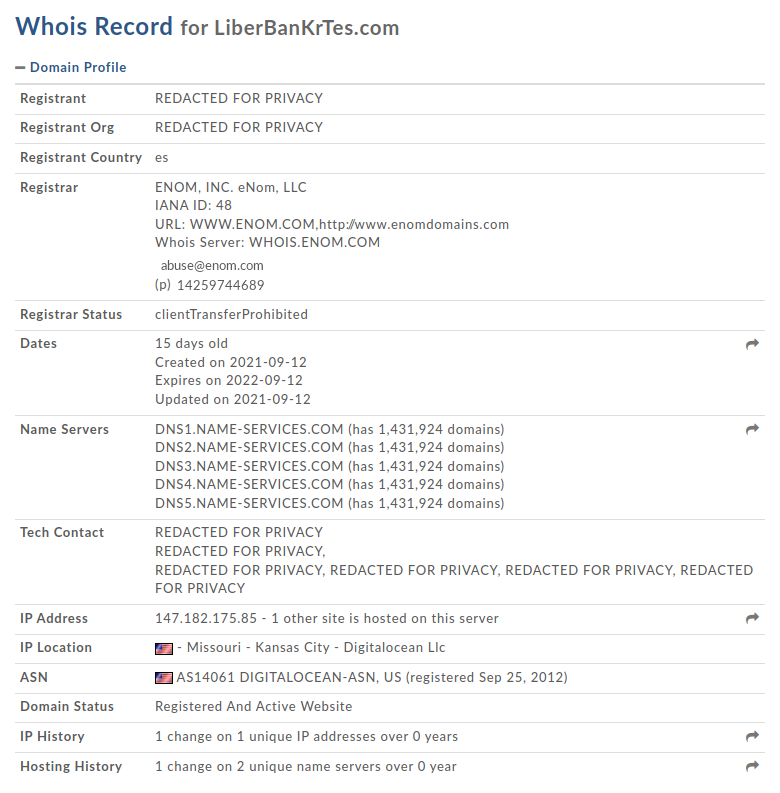

En esta ocasión, los delincuentes se han molestado en registrar un dominio similar al legítimo que utiliza la entidad bancaria suplantada. En otras ocasiones vemos como se aprovechan dominios pertenecientes a páginas web que han sido previamente comprometidas por los atacantes y eso es un claro indicativo de que estamos en una web fraudulenta. Algo en lo que han estado trabajando desde hace tiempo los delincuentes es que el diseño de las webs que utilizan para suplantar a las entidades bancarias parezca lo más creíble posible. Curiosamente, algunos grupos de criminales optan por un diseño minimalista donde solo se muestran los logos de la entidad bancaria suplantada y los campos que el usuario debe rellenar, acompañados de algunos enlaces de información que no apuntan a ningún sitio.

En esta web a la que se accede tras pulsar sobre el enlace proporcionado en el correo vemos como se solicitan las credenciales de acceso a la banca online. De esta forma, los delincuentes pueden acceder a la cuenta bancaria de la víctima y comprobar cuánto saldo tiene disponible. También podemos observar el dominio utilizado, el cual ha sido registrado hace pocos días, por lo que deducimos que esta ha sido una de las primeras campañas en las que se ha utilizado.

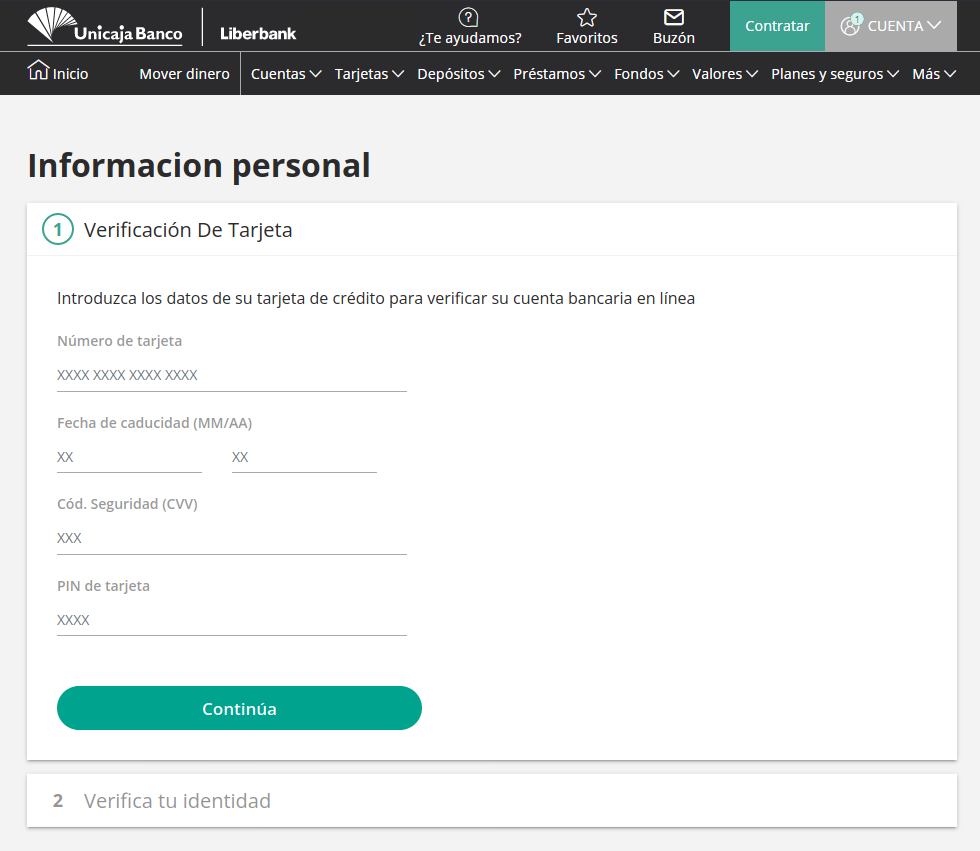

Sin embargo, a estos delincuentes no les basta con robar las credenciales de acceso a la banca online y en el siguiente paso solicitan los datos de la tarjeta de crédito, incluyendo su número, fecha de caducidad, CVV y PIN. Con esta información se pueden realizar compras con cargos a esta tarjeta o duplicarla y retirar dinero de un cajero automático.

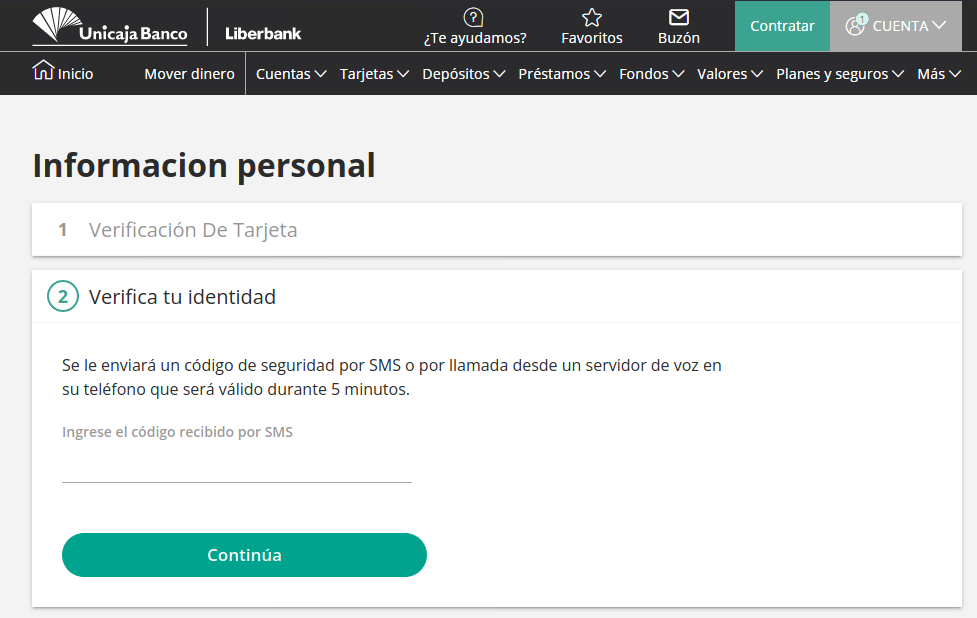

A pesar de contar con las credenciales de acceso a la banca online, los delincuentes no pueden realizar transferencias a cuentas controladas por ellos o sus muleros debido a las medidas que se implementaron hace años en la banca online. Es por eso que, en el último paso, vemos como se solicita un código de confirmación enviado por SMS que las entidades bancarias suelen enviar cuando se quiere realizar una transferencia bancaria o se realiza un pago online con la tarjeta de crédito.

De esta forma, los criminales se aseguran de que, de un modo u otro, consiguen robar dinero de las víctimas que pulsan sobre el enlace que envían por email y rellenan los campos solicitados por ellos.

Conclusión

Siendo una de las amenazas más antiguas que siguen plenamente vigentes hoy en día, podríamos pensar que la mayoría de usuarios suelen estar prevenidos y no van ha caer en esta trampa. No obstante, la realidad es bien diferente y este tipo de campañas siguen proporcionando importantes beneficios a sus creadores, por lo que debemos permanecer alerta y contar con una solución de seguridad que sea capaz de detectar el phishing de forma efectiva.