El robo de credenciales en empresas y organizaciones españolas sigue en niveles preocupantes

El robo de información sigue siendo una de las motivaciones principales de los ciberdelincuentes, y España es uno de los países más afectados por esa actividad delictiva, según se deduce en el último informe de amenazas de ESET. Entre todas las amenazas catalogadas dentro de esta categoría destacan los incidentes relacionados con robo de credenciales, principalmente porque permiten preparar y realizar ataques más dirigidos y mucho más graves.

Phishing y códigos maliciosos

A la hora de revisar las continuas campañas relacionadas con el robo de información que continuamente analizamos en nuestro laboratorio, podríamos separarlas en dos grandes categorías. Por un lado tenemos aquellas que intentan engañar a sus víctimas para que introduzcan información personal en una web fraudulenta, mientras que, por otro, tenemos a las que utilizan un código malicioso que se encarga de obtener y enviar las credenciales que se encuentran almacenadas en aplicaciones de uso habitual en muchas empresas y organizaciones.

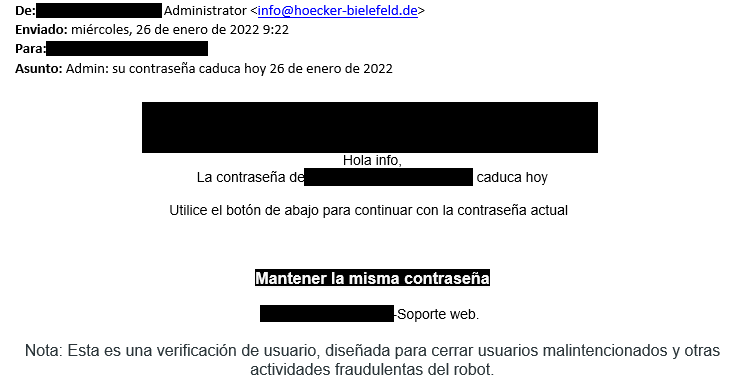

Independientemente de la técnica que se utilice, los delincuentes han ido perfeccionando sus estrategias para obtener mejores resultados. Por ejemplo, cuando utilizan un correo para tratar de convencer a la víctima para que pulse sobre un enlace que la redirija a una web fraudulenta e introduzca las credenciales solicitadas, vemos cómo se utilizan mensajes normalmente cortos, que generan una sensación de urgencia, y cada vez mejor redactados.

Además, es común ver como remitente direcciones de email de confianza, ya sea porque se suplantan de forma bastante creíble o porque, directamente, se utilizan cuentas de correo que han sido previamente comprometidas para enviar estos emails. No es raro ver que departamentos de ventas y administración reciben constantemente correos maliciosos remitidos desde cuentas de correo que pertenecen a clientes y proveedores, ya que los delincuentes aprovechan las libretas de direcciones e incluso llegan a incluir cadenas con mensajes anteriores para resultar más creíbles.

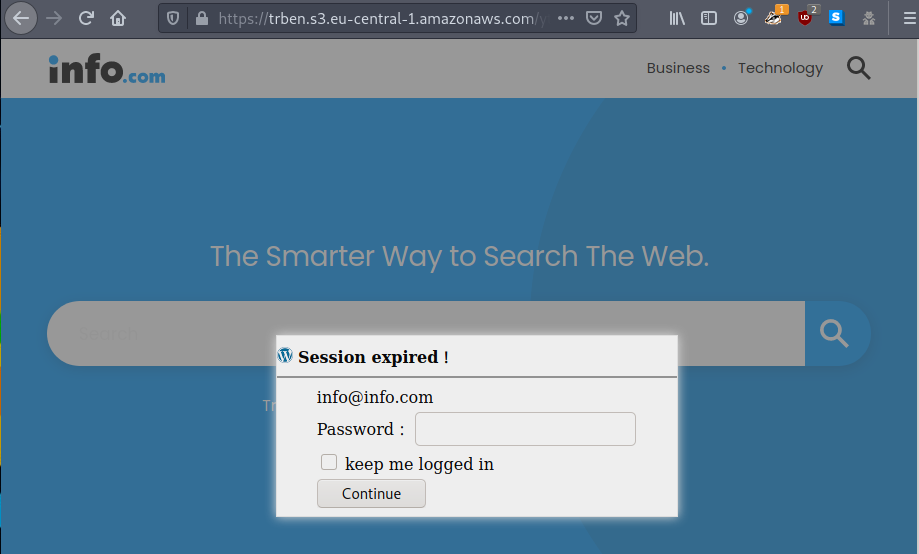

Al final lo que se trata es de conseguir que el usuario muerda el anzuelo y acceda a una web en la que introducir sus credenciales, credenciales que serán almacenadas y quedarán en posesión de los delincuentes para usarlas en otros futuros ataques o, directamente, venderlas.

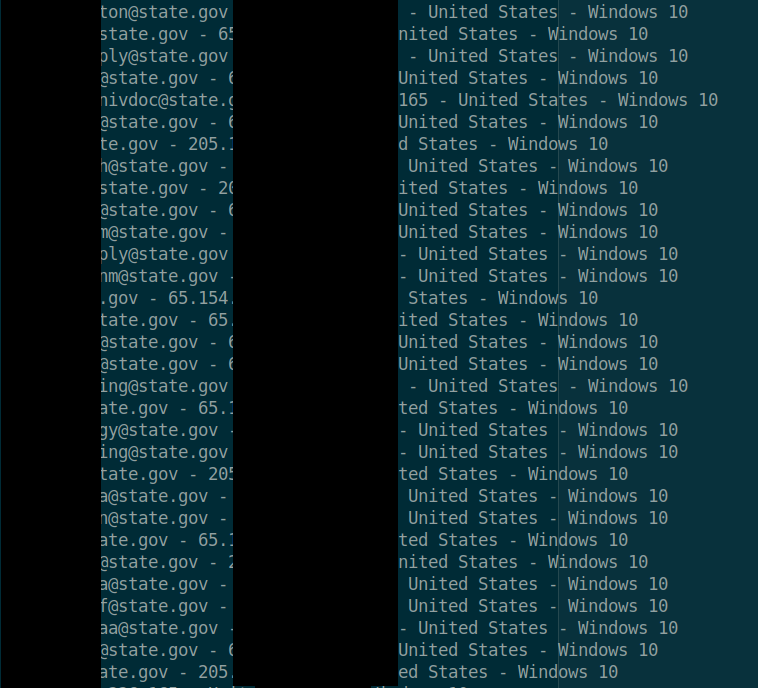

Podríamos pensar que esta estrategia es vieja y que pocos usuarios caen en este tipo de trampas, pero la realidad nos vuelve a demostrar que no es así. Sin ir más lejos, en una campaña de robo de credenciales analizada recientemente pudimos acceder al fichero donde se iban registrando los emails de la gente que introducía sus credenciales, y también comprobamos como, en unas pocas horas, los delincuentes obtuvieron cientos de registros, algunos de ellos pertenecientes a organismos oficiales.

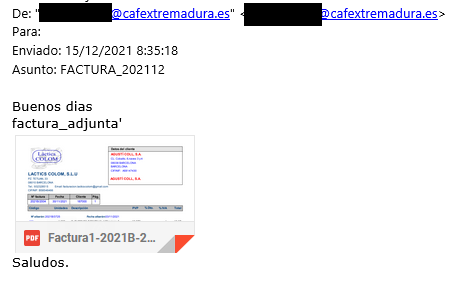

De forma similar, aquellos ataques que utilizan códigos maliciosos para robar credenciales, también utilizan el correo electrónico como principal vector de ataque. Igualmente, también se suplantan empresas conocidas o se utilizan cuentas de correo previamente comprometidas para enviar estos emails. La diferencia con los casos anteriores es que aquí se descarga una aplicación que puede ir adjunta al email o que es descargada desde un enlace, que puede estar incluido dentro del correo o camuflado como la imagen de una supuesta factura o presupuesto.

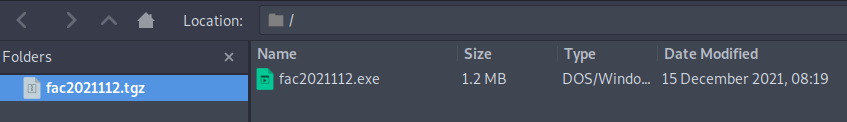

Camuflar estos códigos maliciosos como documentos ofimáticos sigue dando muy buen resultado a los delincuentes. Buena prueba de ellos son los continuos casos que hemos ido analizando durante los últimos meses, donde, tras pulsar el enlace incluido en el correo y descargar un fichero comprimido, comprobamos como este archivo es en realidad un fichero ejecutable.

A pesar de ser una técnica antigua para camuflar archivos infectados, los usuarios siguen cayendo en esta trampa al ir con prisas y no revisar la extensión del archivo antes de abrirlo. Por suerte, las soluciones de seguridad suelen ser bastante efectivas a la hora de detectar estas amenazas, siempre que estas se encuentren instaladas, actualizadas y debidamente configuradas, claro está.

Situación en España

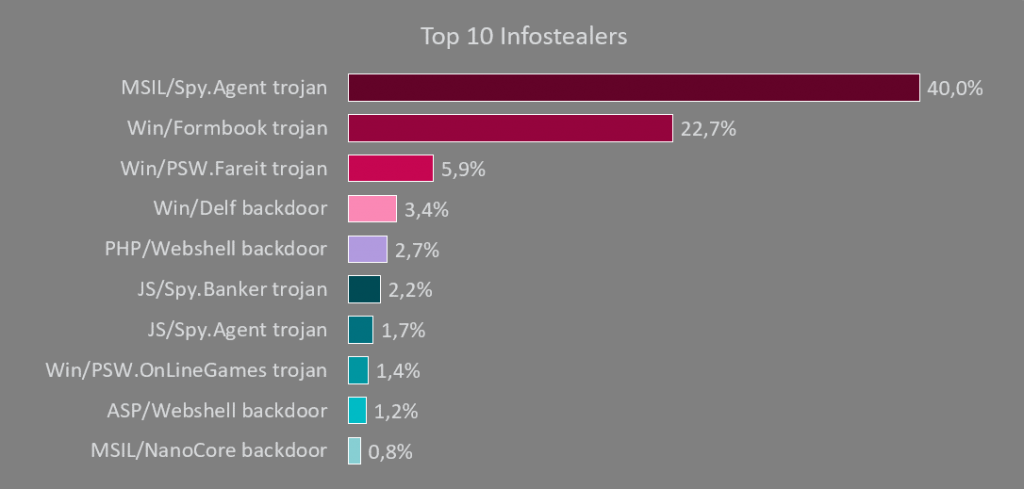

Estos robos de credenciales se están produciendo prácticamente en todo el mundo, pero en el último informe de amenazas de ESET vemos como la detección de la actividad de estas amenazas es especialmente elevada en España. Además, se produce una monopolización por parte de dos familias de spyware como son Agent Tesla y Formbook, copando más del 60% de las detecciones de infostealers en España.

Estos datos son más preocupantes cuando comprobamos que tanto Formbook como el troyano Fareit tienen su foco en España. Tampoco salimos bien parados en el ranking cuando hablamos de Agent Tesla, ya que, tras Japón, España es uno de los objetivos principales de esta amenaza.

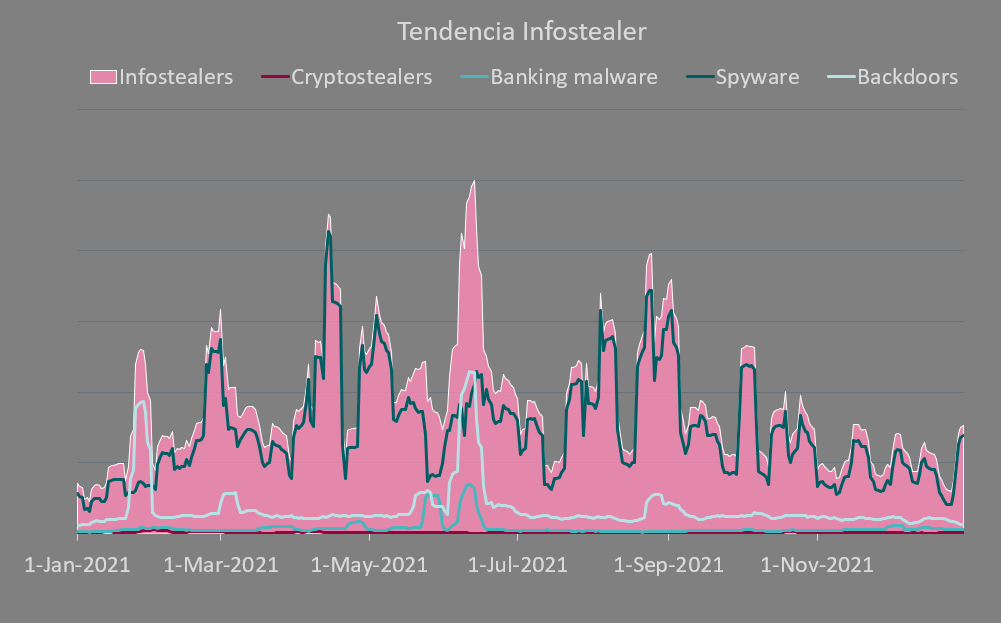

En lo que respecta a la tendencia, si observamos la siguiente gráfica vemos que la detección del spyware y del conjunto de infostealers se ha reducido en la segunda mitad del año con respecto a la primera mitad. Aun así, este tipo de amenazas sigue representando un problema importante para las empresas y organizaciones españolas, y esto sin entrar a valorar otras amenazas que se incluyen en esta categoría como son las puertas traseras, el malware bancario o las amenazas relacionadas con el robo de criptomonedas.

A pesar de esta relativamente buena noticia, no debemos bajar la guardia, puesto que los delincuentes pueden preparar campañas masivas de correos maliciosos destinados a robarnos credenciales con relativa facilidad y revertirse así esta tendencia decreciente.

Conclusión

Tras revisar esta información y los casos analizados durante los últimos meses, debemos tener muy en cuenta estas amenazas, no solo por el robo de estas credenciales, sino por los ataques con consecuencias mucho más nefastas que pueden derivarse. Por ese motivo es importante contar siempre con soluciones de seguridad avanzadas y desconfiar de cualquier solicitud de introducción o cambio de contraseña que no haya sido solicitada.