“Factura electrónica Endesa”: El troyano bancario Grandoreiro continua con sus campañas dirigidas a usuarios españoles

Durante los últimos dos años hemos visto y analizado numerosas campañas protagonizadas por diversas familias de troyanos bancarios con ciertas características comunes y dirigidas a usuarios españoles, entre otros. Todos ellos tenían su origen en Latinoamérica y los delincuentes han utilizado principalmente el correo electrónico como vector de ataque, suplantando a todo tipo de empresas y organismos oficiales. Entre los troyanos bancarios que más campañas ha dirigido a España se encuentran los de la familia Grandoreiro, los cuales no han cesado su actividad.

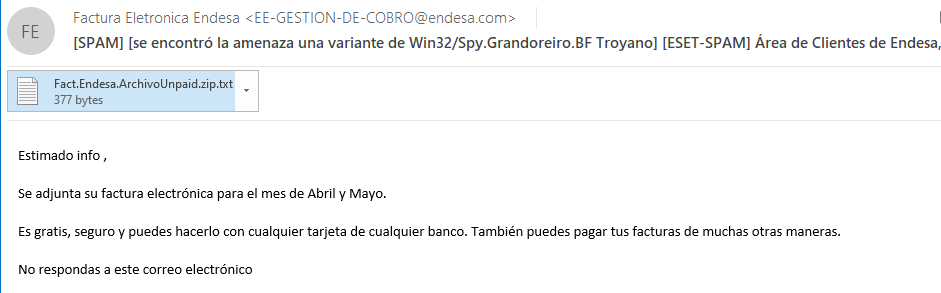

Una supuesta factura de Endesa

Entre las plantillas que los delincuentes detrás de amenazas como Grandoreiro o Mekotio hemos visto de todo. Desde la suplantación de ministerios del gobierno español durante los peores momentos de la pandemia, hasta empresas de todo tipo, incluyendo, como en esta nueva campaña, empresas eléctricas.

No es de extrañar que, viendo el elevado coste de la factura de la luz, los delincuentes hayan decidido volver a una empresa del sector eléctrico para tratar de conseguir nuevas víctimas. En esta ocasión, aunque la plantilla de correo usada no sea especialmente elaborada e incluso podemos observar algún error, es probable que los delincuentes estén aprovechándose de la coyuntura actual para conseguir un mayor número de víctimas.

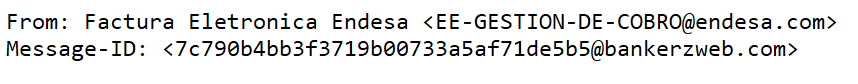

El usuario que reciba este email puede pensar que se trata de un correo legítimo enviado por la empresa eléctrica Endesa, una de las más importantes de España, especialmente si comprueba el remitente del correo que usa un dominio de esa compañía. Sin embargo, sabemos que la suplantación de identidad está a la orden del día y no es difícil hacer creer que un correo proviene de un remitente cuando, en realidad, el email viene de otra dirección.

Esto lo podemos comprobar revisando con detalle la cabecera del correo, donde veremos que hay campos que no coinciden y delatan que estamos ante un nuevo caso de email spoofing.

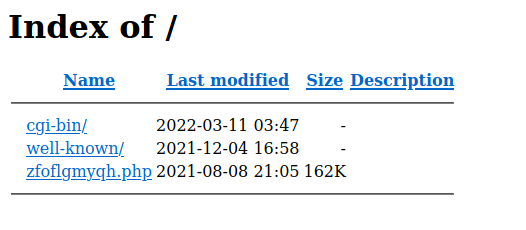

Como podemos comprobar en la captura anterior, el identificador del mensaje no coincide con el dominio de Endesa, lo que nos da una pista de que aquí hay gato encerrado. Es más, si revisamos el dominio desde donde se ha enviado realmente el correo nos encontramos con algo muy interesante.

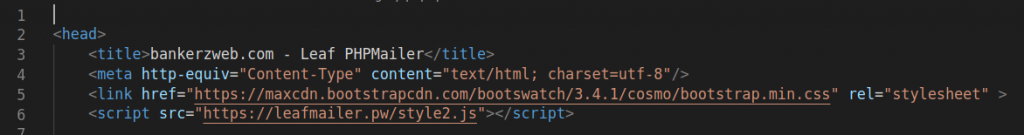

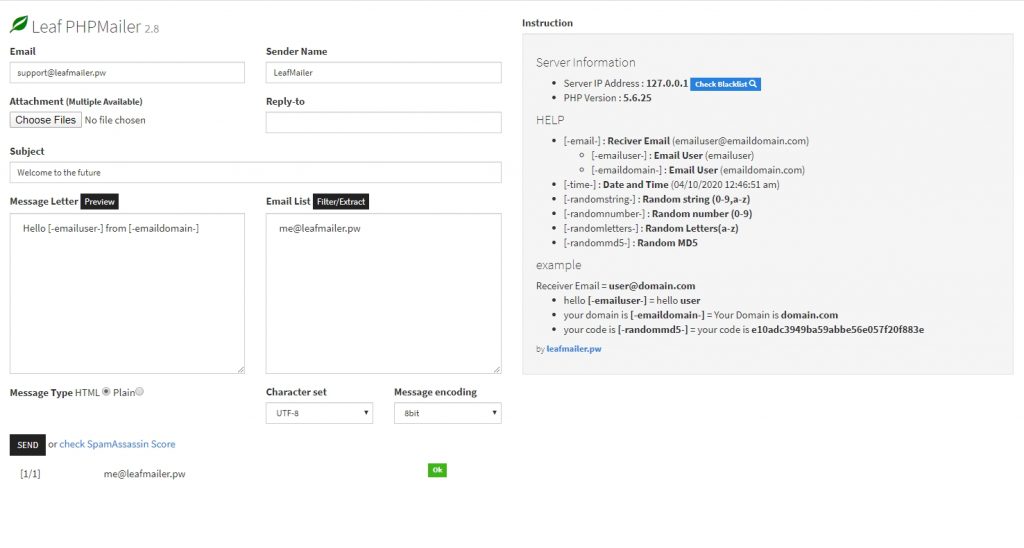

Como se observa en la captura, hay un script php sospechoso ubicado en el directorio raíz de esa web, algo que no debería estar ahí y que, además, lleva allí bastante tiempo. Si descargamos el archivo php y lo analizamos vemos que pertenece a LeafPHP Mailer, un servicio que suele ser utilizado por delincuentes en servidores de correo vulnerables o poco protegidos para enviar campañas de spam como la que han usado en esta ocasión.

El envío de los correos maliciosos se realiza usando la cuenta del propietario de la web y su configuración es realmente sencilla, lo que permite a delincuentes con pocos conocimientos técnicos lanzar sus propias campañas masivas de spam en busca de víctimas. A continuación, podemos observar una captura para entender como funciona y lo fácil que resulta configurarla.

A lo largo de todos estos meses hemos visto como los delincuentes detrás de estas campañas de troyanos bancarios se han servido de varias técnicas para conseguir enviar sus correos de forma masiva. Esta es solo una más que, si bien no es especialmente avanzada, si que les resulta efectiva, a la par de económica, ya que utilizan los recursos de una empresa con una servidor de correo descuidado.

Revisión de los archivos maliciosos

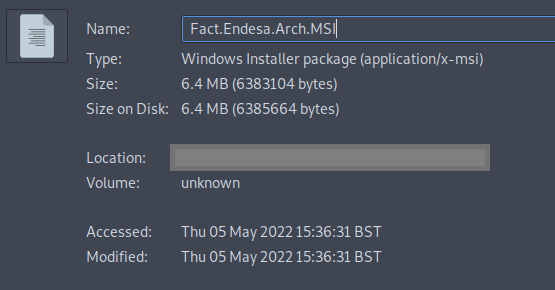

En lo que respecta al fichero adjunto al correo, nos encontramos (como es habitual en las campañas de Grandoreiro) con un archivo MSI. Este archivo es el que se encarga de realizar la infección inicial y contactar con un servidor controlado por los delincuentes desde el que se descarga el payload.

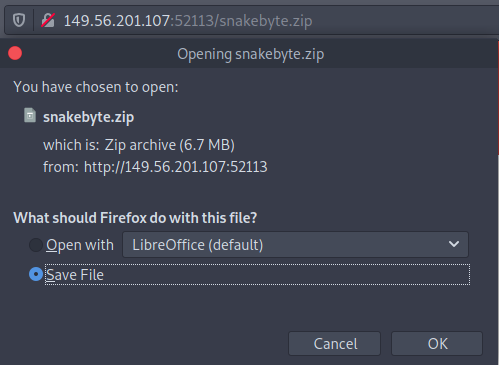

Si simulamos esta descarga, que se realiza de forma transparente para el usuario, vemos como la conexión con el servidor remoto permite la descarga de un fichero con una supuesta extensión ZIP. Sin embargo, esta extensión es engañosa, ya que en realidad ese archivo tiene el formato de librería dinámica DLL y contiene el payload del troyano bancario en sí.

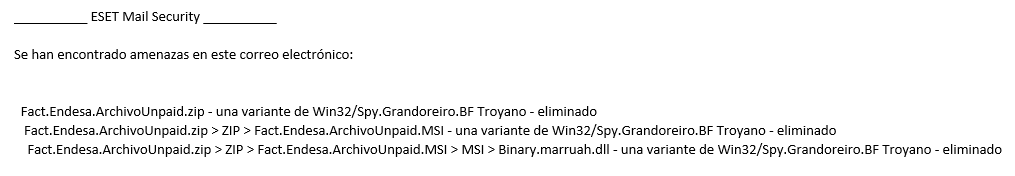

Por supuesto, estas amenazas pueden detectarse incluso antes de que lleguen al buzón de entrada de los usuarios a los que van dirigidos si contamos con soluciones de seguridad que analicen los correos en busca de ficheros adjuntos y enlaces maliciosos. En esta ocasión vemos como las soluciones de ESET han identificado y eliminado correctamente la amenaza, detectándola como una variante del troyano bancario Win32/Spy.Grandoreiro.BF.

Conclusión

Desde hace semanas se ha observado un repunte en la actividad de esta y otras familias de troyanos bancarios con especial actividad de las campañas dirigidas a usuarios españoles. Por ese motivo debemos desconfiar de este tipo de correos, especialmente si contienen ficheros adjuntos o enlaces que no hemos solicitado y asegurarnos de contar con una solución de seguridad actualizada.