Nuevo caso de phishing por correo suplanta la identidad del Banco Sabadell

A pesar de que los troyanos bancarios han incrementado su presencia tanto en sistemas Windows como en móviles Android en los últimos años, el phishing bancario tradicional aún sigue cosechando buenos resultados a aquellos delincuentes que lo siguen utilizando. Buen ejemplo de ello son las campañas que continuamos observando propagándose en España, a pesar de que alguna de ellas no esté especialmente bien realizada.

Tu tarjeta no activada

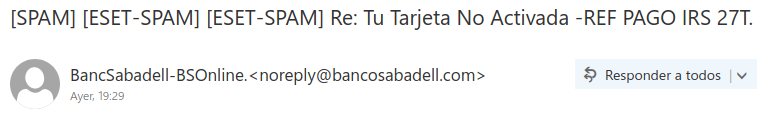

Cuando un usuario revisa su bandeja de entrada, el asunto de un mensaje puede hacer que llame la atención sobre el resto e incluso le haga bajar la guardia. En este caso vemos que los delincuentes han usado un asunto llamativo como es un problema en la activación de la tarjeta de crédito, aunque la redacción del asunto queda extraña y pude dar pistas acerca de la legitimidad del mensaje.

Aun con ese asunto redactado de forma extraña, que el remitente aparente ser el Banco Sabadell y el dominio del correo así parezca confirmarlo, puede ser motivo suficiente para que algunos usuarios confíen en la legitimidad del correo. No obstante, debemos recordar que no es nada complicado suplantar el remitente en un correo electrónico, por lo que nunca debemos fiarnos únicamente de este punto.

En lo que respecta a la redacción del mensaje, este no presenta faltas de ortografía y está aparentemente bien redactado, si bien es un poco escueto y tiene como intención hacer que el usuario pulse sobre el enlace proporcionado en el cuerpo del correo.

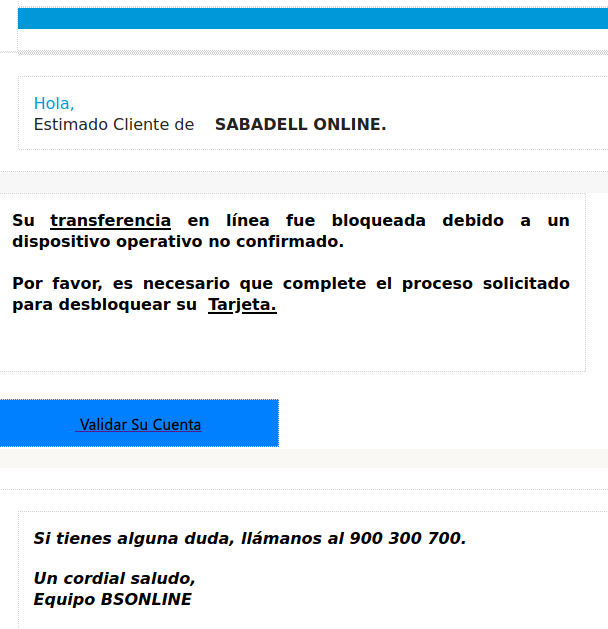

Este enlace es el que redirige a la web preparada por los delincuentes que hace creer al usuario que está accediendo a su cuenta del Banco Sabadell. Sin embargo, hay varios puntos que nos pueden ayudar a identificar que estamos ante una web fraudulenta. El primero de ellos es la propia URL de la web, que si nos fijamos, observaremos que no guarda relación alguna con el Banco Sabadell.

Además, si observamos con detenimiento la propia web, veremos que hay texto en inglés y que, pese a usar colores corporativos y tipografía que suelen asociarse con esta entidad bancaria, toda la web tiene un aspecto de plantilla que ha sido modificada para esta campaña de phishing. Recordemos también que el candado de seguridad que se muestra en la URL nos indica que la conexión entre nuestro dispositivo y la web es segura, no que la web lo sea.

Robo de credenciales y datos de la tarjeta

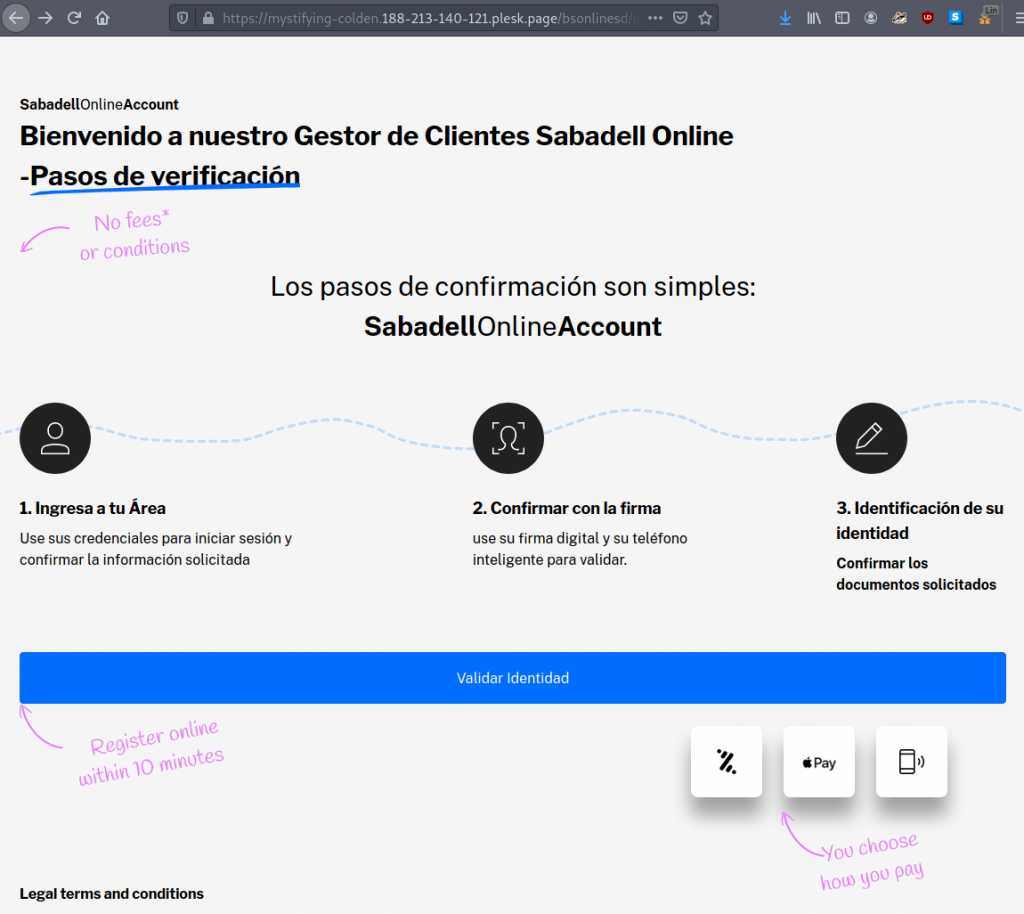

La finalidad de los delincuentes con estas campañas de phishing no es otra que la de obtener los datos de acceso a la banca online y de medios de pago como nuestra tarjeta de crédito. Por ese motivo, lo primero que suelen solicitar es nuestro usuario y contraseña para acceder al perfil de nuestra cuenta bancaria, consultar el saldo disponible y realizar transferencias a otras cuentas controladas normalmente por muleros, que son los que reenvían el dinero a los delincuentes quedándose con una comisión.

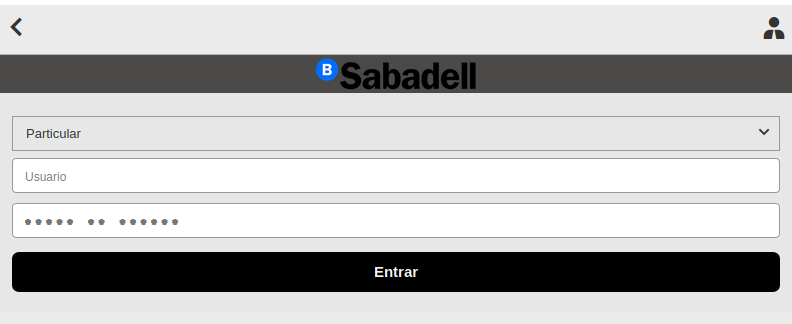

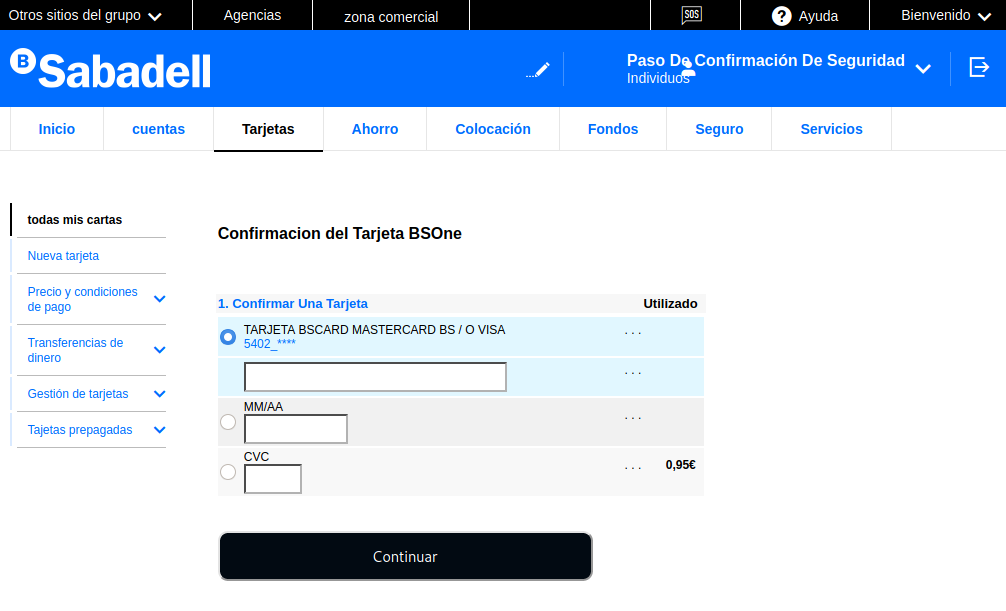

Una vez han conseguido estos datos, los delincuentes tratan también de obtener la información de la tarjeta de crédito de la víctima. Para ello solicitan el número de la tarjeta, su fecha de caducidad y el código de verificación. Con esta información, los criminales pueden usar la tarjeta, por ejemplo, para hacer compras en Internet a cargo de la víctima o, simplemente, venderla junto a otras muchas en foros de ciberdelincuentes.

No obstante, la acción de los delincuentes no termina ahí, y ya que han obtenido acceso a la cuenta bancaria de la víctima, lo normal es que traten de transferir fondos a otras cuentas controladas por los delincuentes o sus muleros. Para ello, no obstante, primero han de lidiar con las medidas de seguridad que implementan las entidades bancarias actualmente y que consisten en proporcionar códigos temporales y palabras clave definidas por los usuarios.

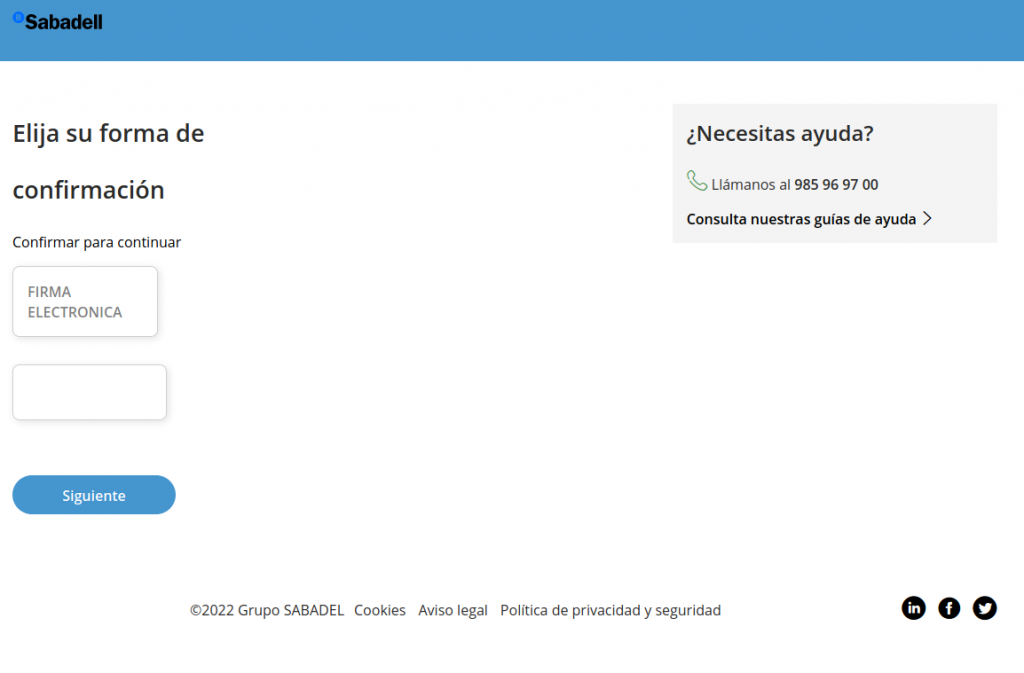

Para obtener estas claves y códigos de seguridad, nada más sencillo que solicitárselos al usuario directamente, quien, pensando que se encuentra en la web oficial del banco, no dudará en proporcionarlas, empezando por su firma electrónica.

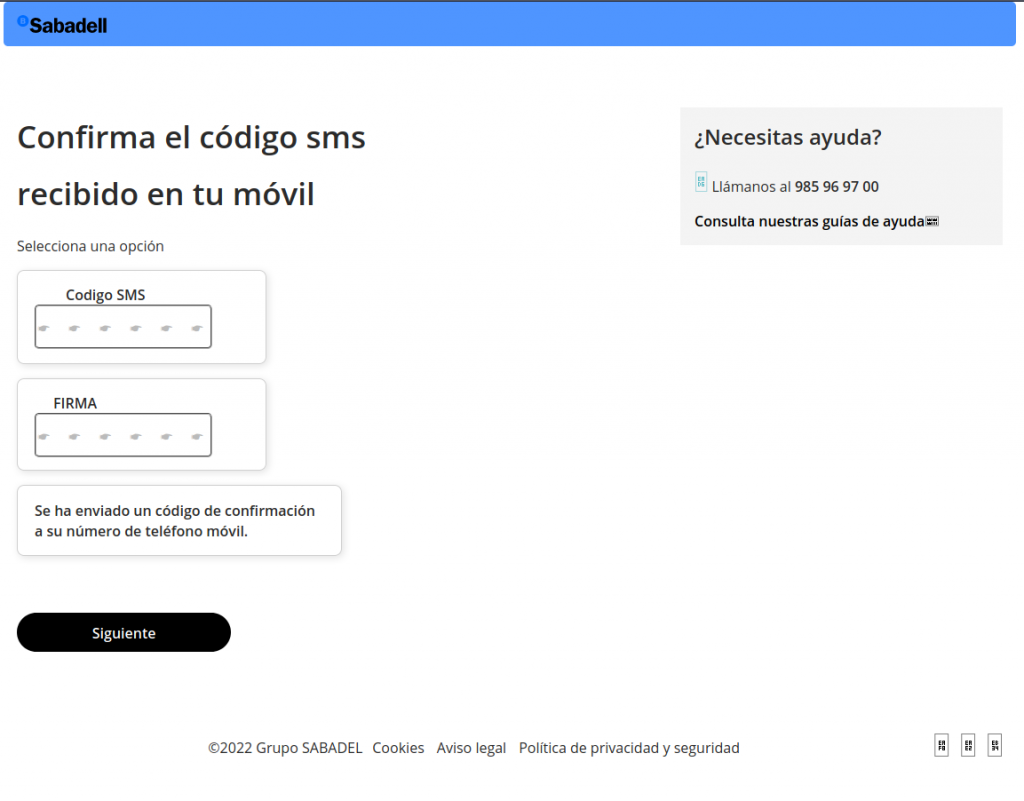

A continuación, los delincuentes solicitan el código temporal y de un solo uso que las entidades bancarias suelen enviar por SMS al móvil de los usuarios. Este método de autenticación hace años que está en entredicho como medida de seguridad y se recomienda utilizar otras más eficientes y seguras, pero la gran mayoría de bancos españoles lo siguen usando como método de verificación principal.

Con esta información, los delincuentes pueden realizar y confirmar transferencias desde la cuenta de la víctima, la cual solo se dará cuenta de que ocurre algo extraño si accede a su cuenta y comprueba que le ha desaparecido dinero.

Conclusión

A pesar de que el phishing clásico parecía estar en desuso para algunos en beneficio de los troyanos bancarios, la realidad es que sigue activo y proporcionando muchos beneficios a los delincuentes que, sin mucho esfuerzo, pueden conseguir miles de euros en este tipo de campañas. Para evitarlo, debemos fijarnos en los detalles y estar atentos ante cualquier indicio que nos haga sospechar antes de introducir datos confidenciales en una web que puede no ser lo que parece, apoyándonos con soluciones de seguridad que sean capaces de identificar y bloquear este tipo de emails.