Nueva campaña de phishing suplanta a Iberia Express y nos invita a hacer negocios

La inventiva de los delincuentes no parece tener límites cuando se trata de conseguir nuevas víctimas usando correos electrónicos que se hacen pasar por todo tipo de organizaciones y empresas. Todo vale para tratar de conseguir que un usuario pulse sobre un enlace o descargue un fichero adjunto y comprometa así la seguridad de su sistema y, como muestra, tenemos el curioso correo que ha estado propagándose durante el día de hoy entre los buzones de entrada de varias empresas españolas.

Iberia y su propuesta de negocio

No hay duda de que, cuanto más importante es una empresa, más nos llama la atención recibir un correo suyo. En esta ocasión, la elegida por los delincuentes ha sido la aerolínea española Iberia y, suplantando su identidad, se nos ofrece una RFP o propuesta de proyecto por sus siglas en inglés. Esto es algo poco habitual y ya nos debería hacer sospechar, especialmente porque la gran mayoría de empresas españolas que han recibido este correo son pymes y no suelen hacer negocios con compañías de ese calibre.

Pero, además, hay varios puntos que nos deben poner en alerta, empezando por el remitente del correo electrónico. Vemos como se menciona a un tal Juan Icardo, con una dirección de correo que nada tiene que ver con Iberia y que debería hacer saltar todas las alarmas. No es extraño ver como los delincuentes suplantan las direcciones de correo de las empresas e incluso ya es bastante habitual ver como algunos correos se envían desde cuentas legítimas que han sido previamente comprometidas. Sin embargo, este no es el caso y debería ser fácil reconocer el engaño a simple vista.

Como dato curioso, al final del mensaje vemos como se indica que el email ha sido revisado por el antivirus AVAST e indica que está libre de virus cuando no es así. Sabemos que este aviso es falso porque este y otros antivirus detectan sin problema la amenaza simplemente usando las bases de firmas y la heurística básica con, tal y como están configurados para que funcionen en su mayoría dentro del servicio Virustotal.

Un viejo conocido muy activo últimamente

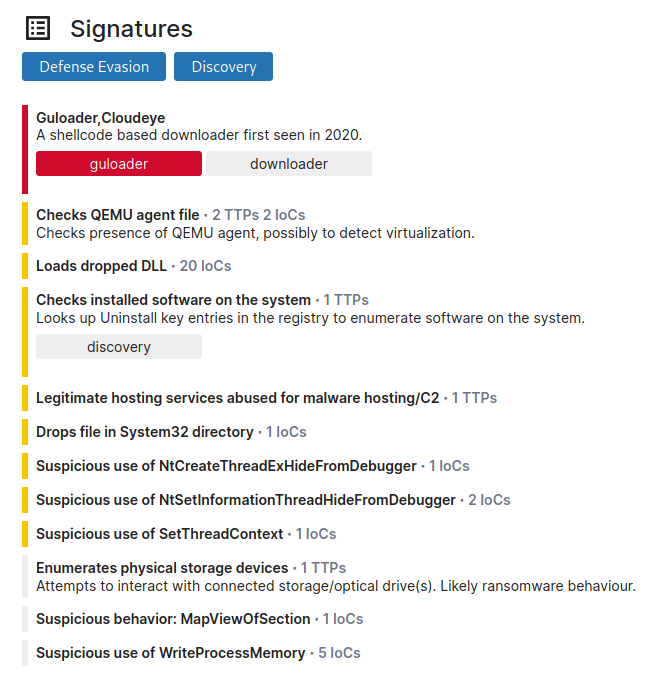

Como una gran mayoría de los correos que venimos analizando en las últimas semanas, nuevamente nos encontramos ante la amenaza GuLoader, también conocida como CloudEye, usada como malware de primera fase por muchas herramientas de control remoto maliciosas (RATs por siglas en inglés) como puedan ser Agent Tesla o Formbook entre otras.

Todas estas RATs se especializan en el robo de credenciales almacenadas principalmente en navegadores de Internet, clientes de correo, clientes FTPs o VPNS. Así mismo, algunas variantes también pueden robar credenciales pertenecientes a servicios de distribución de juegos online como Steam, servicios de mensajería como Telegram o Discord e incluso también robar el acceso a carteras de criptomonedas.

Esto hace que estas amenazas pueden llegar a ser especialmente peligrosas puesto que, de no contar con medidas adicionales de seguridad como puedan ser sistemas de autenticación multifactor, los delincuentes pueden enviar correos usando las cuentas de email comprometidas o acceder remotamente a la red interna de las empresas con credenciales válidas robadas previamente, pudiendo robar información confidencial, cifrarla y extorsionar a la empresa atacada.

Conclusión

Prácticamente todos los días analizamos campañas similares y vemos como, además de repetir plantillas usadas con anterioridad, los delincuentes tratan de innovar para conseguir una que les resulte efectiva. Por ese motivo, nunca debemos bajar la guardia y sospechar de todo email que no hayamos solicitado, independientemente de donde provenga, además de contar con soluciones de seguridad que detecten estas amenazas e impidan que lleguen a nuestro buzón de entrada.