Se intensifican durante abril las campañas protagonizadas por el malware SmokeLoader

Cuando hablamos de cuáles son las amenazas más prevalentes, debemos tener en cuenta la ventana temporal a la que nos referimos, puesto que estas pueden cambiar en poco tiempo por varias circunstancias. También es importante destacar la diferencia con respecto a países o regiones del mundo, puesto que no todas las ciberamenazas se propagan con la misma intensidad en todas partes e incluso es posible que algunas ni siquiera estén presentes en varias regiones porque los delincuentes no las consideran relevantes para cumplir sus objetivos.

Una amenaza veterana

Cuando revisamos periódicamente los informes de amenazas o los datos que obtenemos gracias a la telemetría proporcionada por los millones de sensores repartidos por todo el mundo, y que forman parte del sistema de inteligencia de amenazas de ESET, podemos observar cambios de tendencias y cómo empiezan y acaban las campañas que preparan los diferentes grupos de ciberdelincuentes.

Esto nos sirve, por ejemplo, para detectar campañas en España protagonizadas por amenazas especializadas en el robo de información o por troyanos bancarios de todo tipo. Sin embargo, hay campañas que tienen un alcance más global y que también pueden afectar a los usuarios de nuestro país, especialmente si se realizan a gran escala.

Una de las amenazas más veteranas que sigue en activo a día de hoy es la conocida como Zurgop (también conocida como SmokeLoader). Se trata de un troyano que intenta descargar otros códigos maliciosos, lo que técnicamente se conoce como “Trojan downloader”. Una vez que se ejecuta en el sistema, realiza una copia de sí mismo y crea claves en el registro para ser ejecutado en cada inicio del sistema. Otras características de este troyano están relacionadas con su capacidad de detectar aplicaciones de seguridad en el sistema, recopilar información del equipo y su capacidad para actualizarse a una nueva versión.

Este código malicioso ha protagonizado numerosas campañas a lo largo de la última década, usando varios vectores de ataque como ficheros ofimáticos maliciosos como archivos de Word adjuntos a correos electrónicos haciéndose pasar por empresas de telecomunicaciones, falsos premios en los que se regalaban teléfonos de alta gama, webs fraudulentas donde se llegaba a suplantar la identidad de reconocidas empresas de ciberseguridad o incluso formar parte de las herramientas empleadas para instalar amenazas avanzadas en su día como el rootkit Avatar.

Incremento de las detecciones

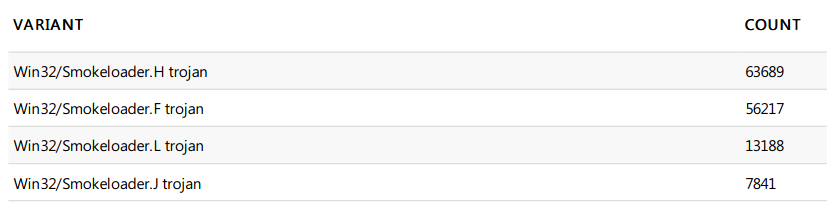

Puede sorprender que una amenaza tan veterana no solo siga activa a día de hoy, sino que además sea capaz de protagonizar algunas campañas que se encuentran entre las que más detecciones han generado durante los últimos meses. Así lo confirman las cifras que hemos registrado en el sistema de inteligencia de amenazas durante lo que llevamos de abril, donde Zurgop/Smokeloader ha visto incrementadas notablemente sus detecciones de unos pocos miles a varias decenas de miles.

Se han detectado, por ejemplo, campañas donde los delincuentes han usado esta amenaza para propagar infostealers encargados de robar información almacenada en el sistema y en las aplicaciones de uso cotidiano, pero también malware del tipo clipper, especializado en el intercambio al vuelo de direcciones de carteras de criptomonedas legítimas por otras controladas por los delincuentes.

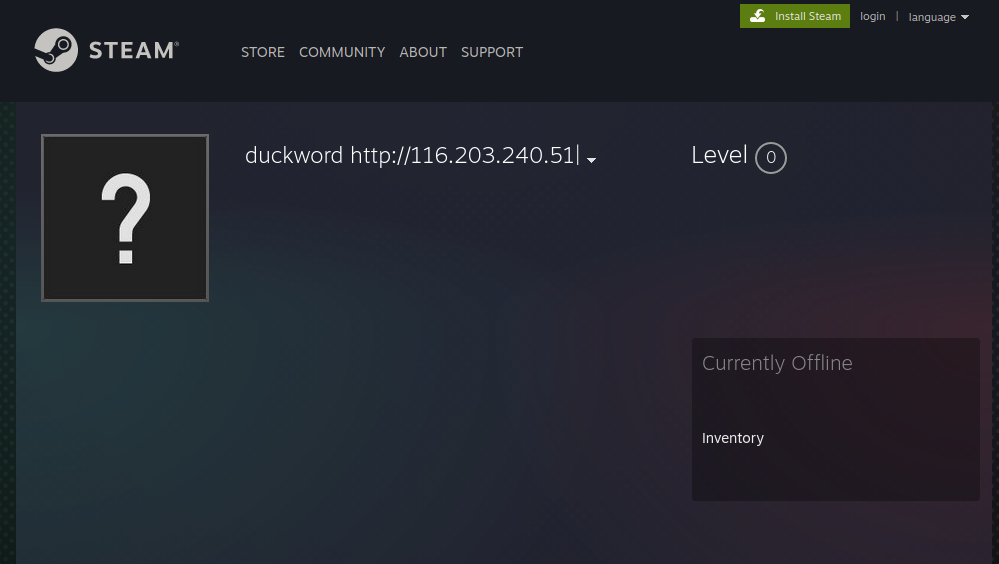

Asimismo y como dato curioso, además de las típicas webs legítimas que han sido comprometidas por los delincuentes, se ha detectado el uso de perfiles en la comunidad de usuarios de Steam (la conocida plataforma de venta y distribución de videojuegos) y también el uso de canales de Telegram para indicar las direcciones de los centros de mando y control usados por los delincuentes para enviar órdenes a las máquinas infectadas y descargar en ellas malware adicional.

Todos estos datos indican una evolución constante por parte de los delincuentes para seguir usando de forma efectiva esta veterana amenaza para sus propósitos, por lo que no debemos bajar la guardia para evitar formar parte de sus víctimas.

Conclusión

A pesar de su antigüedad, hay códigos maliciosos que siguen muy presentes a día de hoy y Zurgop/SmokeLoader es solo uno de los muchos ejemplos existentes. Por ese motivo conviene estar bien protegido con soluciones de seguridad respaldadas por sistemas de inteligencia capaces de rastrear la evolución de las ciberamenazas y detectarlas antes de que comprometan nuestros sistemas.