Un troyano del siglo XX sigue infectando en la era 2.0

En la era de las plataformas 2.0 y de las redes sociales, resulta hasta un poco anacrónico informar de un nuevo troyano escondido en un archivo Power Point que llega vía correo electrónico y que se aprovecha de una vulnerabilidad conocida del reproductor Flash Player (CVE-2011-0611) para instalarse en los ordenadores de los usuarios, pero es la realidad. No solo porque seguimos utilizando Power Point como herramienta de trabajo, sino porque las cadenas de “Abre este archivo” se siguen produciendo. Y, por supuesto, sigue habiendo mucha falta de concienciación sobre la aplicación de las actualizaciones y parches de seguridad de las aplicaciones más populares, como es el caso que nos ocupa.

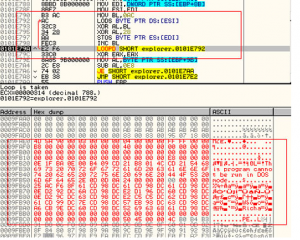

El usuario que recibe este correo electrónico y abre el archivo .PPT se puede encontrar con una sorpresa, ya que sin su conocimiento ni consentimiento esta acción dispara el aprovechamiento de la vulnerabilidad, y como consecuencia graba en la carpeta de archivos temporales un fichero llamado “Winword.tmp”. Además, y por si acaso, crea otro archivo totalmente inocuo llamado “Powerpoint.pps” con el que intenta engañar a los usuarios que pensarán que, caso de que exista algún tipo de código malicioso, este se aloja en este otro archivo.

El troyano, como viene siendo habitual, se conecta a sitios remotos para comunicarse con el autor de este ejemplar, pero además es capaz de descargar y ejecutar otro tipo de malware dejando el ordenador infectado totalmente abierto a la instalación de otro tipo de amenazas que pudieran estar destinadas al robo de datos.

Esta amenaza no es nueva, pero hace algún tiempo se utilizaba para llevar a cabo ataques dirigidos contra objetivos concretos. Ahora, limitadamente actualizada, se utiliza para engañar a cuantos más usuarios, mejor. Y lo que es más grave es que esta vulnerabilidad en la aplicación Flash no es nueva ni reciente, lo que significa que sigue habiendo muchos usuarios que no actualizan de la forma correcta las aplicaciones más populares. De esta manera, los cibercriminales siguen pudiendo tener acceso a víctimas con técnicas antiguas que se aprovechan de vulnerabilidades ya conocidas, lo cual, sin duda, es para ellos una auténtica ventaja, ya que no necesitan desarrollar nuevos códigos maliciosos, sino simplemente adaptarlos a los nuevos tiempos.