Prueba de concepto de malware para Android permite recrear recintos cerrados en 3D

Cuando hablamos de lo rápido que evolucionan las amenazas para dispositivos móviles no nos referimos únicamente a la implementación de conocidas amenazas ya usadas en ordenadores de sobremesa. Las características únicas de los dispositivos móviles hace que estas se aprovechen para obtener datos o causar daños a la víctima de formas novedosas. Ya hace años, los primeros malware para teléfonos móviles hacían que la víctima se gastase inconscientemente una cantidad importante de dinero enviando mensajes SMS a números de tarificación especial.

Con la llegada de los smartphones las posibilidades para los atacantes se multiplicaron, puesto que contaban con nuevos vectores de ataque y más características desde las cuales robar información a los usuarios. Uno de los últimos ejemplos de cómo usar un dispositivo móvil para espiar a un usuario ha venido en forma de prueba de concepto dentro de un estudio realizado por investigadores que trabajan para la universidad de Indiana y la Marina de los Estados Unidos.

Estos investigadores han conseguido camuflar un software espía dentro de lo que aparenta ser una aplicación fotográfica. Hasta aquí nada nuevo bajo el sol. La sorpresa viene cuando esta aplicación empieza a tomar control del dispositivo infectado y de recursos tales como la cámara, el acelerómetro o el giroscopio para generar modelos en tres dimensiones de habitaciones o entornos cerrados.

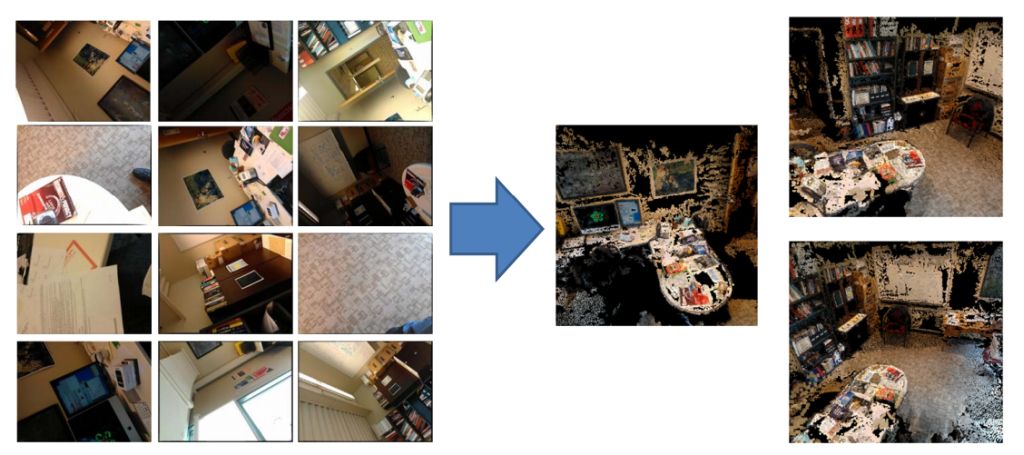

Esta prueba de concepto de un malware que se ha denominado PlaceRaider realiza fotografías aleatoriamente de su entorno, las clasifica y selecciona únicamente aquellas con buena definición para enviarlas a un servidor central. Es allí donde se puede montar este puzle fotográfico y generar un modelo tridimensional de donde se encuentra el dispositivo infectado y, por ende, la víctima.

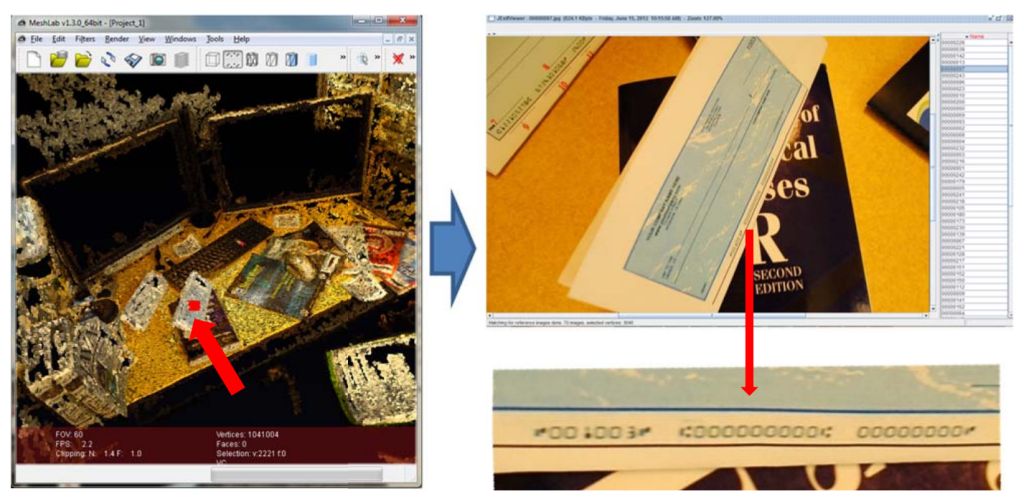

Esta herramienta de espionaje plantea la típica pregunta acerca de su moralidad. Por supuesto puede ser utilizada por las fuerzas de seguridad para investigar delitos o perseguir a individuos potencialmente peligrosos (aunque habría que estudiar las leyes en cada país para ver si se permitiría una intrusión de estas características en la vida privada de una persona). Pero a su vez también puede ser usada por delincuentes para buscar víctimas potenciales de robos físicos o, incluso, como se puede observar en la captura de pantalla a continuación, obtener datos bancarios a partir de tarjetas de crédito cheques, etc., o grabando al usuario mientras accede a la banca online.

Como vemos, pruebas de concepto como la que acaban de presentar estos investigadores demuestran que aún hay mucho potencial para el malware en dispositivos móviles. Aunque esta investigación se haya realizado en terminales Android con una versión 2.3 o superior de su sistema, es perfectamente posible que también consiga afectar a otros terminales con sistemas Windows Phone, iOS o Blackberry. Tan solo se ha de conseguir aprovechar una vulnerabilidad en estos sistemas (y muchas veces ni siquiera eso) y engañar al usuario para que una inofensiva aplicación pase a convertirse en todo un centro de espionaje.