Intensa actividad hacktivista de Anonymous en la convocatoria #OpJubilee, #OpVendetta y #Nov5

Si hace unos días te contábamos en este mismo blog la convocatoria del grupo hacktivista Anonymous, bautizada como #OpJubilee y prevista precisamente para hoy, dado que se celebra la festividad de la noche de Guy Fawkes, personaje histórico en el que se basa la máscara característica que usa este grupo y que fue popularizada en el cómic y posterior adaptación cinematográfica “V de Vendetta”, hoy te tenemos que contar bastantes novedades acerca de esta iniciativa.

En principio, la operación #OpJubilee, también llamada #OpVendetta y #Nov5, tiene muchos frentes abiertos en cuanto a la lucha activa: están lanzando consignas a favor de cancelar la deuda externa de los países más pobres, detener la guerra, redistribuir el suelo y eliminar la pobreza. Recordemos que también están intentando protestar contra las respuestas desproporcionadas de la policía al enfrentarse a manifestantes en diferentes países, incluyendo España.

Pues bien, la actividad en torno a esta iniciativa no se está haciendo esperar, y ya son varios los grupos que están reportando diferentes acciones y actividades que se están llevando a cabo en diversos países.

Así, el grupo de Anonymous Stun ha publicado el código fuente del kernel de VMware ESX Server, uno de los buques insignia de la compañía VMware, plataforma de virtualización a nivel de centro de datos. En su tweet titulado “WILD LEAKY LEAK. FULL VMware ESX Server Kernel LEAKED” se proporciona un torrent de aproximadamente 1.89MB llamado “VMware ESX Kerner LEAKED”, con el contenido del kernel de la aplicación. Según cuentan, aunque la filtración sea de la versión de VMKernel de entre 1998 y 2004, dicen que dichas secciones no cambian mucho en los programas, ya que las posteriores versiones se basan en núcleos previos a los cuales simplemente se les extiende la funcionalidad básica.

Por otro lado, el grupo HTP (Hack the Planet) afirma haber conseguido hackear la red social Imageshack así como a una importante compañía de seguridad, teniendo acceso a miles de datos de sus usuarios que habrían publicado en diferentes sitios. Lo que es más preocupante, es que también afirman haber lanzado un exploit 0-day que tendría como objetivo ZPanel.

Además, y a través de la cuenta oficial de Twitter del colectivo, @AnonymousIRC, están publicando diferentes confirmaciones de accesos a sitios, instituciones y personalidades que están dando como resultado la filtración de diferentes fragmentos de información a modo de ejemplo y como prueba de su efectividad. Entre ellos, han filtrado la información de 60 tarjetas de crédito que dicen pertenecer a miembros del Gobierno norteamericano. Y eso solo a modo de ejemplo, ya que afirman tener en su poder mucha más información:

En este mismo comunicado, también establecen como objetivo a Strategic Forecasting, Inc., más conocida por el acrónimo StratFor, la empresa privada estadounidense especializada en servicios de inteligencia y espionaje. Asimismo, también han filtrado más de cinco mil direcciones de email del sistema de prisiones colombiano.

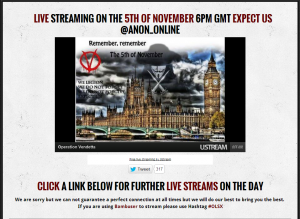

Y para todos aquellos que quieran seguir en directo la convocatoria de la marcha pacífica que recorrerá las calles de Londres hasta llegar al parlamento británico, han habilitado un sistema de streaming que permite seguir la manifestación en vivo:

Estaremos muy atentos a todas las novedades que se sucedan para manteros puntualmente informados.

Comentar

Lo siento, debes estar conectado para publicar un comentario.