Spam suplantando a Correos propaga amenaza con contraseña

Siguiendo con el elevado número de spam que venimos recibiendo en nuestro laboratorio durante las últimas semanas, hoy traemos una muestra especialmente destacable tanto por el asunto usado cómo por la técnica empleada para evitar ser detectado por las defensas que se encargan de detectar amenazas en mensajes de correo electrónico.

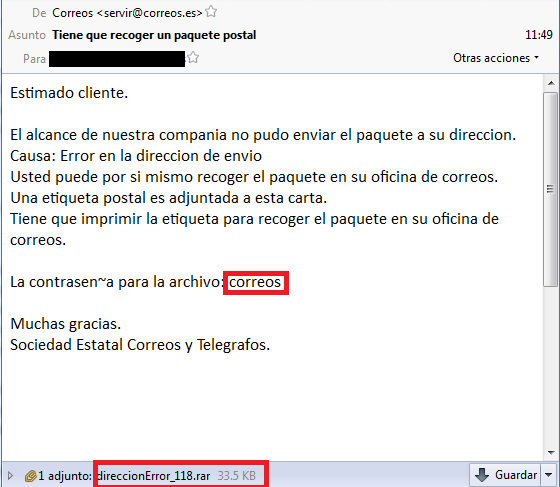

El mensaje en sí no parece muy diferente de otros ejemplos que ya hemos analizado en este blog. De hecho, es prácticamente idéntico a un caso que analizamos hace unos meses pero con una sutil diferencia. En esta ocasión, el archivo que contiene un código malicioso está comprimido con contraseña.

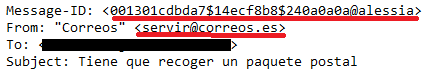

De esta forma, los creadores de esta amenaza pueden evitar que su correo sea detenido por algunos filtros antispam al no poder analizar su contenido malicioso. El hecho de hacer que el remitente parezca venir de una fuente confiable como correos.es (usando para ello técnicas de spoofing) también ayuda a que el usuario caiga en la trampa. Si analizamos con detalle la cabecera del mensaje veremos que su identidad no tiene nada que ver con el supuesto remitente.

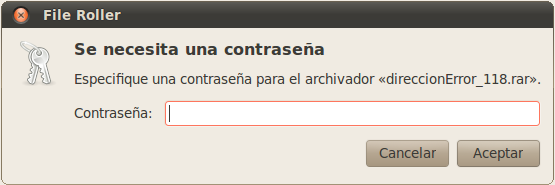

El detalle de tener que introducir una contraseña proporcionada en el mismo correo para poder descomprimir el adjunto también ayuda a que el malware no sea detectado, cómo mínimo, hasta que el usuario lo descomprima en su sistema.

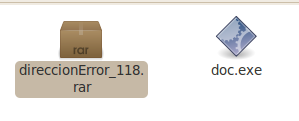

Una vez tenemos el fichero descomprimido en nuestro sistema observamos cómo la supuesta etiqueta se trata en realidad de un archivo ejecutable, archivo que contiene la amenaza que las soluciones de seguridad de ESET detectan como el troyano Win32/TrojanDownloader.Zortob.B.

El uso de este tipo de técnicas, aunque simples, pueden resultar muy efectivas si se consigue engañar a usuarios que no toman las medidas de precaución adecuadas o son propensos a abrir todo tipo de mensajes sin sospechar de ellos (aunque provengan de un remitente supuestamente confiable).

Viendo que hace ya varias semanas que este tipo de correos están muy presentes en las bandejas de entrada de los usuarios, es de suponer que los ciberdelincuentes detrás de esta campaña de propagación de malware están teniendo un éxito relativo. Para evitar ser víctimas de estas amenazas, lo mejor es desconfiar de este tipo de correos, configurar nuestro filtro antispam adecuadamente, contar con una solución de seguridad actualizada que detenga las amenazas en el caso de que cometamos el error de pulsar sobre un enlace o adjunto malicioso y seguir una serie de consejos de seguridad muy útiles.

Comentar

Lo siento, debes estar conectado para publicar un comentario.