OSX/Pintsized.A: nueva amenaza para Mac

Nos enteramos gracias a nuestros compañeros de Seguridad Apple de la existencia de una nueva amenaza para los sistemas OS/X de Apple. OSX/Pintsized.A, que así es como se llama este nuevo malware, tiene funciones de puerta trasera (backdoor en inglés) pero aún no se ha proporcionado demasiada información sobre él, por lo que podría tener funciones ocultas que aún desconocemos.

Al parecer, se distribuye como una modificación de OpenSSH 6.0p1 y ocupa muy poco espacio, por lo que no son pocos los que creen que se trata de un componente de un ataque dirigido más complejo. En caso de confirmarse esta teoría, esta amenaza pasaría a engrosar la lista de malware diseñado para Mac y que se utiliza para atacar objetivos concretos, como los que analizamos hace un par de meses y tenían como objetivo al Dalai Lama y organizaciones pro-Tíbet.

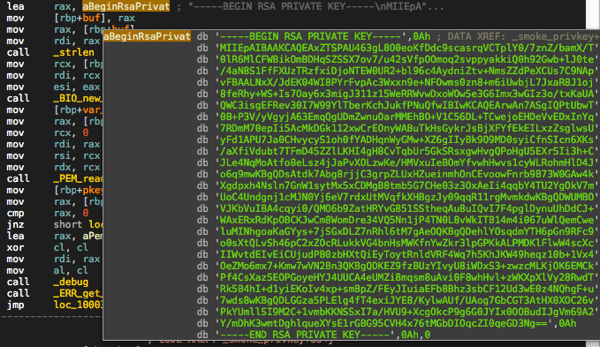

Una de las características de este malware es el cifrado del tráfico que realiza usando una clave RSA para conectarse con su panel de control. En el momento de escribir este artículo, dicho panel se encuentra bloqueado, lo que impide a los sistemas infectados por este malware recibir órdenes.

Tal y como apuntan desde Seguridad Apple, entre los dominios a los que se intenta conectar este backdoor encontramos corp-appl.com, dominio que no pertenece a Apple pero que se utiliza para denotar acciones de esta empresa en bolsa. Es muy probable que la elección de este dominio se haya realizado para pasar desapercibidos el máximo tiempo posible sin que nadie sospeche de su verdadera finalidad.

En cuanto a los ficheros que se han usado para propagar esta amenaza, encontramos varios de ellos con distintos nombres:

com.apple.cocoa.plist

cupsd (Mach-O binary)

com.apple.cupsd.plist

com.apple.cups.plist

com.apple.env.plist

Como ya hemos dicho, la información sobre esta nueva amenaza para Mac aún es escasa, por lo que aconsejamos contar con una solución de seguridad que la detecte y elimine. Al no tener aún detalles sobre su método de propagación también es recomendable desconfiar de enlaces sospechosos que podrían llevarnos a descargar este malware.