Operación Windigo: infectando a los usuarios con servidores Unix secuestrados

Si gestionas un sitio web en un servidor Linux o eres responsable de la seguridad de los servidores Unix de tu empresa, hay algo muy importante que deberías hacer ahora mismo.

Investigadores de ESET, en colaboración con CERT-Bund, la Organización Europea para la Investigación Nuclear (CERN), la Infraestructura Nacional para la Informática de Suecia y otras agencias han descubierto una operación cibercriminal muy extendida que ha tomado el control de decenas de miles de servidores Unix.

Si tu sistema se encuentra infectado, los expertos recomiendan que reinstales el sistema operativo y consideres todas las credenciales utilizadas para registrarte en el sistema como comprometidas. Hablando claro, si has sido víctima, todas las contraseñas y claves privadas OpenSSH deben ser cambiadas.

El ataque, que ha sido nombrado “Windigo” por la criatura mitológica del folclore de los nativos americanos Algonquinos, ha conseguido afectar alrededor de 25.000 servidores Unix, lo que ha supuesto un envío diario de 35 millones de correos spam desde las máquinas afectadas. Esto de por sí ya sería suficientemente malo.

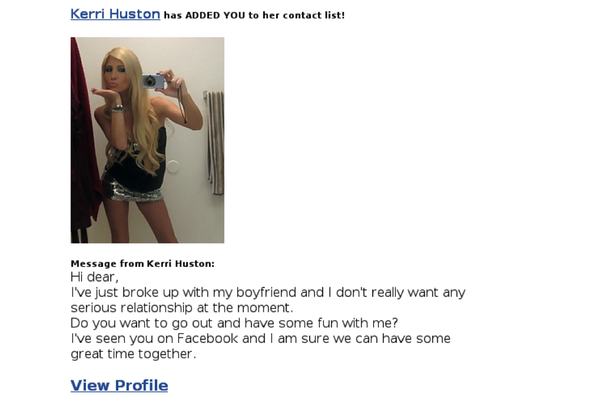

Pero en este caso, los atacantes han estado usando servidores web secuestrados para infectar aquellos PCs con Windows con malware de fraudes por clic y envío de spam, mostrando anuncios de sitios de citas a los usuarios de Mac.

Incluso los usuarios de smartphones se ven afectados, pudiendo ver cómo sus iPhones son redirigidos a contenido pornográfico con la intención por parte de los cibercriminales de ganar dinero con estas visitas.

El equipo de investigadores de ESET ha publicado un detallado análisis técnico sobre la “Operación Windigo” y creen que esta campaña de cibercrimen ha estado reuniendo fuerzas, pasando inadvertida por la comunidad dedicada a la seguridad informática por alrededor de dos años y medio.

“Cerca de 35 millones de mensajes spam se envían cada día a las cuentas de usuarios inocentes, saturando sus bandejas de entrada y poniendo sus sistemas en riesgo. Peor aun, cada día cerca de medio millón de ordenadores quedan en riesgo de infección mientras visitan sitios web que han sido infectados por malware para servidores web colocado por la Operación Windigo, redireccionando a kits de exploits maliciosos y webs de anuncios,” comenta el investigador en seguridad de ESET Marc-Étienne Léveillé.

En su intento de secuestrar servidores e infectar ordenadores, Windigo utiliza una variedad de malware sofisticado que incluye Linux/Ebury (una puerta trasera de OpenSSH y que roba credenciales, que ya fue objeto de una detallada investigación realizada por expertos de ESET a principios de mes), Linux/Cdorked, Perl/Calfbot, Linux/Onimiki, Win32/Glubteba.M, y Win32/Boaxxe.G.

Durante un único fin de semana, los investigadores de ESET observaron mas de 1.1 millón de direcciones IP diferentes formando parte de la infraestructura de Windigo, antes de ser redirigidos a servidores que albergaban kits de exploits.

Un análisis de los ordenadores que visitaban estos servidores revelaron que se estaban utilizando una amplia variedad de sistemas operativos.

Este análisis aportó datos curiosos, ya que los investigadores descubrieron que “23 personas aún navegan por Internet aparentemente usando Windows 98 y una persona lo hace incluso con Windows 95.”

Léveillé y sus compañeros investigadores hacen un llamamiento a los administradores de sistemas Unix y webmasters para que ejecuten el siguiente comando que les dirá si su servidor se encuentra infectado o no:

$ ssh -G 2>&1 | grep -e illegal -e unknown > /dev/null && echo «System clean» || echo «System infected»

Este comando debería decirte rápidamente si tu sistema se encuentra seriamente comprometido por Windigo o no, y si deberías tomar medidas para limpiar y proteger mejor tus servidores en el futuro. Se pueden ver más detalles que permiten averiguar si tu servidor ha sido comprometido en el análisis técnico sobre la Operación Windigo [PDF].

Comentar

Lo siento, debes estar conectado para publicar un comentario.