Petya empieza a ofrecer su ransomware como un servicio y filtra claves de Chimera

Durante los últimos meses hemos visto como han ido apareciendo numerosas variantes de ransomware, algunas con características innovadoras y muchas otras que copiaban a las variantes con más éxito. Entre las variantes que destacaban por algo en especial encontramos a Petya, ransomware que hizo su primera aparición a finales de marzo y que recuperaba una técnica usada hace mucho tiempo por el predecesor del ransomware actual.

Una estrategia diferente

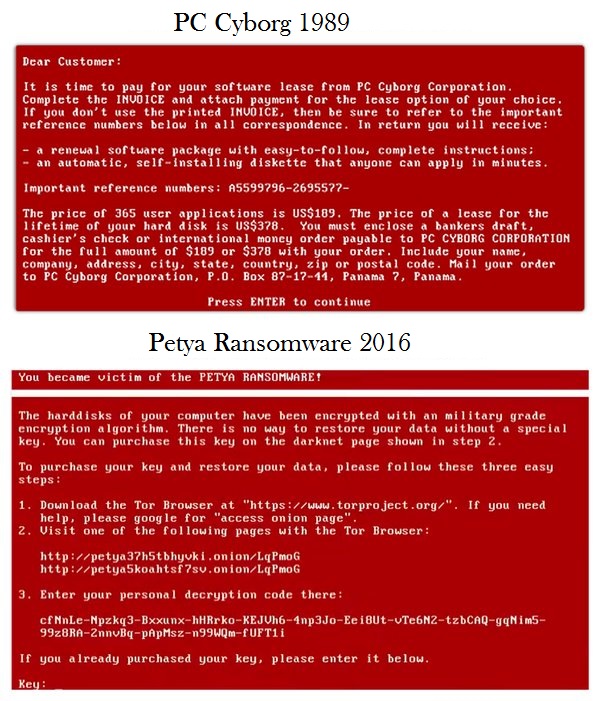

Petya destacó por utilizar una agresiva técnica para conseguir que los usuarios pagasen el rescate. En lugar de cifrar los archivos del sistema, Petya sustituía el Master Boot Record y cifraba la Master File Table del disco, impidiendo así que el usuario pudiese acceder a los ficheros o iniciar siquiera el sistema.

Como ya indicamos en su momento, está técnica es similar a la usada en 1989 por el malware PCCyborg y de hecho, el mensaje que se muestra en pantalla una vez el malware ha conseguido infectar el sistema es incluso similar.

Imagen propiedad de Mikko Hypponen

Sin embargo, la estrategia de Petya no termina ahí ya que, en versiones posteriores se añadió la opción de ejecutar otro ransomware conocido como Mischa en el caso de no disponer de permisos de Administrador en el sistema. Mischa tiene características de ransomware tradicional y cifra los archivos del sistema como lo haría cualquier otro ransomware como Locky o Cerber, por poner dos ejemplos.

Evolución al Ransomware como servicio

Las dos primeras variantes de Petya tuvieron ademas problemas en su código que permitió a varios investigadores como la polaca @hasherezade preparar herramientas de descifrado. No obstante, con Mischa no hubo tanta suerte y las víctimas de este ransomware no pueden, hasta el momento, descifrar sus ficheros.

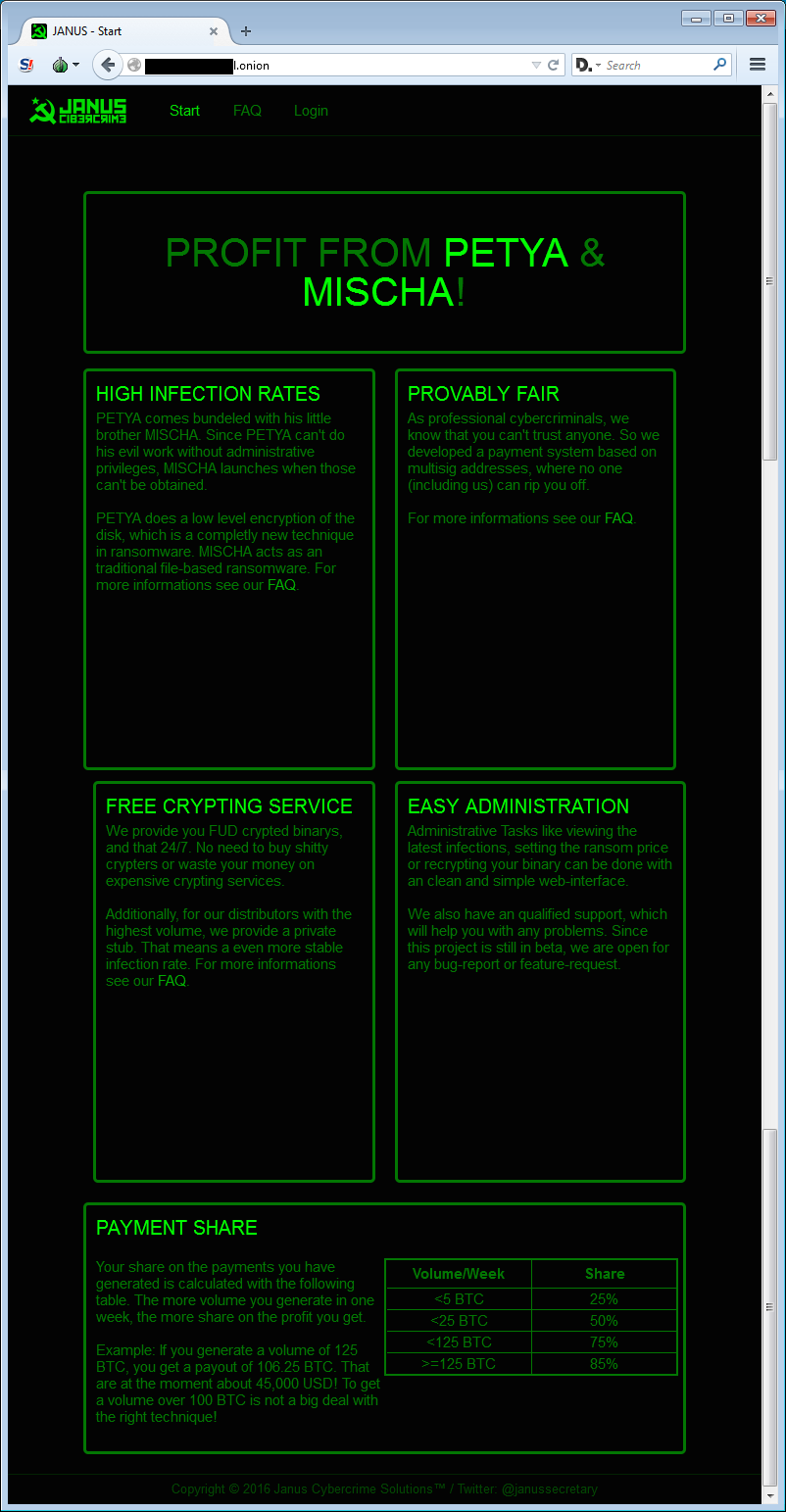

Visto lo visto, los delincuentes detrás de Petya decidieron dar un paso más y mejorar su ransomware preparando una tercera versión que, además, está pensada para ser distribuido como un servicio que ofrecer a todos aquellos afiliados que deseen ganar dinero infectando sistemas.

Así pues, gracias a investigadores como Lawrence Abrams sabemos que desde el 25 de Julio existe una nueva variante de Petya y que todos aquellos aprendices de criminales pueden participar en su propagación, llevándose a cambió una comisión que varía en función de la cantidad de bitcoins recaudada. Además, no hacen falta conocimientos técnicos puesto que, como viene siendo habitual, todas las gestiones se realizan desde un panel web.

Imagen propiedad de Bleeping Computer

Como vemos en la web creada para captar nuevos afiliados, todo está explicado de forma sencilla y las promesas de ganancias pueden ocasionar que veamos nuevas campañas de propagación de esta nueva variante de Petya durante las próximas semanas.

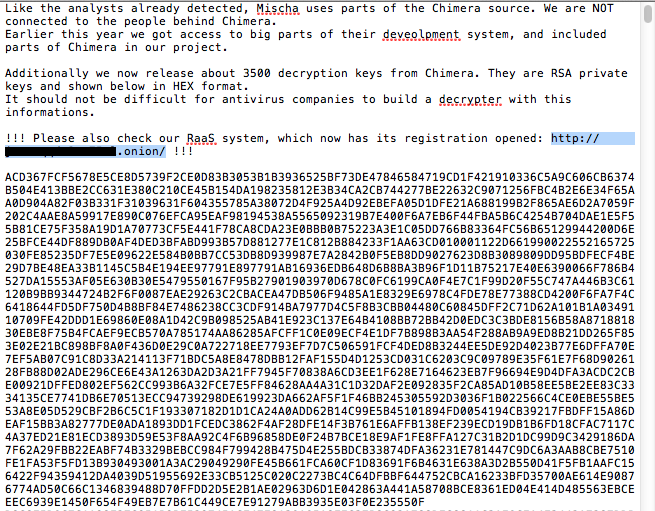

Golpe a la competencia

Pero la nueva estrategia de los creadores de Petya no termina aquí. Sabedores de que hay muchas otras variantes han decidido empezar a golpear a la competencia empezando por el ransomware Chimera, del cual Petya toma prestado parte de su código fuente. En un mensaje que han publicado recientemente incluyen 3500 claves de descifrado pertenecientes a usuarios que han sido afectados por Chimera. Tal y como ellos mismos indican, esto puede permitir a investigadores y empresas de seguridad desarrollar una herramienta de descifrado para esta variante de ransomware que no cabe duda que muchos usuarios afectados por Chimera agradecerán.

Pero no nos engañemos ya que esta “buena acción” solo tiene como propósito eliminar posibles competidores y así poder infectar con su ransomware a más usuarios. Nada nuevo bajo el sol ya que las guerras entre desarrolladores de malware se remontan a muchos años atrás, con casos que incluían la desinfección de otros posibles malware antes de infectar un sistema.

Conclusión

No cabe duda de que este nuevo sistema de ransomware como servicio es una mala noticia puesto que facilita la distribución de este malware y puede afectar a más usuarios de los que ya afecta actualmente. Sin embargo, ahora que estamos sobre aviso es momento de tomar medidas adecuadas, ajustar la configuración de nuestras soluciones de seguridad, instalar aplicaciones preventivas como Anti Ransom v3 y, sobre todo, estar alerta ante posibles emails con adjuntos sospechosos y tomar las debidas precauciones a la hora de navegar por todo tipo de sitios web, comenzando por tener el sistema y las aplicaciones actualizadas.