Aplicaciones maliciosas en Google Play intentan engañar a clientes de banca online

A pesar de que Google se esfuerza en mantener su tienda oficial de aplicaciones libre de malware y no ha dejado de implementar mecanismos para que así sea, la realidad es que a diario se siguen colando aplicaciones fraudulentas que buscan a sus víctimas entre los millones de usuarios con dispositivos Android.

Entre las amenazas más longevas que existen tanto en dispositivos móviles como ordenadores de escritorio encontramos aquellas que intentan robar nuestras credenciales de acceso a la banca online. Ya sea mediante el uso de troyanos que capturan la información como de páginas de phishing, los delincuentes usan varios métodos para intentar vaciar nuestras cuentas corrientes.

Una nueva remesa de troyanos bancarios

Como ejemplo reciente de estos intentos continuos por parte de los delincuentes de obtener nuestras credenciales de acceso a la banca online tenemos el caso que analizamos en el post de hoy: una serie de troyanos bancarios que ha conseguido permanecer en Google Play durante varios días sin ser detectados y que, en esta ocasión, afecta a bancos polacos pero que puede cambiar su objetivo de forma sencilla.

Para conseguir instalarse en los dispositivos de sus víctimas, los delincuentes utilizan una técnica clásica pero efectiva como hacerse pasar por otro tipo de aplicaciones legítimas. El investigador senior de ESET Lukas Stefanko ha detectado como estos troyanos se camuflaban dentro de apps con sugerentes nombres como “Crypto Monitor” o “StorySaver”.

Apps maliciosas descubiertas en Google Play – Fuente: WeLiveSecurity

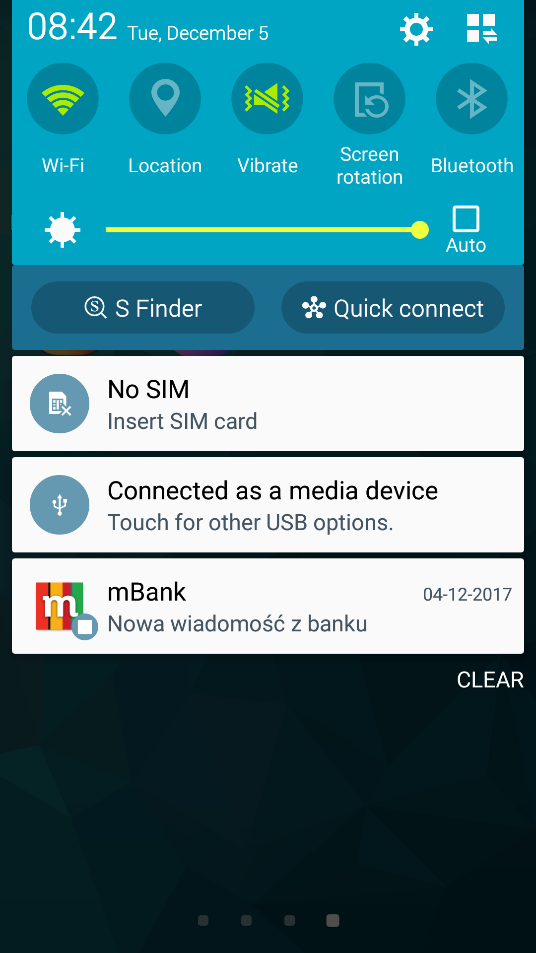

Estas aplicaciones funcionan de forma aparentemente correcta, mostrando la cotización de varias criptodivisas en un caso y descargando stories de Instagram en el otro. No obstante, además de realizar estas funciones, las aplicaciones maliciosas también pueden mostrar notificaciones falsas que parecen llegar desde aplicaciones bancarias legítimas.

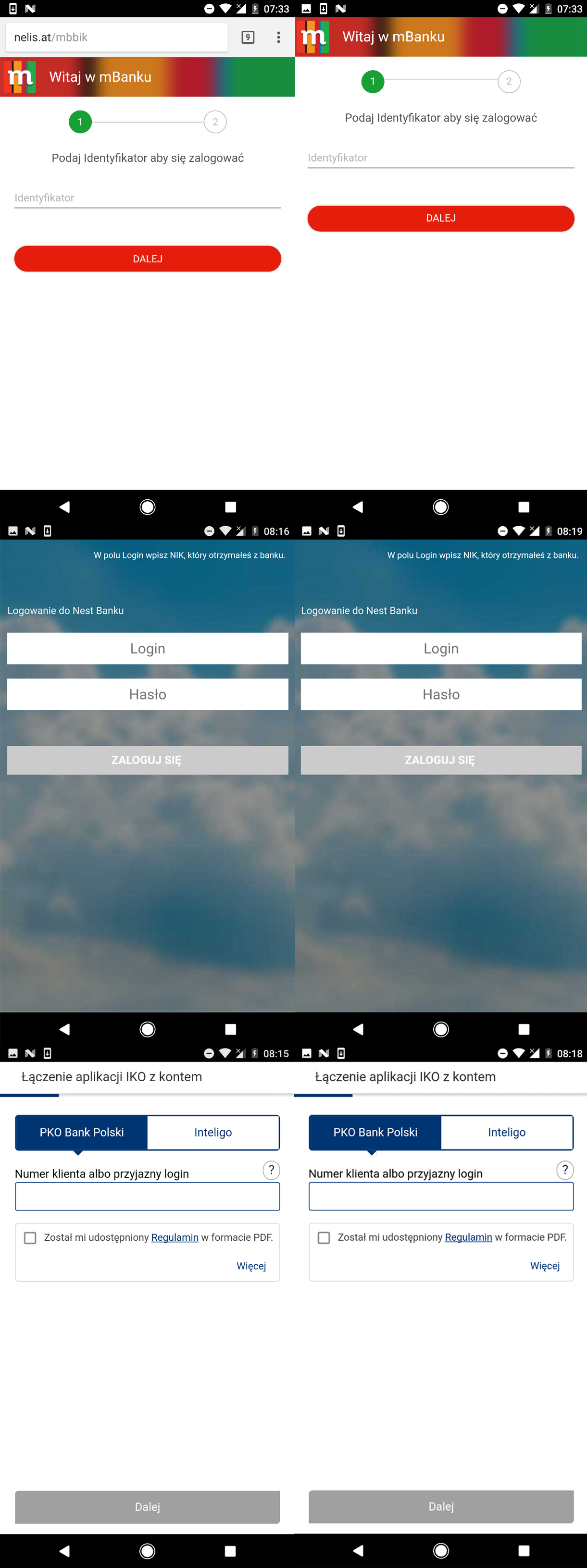

De esta forma, los delincuentes consiguen que sus víctimas accedan a formularios de acceso a banca onlline fraudulentos y robar tanto sus credenciales como interceptar los mensajes de autenticación que suelen enviar estas entidades para confirmar las operaciones.

Izquierda: formulario de acceso falso / Derecha: formulario de acceso legítimo – Fuente: WeLiveSecurity

Detectando las aplicaciones maliciosas

Tal y como hemos comentado, estas aplicaciones estuvieron activas durante varios días en Google Play sin ser detectadas. La primera de ellas, “Crypto Monitor”, fue subida el 25 de noviembre mientras que “StorySaver” apareció en Google Play el día 29 del mismo mes.

Desde ese momento y hasta que Google fue avisado de su funcionalidad maliciosa el pasado 4 de diciembre, estas aplicaciones tuvieron entre 1000 y 5000 descargas. Desde el momento del aviso, ambas aplicaciones han sido ya eliminadas de la tienda oficial de apps de Google.

Su modus operando es similar al ya visto en ejemplos anteriores de troyanos bancarios para Android. Una vez el usuario ha instalado las apps, estas revisan las aplicaciones instaladas en el dispositivo en busca de alguna coincidencia con los bancos que tienen como objetivo. En esta ocasión los delincuentes se centraron en bancos polacos, pero trasladar esta campaña a entidades de otro país es algo sencillo para los delincuentes.

Notificación falsa mostrada por la app «StorySaver» – Fuente: WeLiveSecurity

En el caso de que el troyano detecta alguna de las 14 aplicaciones de banca online polacas que tiene como objetivo, empezará a mostrar avisos en el dispositivo haciéndose pasar por la entidad bancaria. De esta forma se intenta que el usuario pulse sobre estas notificaciones y acceda a una web de acceso prácticamente idéntica a la utilizada por cada una de los bancos suplantados para, de esta forma, robar sus credenciales de acceso.

Protegiéndonos de estas apps maliciosas

Al tratarse de entidades polacas, es lógico que la mayoría de detecciones de este malware provengan de este país (alrededor del 96%) pero, como ya hemos dicho, este tipo de campañas pueden adaptarse rápidamente a entidades de cualquier otro país. Estas amenazas son detectadas por las soluciones de seguridad de ESET como Android/Spy.Banker.QL y el uso de un antivirus en nuestro smartphone puede impedir que seamos víctimas de estas y otras amenazas.

Además, como ninguna de estas aplicaciones utiliza mecanismos avanzados para conseguir persistencia en el dispositivo que infectan, es fácil para el usuario localizarlas y desinstalarlas accediendo a Ajustes > Aplicaciones y buscando cualquiera de las aplicaciones mencionadas “Crypto Monitor” o “StorySaver”.

Si alguna vez detectamos en nuestro sistema alguna aplicación similar es importante (además de desinstalarla) revisar las operaciones bancarias que se hayan hecho recientemente en las cuentas vinculadas con las aplicaciones utilizadas en nuestro dispositivo móvil y, en caso de duda, consultar con nuestra entidad para proceder a cambiar nuestros datos de acceso o reclamar posibles transferencias hechas sin nuestro permiso.

Conclusión

Este tipo de aplicaciones maliciosas se aprovechan de la confianza que siguen teniendo los usuarios al instalar aplicaciones de repositorios legítimos. Si bien se están realizando mejoras para garantizar que todas las aplicaciones que se descarguen de tiendas oficiales estén libres de malware aun queda mucho camino por recorrer.

Como usuarios también podemos evitar caer en este tipo de trampas asegurándonos de comprobar las puntuaciones y comentarios de los usuarios que han instalado previamente estas aplicaciones, siempre revisando que se ha descargado un elevado número de veces. Además, a la hora de instalar cualquier tipo de aplicación hemos de revisar que tipo de permisos otorgamos a las aplicaciones, para evitar que realicen acciones no deseadas.

Indicadores de compromiso

| Nombre del paquete | Hash | Servidor de Phishing |

| in.crypto.monitor.coins | 57A96D024E61F683020BE46173D74FAD4CF05806 | nelis.at |

| com.app.storysavernew | 757EA52DB39E9CDBF5E2E95485801E3E4B19020D | sdljfkh1313.win |