«Comprobante fiscal digital”. El troyano bancario Mekotio continúa usando falsas facturas para conseguir nuevas víctimas

A pesar de encontrarnos en pleno periodo estival con muchas personas disfrutando de sus merecidas vacaciones, algunos delincuentes no cesan en su empeño de conseguir nuevas víctimas. Esto podría aplicarse al grupo detrás de la propagación del conocido troyano bancario Mekotio, que ya lleva varios años entre nosotros y que no descansa ni siquiera en verano.

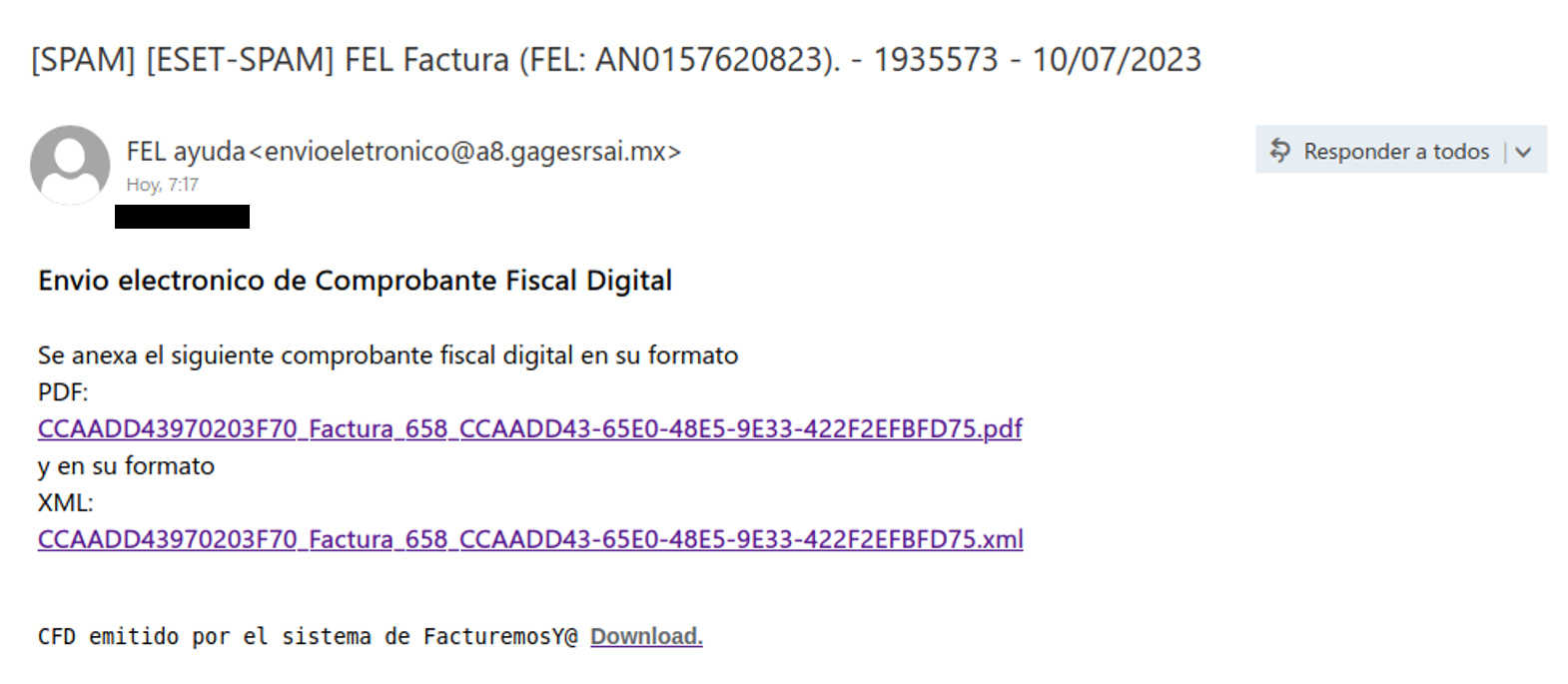

Email con comprobante fiscal digital

El troyano bancario Mekotio, junto con otros de la misma procedencia, suele caracterizarse por utilizar asuntos diversos, aunque los relacionados con facturas y pagos suelen ser los más habituales. Esto se repite en una campaña detectada recientemente y que utiliza como cebo un supuesto comprobante fiscal digital que debemos descargar desde unos enlaces proporcionados en el correo electrónico preparado por los delincuentes.

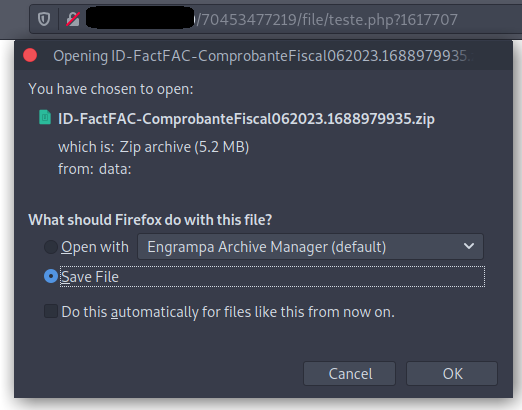

Obviamente, esto es solo la excusa para redirigir a las víctimas a un servidor controlado por los atacantes donde se almacenan los ficheros preparados para esta campaña. En el momento en el que se pulse sobre cualquiera de los enlaces proporcionados en el correo electrónico, se abrirá una ventana en nuestro navegador ofreciéndonos la descarga del archivo malicioso que es detectado por las soluciones de seguridad de ESET como una variante de Win32/Spy.Mekotio.GY.

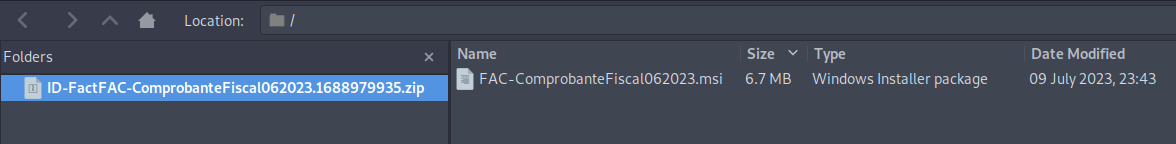

Como viene siendo habitual, este archivo se encuentra comprimido de alguna forma y, en esta ocasión, los delincuentes tan solo han utilizado el formato ZIP para camuflar el fichero MSI que se encuentra en su interior. Volvemos a comprobar, una vez más, que a los desarrolladores de este tipo de malware no les importa en exceso optimizar su código y los archivos terminan teniendo un tamaño de varios megas. La fecha de última modificación del archivo también nos indica que se compiló unas horas antes de empezar a propagar los correos electrónicos.

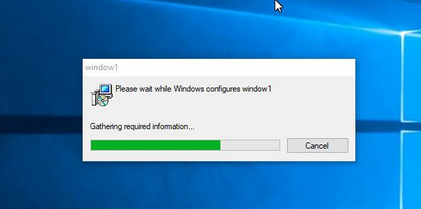

En el caso de que el usuario muerda el anzuelo, los delincuentes suelen preparar algún tipo de ventana o documento que distraiga la atención de la víctima mientras el malware inicia su cadena de infección. En esta ocasión vemos como se muestra una barra de progreso indicando algún tipo de configuración, aunque los delincuentes no se han esmerado en exceso en este punto.

Una vez finalizada la instalación del malware Mekotio en el sistema, este se quedará monitorizando la actividad del usuario en espera de que acceda a alguno de los servicios online que tiene predefinidos (principalmente plataformas de banca online) para capturar las credenciales de acceso del usuario y tratar de transferir fondos a alguna de las cuentas controladas por los muleros que trabajan para estos delincuentes.

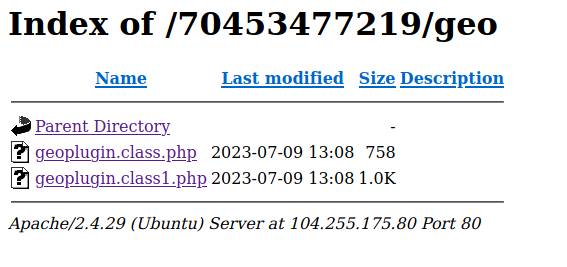

Algo interesante con lo que nos hemos topado mientras analizábamos esta campaña reciente, es que los delincuentes se han olvidado de impedir el acceso a varios de los directorios ubicados en el servidor donde también alojan las muestras del malware. De esta forma, hemos podido acceder y descargar un par de ficheros PHP con algún tipo de información relacionada con la ubicación de sus víctimas.

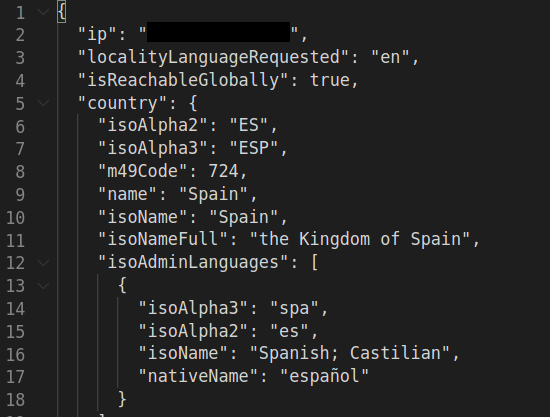

Si revisamos estos ficheros comprobaremos como, efectivamente, son usados para almacenar información sobre la ubicación de sus víctimas y el lenguaje utilizado, algo comprensible, puesto que estas campañas suelen estar dirigidas a países específicos de habla predominantemente española o portuguesa.

De esta forma, los delincuentes se aseguran de que los correos preparados llegan a sus víctimas potenciales y no a usuarios de otros países. Hemos de recordar que, aunque los troyanos bancarios de este tipo tienen como principales objetivos a países de Sudamérica, España y Portugal, también se han detectado campañas ocasionales en otras regiones.

Conclusión

Aunque muchos de los correos enviados en esta reciente campaña durante la pasada madrugada no serán abiertos por los usuarios hasta después de vacaciones, no debemos olvidar que el coste de estos envíos y la preparación de nuevas variantes de este tipo de troyanos bancarios son bastante baratos, por lo que, a poco que consigan algunas víctimas, la operación ya les sale rentable a los delincuentes. Por ese motivo no debemos bajar la guardia, ni siquiera en verano, y hemos de estar atentos ante este tipo de emails, así como contar con soluciones de seguridad que sean capaces de identificar y eliminar estas amenazas.