Revisando Rhadamanthys infostealer, un contendiente de reciente creación en el mundo de los ladrones de información

Las continuas campañas de propagación de amenazas relacionadas con el robo de información han hecho que nos acostumbremos a hablar de ellos como algo cotidiano y reconozcamos fácilmente aquellas protagonizadas por familias de infostealers veteranos, tales como Agent Tesla o Formbook, por poner solo unos ejemplos. Sin embargo, el mundo de los ladrones de información y cada poco tiempo, aparecen nuevas familias de este tipo de amenazas que tratan de hacerse un hueco usando las misma técnicas que sus predecesores.

Mismo gato con distinto collar

Durante los últimos días hemos estado analizando varios casos de infostealers incluidos en campañas dirigidas específicamente a empresas españolas. Esto es algo que sucede prácticamente todas las semanas y, no pocas veces, vemos como los delincuentes reutilizan las mismas tácticas vistas en meses anteriores.

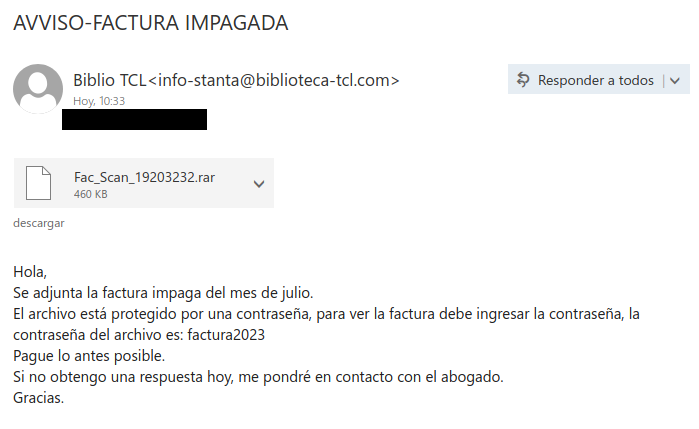

El correo electrónico sigue siendo el método preferido por los delincuentes que propagan estas amenazas en busca de víctimas y, las facturas impagadas, recibos y pagos pendientes, uno de los asuntos preferidos para llamar la atención de posibles víctimas. Así las cosas, al ver un correo como el que mostramos a continuación, es fácil pensar que nos encontramos ante un nuevo caso de propagación de infostealer, aunque con alguna particularidad.

Tanto el asunto como el cuerpo del mensaje intentan llamar la atención haciendo mención a una supuesta factura impagada, excusa usada para que el usuario que reciba este correo sienta curiosidad y abra el fichero adjunto. Sin embargo, este fichero está comprimido con una contraseña, algo que hemos visto en algunas campañas anteriores pero que no es tan habitual. Al estar la contraseña incluida en el cuerpo del mensaje, el usuario solo tiene que copiarla cuando esta le sea solicitada al tratar de abrir el fichero adjunto.

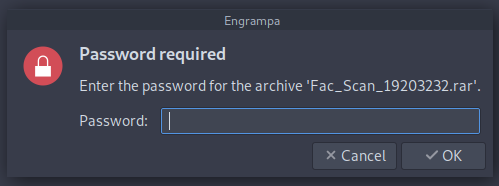

Una vez abierto el fichero comprimido comprobamos que en su interior se encuentra un archivo ejecutable que debería activar todas las alarmas, ya que, en teoría, deberíamos obtener un archivo ofimático como un PDF o Word con esa supuesta factura. Sin embargo, no son pocos los usuarios que ignoran estas señales de alerta, bien por imprudencia, desconocimiento o, directamente, porque tienen el sistema operativo configurado para que no muestre la extensión real de los ficheros.

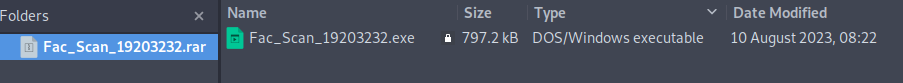

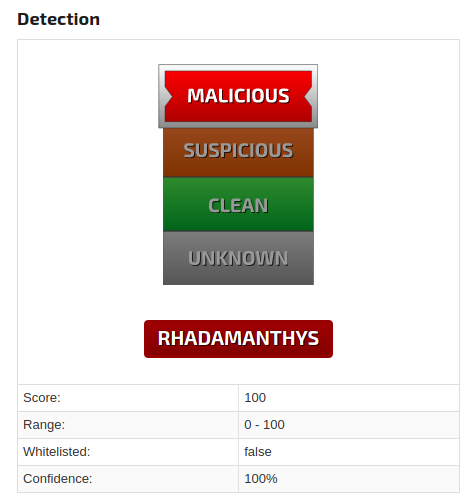

Este fichero es el encargado de infectar el sistema y desplegar el ladrón de información Rhadamanthys, una amenaza con menos de un año de vida y que, poco a poco, intenta abrirse camino en el saturado mundo de los infostealers usados por los delincuentes para robar todos tipo de credenciales almacenadas en el sistema de las víctimas.

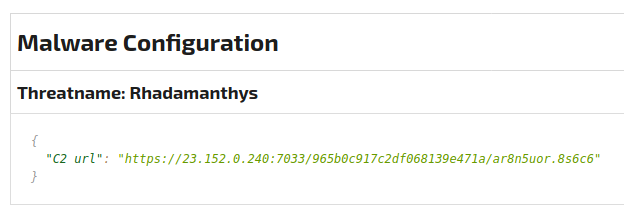

Como viene siendo habitual en este tipo de amenazas, los delincuentes las configuran para poder sustraer la información robada de sus víctimas usando varios métodos. En esta ocasión, Rhadamanthys emplea la conexión a un centro de mando y control para enviar toda la información robada y recibir órdenes de los delincuentes.

Este tipo de amenazas suelen tener muy claro su objetivo, y este no es otro que conseguir credenciales almacenadas en navegadores de Internet, clientes FTP, clientes de correo electrónico, VPNs y carteras de criptomonedas. Rhadamanthys no es una excepción y busca robar estas credenciales de una extensa lista de aplicaciones relacionada con los servicios mencionados.

Historial de Rhadamanthys

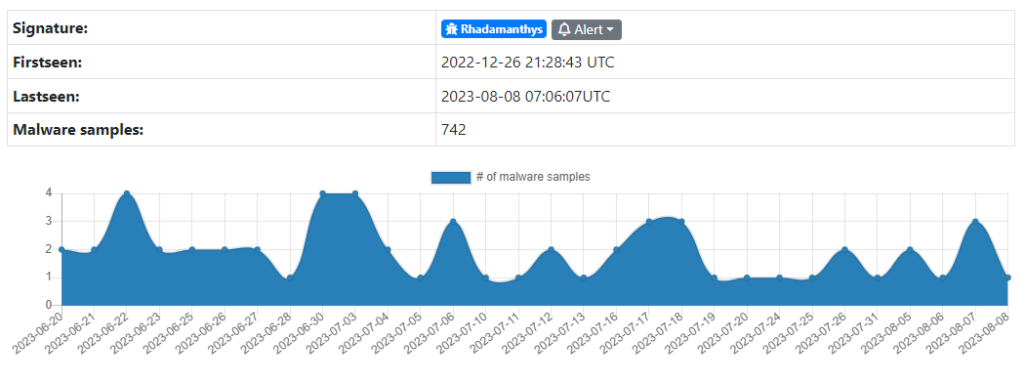

Esta amenaza es de creación relativamente reciente y no se propaga aun de forma masiva como hacen otras más asentadas, al menos en campañas dirigidas a empresas españolas. Buena prueba de ello son las pocas muestras enviadas al servicio MalwareBazaar durante las últimas semanas, lo que confirma que su distribución no es todavía demasiado extensa.

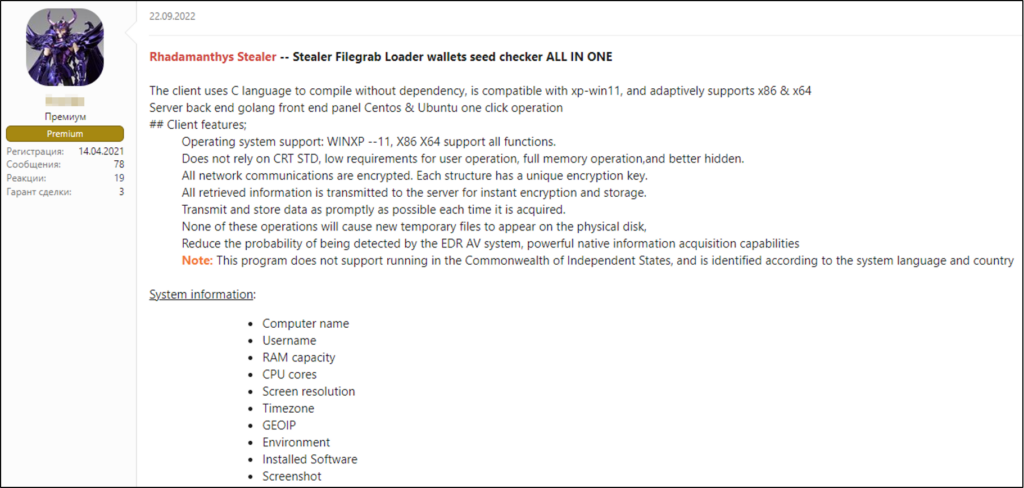

La primera vez que se detectó Rhadamanthys fue a finales de septiembre de 2022 en foros de compra/venta usados por delincuentes para obtener este tipo de amenazas y usarlas en sus campañas. A primera vista, podríamos pensar que su creador es admirador de la mitología griega, ya que Radamantis es hijo de Europa y Zeus y fue uno de los tres jueces de los muertos en el Hades (el inframundo griego).

Sin embargo, si echamos un vistazo al avatar usado por el creador del post donde presentó este infostealer y sus capacidades, comprobamos que su admiración viene más por uno de los muchos personajes basados en la mitología griega que aparecen en el manga de Masami Kurumada, Saint Seiya (o como lo conocimos en España, Caballeros del zodiaco).

No es nada extraño que los creadores de malware hagan referencias a la cultura popular de su época en sus amenazas, ya sea a la hora de nombrarlas, usar avatares y nombres extraídos de series, comics y otras referencias para identificarse en foros de ciberdelincuentes e incluso incluir referencias frikis en el código del malware. Es algo que se ha venido haciendo desde hace décadas y que, simplemente, se ha ido adaptando a lo que estuviera de moda en cada época, siendo las referencias de manga y anime las más abundantes en la actualidad.

Respecto al precio al que se vende este infostealer, este se anunciaba en septiembre de 2022 por 250 dólares por 30 días de uso o 550 dólares por 90 días, una cantidad asumible por la gran mayoría de delincuentes y, especialmente, aquellos que empiezan a hacer sus pinitos en la industria del cibercrimen.

Conclusión

Nos encontramos ante una amenaza de creación relativamente reciente y que solo el tiempo dirá si consigue hacerse un hueco entre los muchos infostealers que ya pueblan el panorama de las ciberamanezas actual. No obstante, tanto este malware como muchos otros pueden ser detectados sin problema por la mayoría de soluciones de seguridad modernas, por lo que es recomendable contar con una de ellas para evitar problemas que podrían derivar en el robo de información confidencial de nuestra empresa e incluso poner en peligro la continuidad del negocio.