Microsoft desmantela Nitol, una botnet emergente

Tal y como sucedió hace unos meses con el desmantelamiento de varias botnets basadas en Zeus, Microsoft ha ayudado a desarticular una nueva botnet de nombre Nitol. A principios de semana Microsoft recibió la autorización para interrumpir la propagación de más de 500 ejemplares de malware con capacidad de infectar a millones de sistemas. Esto se realizó dentro de la llamada “Operación b70”, una acción legal que incluye la interrupción del servicio y que ha descubierto cómo los ciberdelincuentes se han infiltrado en las cadenas de suministros que instalan software ilegal que incorpora malware.

Según comenta el equipo de Microsoft en su blog, el peligro se vuelve real cuando un distribuidor o mayorista distribuye o vende productos de proveedores desconocidos o sin autorizar. En el transcurso de la investigación, Microsoft descubrió que muchos distribuidores estaban vendiendo ordenadores con versiones modificadas de Windows que contenían malware.

De esta forma, los ciberdelincuentes pueden robar información personal para acceder y aprovecharse de varios servicios online, incluyendo el correo electrónico, cuentas de redes sociales y banca online. Entre los ejemplos de lo que se puede realizar, figura enviar falsos emails o publicaciones falsas en redes sociales para engañar a familiares, amistades o compañeros de trabajo para estafarles dinero o infectar sus ordenadores con malware.

Lo realmente preocupante de esta investigación es que la infección se producía en la cadena de distribución, cuando el ordenador aún no ha llegado a manos del usuario. En este punto es importante estar atentos a ofertas que parecen demasiado buenas para ser verdad, no vaya a ser que nuestro nuevo ordenador ,que tan barato nos ha costado, venga con una “sorpresa”.

El esfuerzo de Microsoft para llegar al fondo de este asunto los llevó a descubrir Nitol, una botnet relacionada con actividad maliciosa desde 2008, y a marcar como objetivo principal el dominio 3322.org que contenía alrededor de 500 ejemplares diferentes de malware hospedados en más de 70.000 subdominios. Entre estas muestras de malware se encontraron ejemplares que podían activar remotamente el micrófono y la cámara de un ordenador infectado. Otros ejemplos de malware incluían keyloggers, capaces de grabar todas las pulsaciones de la víctima para obtener sus contraseñas y acceder a su información personal.

La botnet Nitol también incorpora la posibilidad de realizar ataques distribuidos de denegación de servicio (DDoS), capaces de dejar inoperativas grandes redes o servicios online al sobrecargarlas con un tráfico masivo. Asimismo, también pueden dejar abiertas puertas traseras en las máquinas infectadas para descargar más malware o cualquier otro tipo de ficheros que los ciberdelincuentes crean provechosos para sus finalidades.

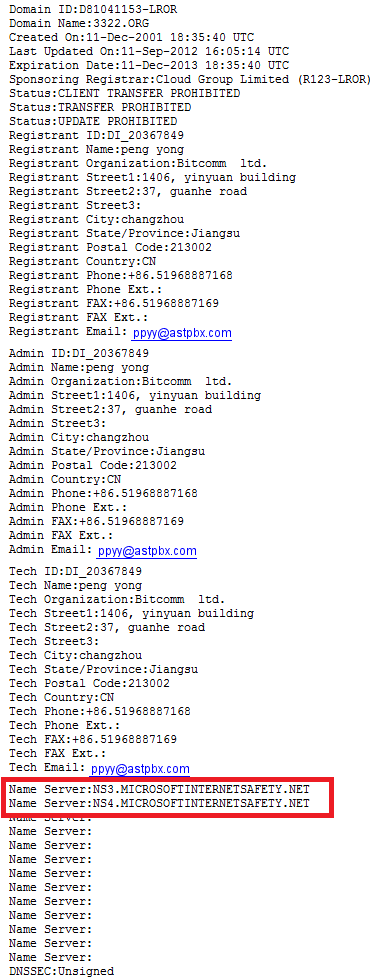

Con esta información, Microsoft obtuvo permiso el 10 de septiembre para obtener una orden de restricción temporal contra Peng Yong, su empresa y otros individuos. Esta orden permite a Microsoft alojar el dominio 3322.org, donde se alojaba la botnet Nitol, a través del nuevo sistema de nombre de dominios (DNS) generado por Microsoft. Esto faculta a Microsoft a bloquear todas las actividades maliciosas de la botnet Nitol y de alrededor de otros 70.000 subdominios almacenados en 3322.org, mientras que a la vez permite que el tráfico de los subdominios legítimos no se vea interrumpido. En la imagen que os mostramos a continuación podemos observar cómo los nombres de los servidores que ahora se encargan de alojar el dominio 3322.org pertenecen a Microsoft.

Esta medida reducirá sin duda el impacto de las amenazas relacionadas con Nitol y el domino 3322.org, a la vez que permitirá a aquellos usuarios infectados recuperar el control de sus máquinas. Hay que tener en cuenta que este tipo de medidas drásticas, que incluyen obtener el control de un dominio, no son fáciles de tomar y requieren de tiempo y de varias autorizaciones judiciales, muchas veces involucrando a varios países en el proceso.

Desde el laboratorio de ESET en Ontinet.com nos gustaría felicitar al equipo técnico de Microsoft que realiza esta gran labor para luchar contra el malware y aquellos sitios que lo alojan.

Josep Albors

@JosepAlbors

Comentar

Lo siento, debes estar conectado para publicar un comentario.