Crónica de las III conferencias de seguridad Navaja Negra (1 de 2)

Durante estos días se están celebrando en Albacete las III Conferencias de Seguridad Navaja Negra, unas jornadas con mucha solera y que logra reunir a algunos de los investigadores españoles de más renombre, así como también a miembros de las Fuerzas y Cuerpos de seguridad del Estado.

Como colaboradores en este evento no podíamos faltar a la cita y, a primera hora de la mañana ya estábamos recogiendo las acreditaciones en la Universidad Popular de Albacete y tomando asiento dispuestos a pasar una jornada con interesantes charlas.

Tras la inauguración y bienvenida por parte de los organizadores y otras personas que han hecho posible la celebración de este evento, entramos en materia con la primera de las charlas “Telepathy: Harness the code”. En ella, el investigador Juan Carlos Montes del Inteco habló de una herramienta desarrollada para utilizar las funciones de otro proceso.

Con esta utilidad se puede llamar a todo tipo de función de cualquier proceso, indicarle el tipo de datos que se envía y los que nos devuelven, pudiendo utilizar todo tipo de funciones de un proceso remoto y sin la necesidad de inyectar DLL en el mismo. Esta herramienta podría, por ejemplo, descifrar todas las peticiones desde un centro de mando y control a un código malicioso instalado en un sistema, por lo que habrá que seguirle la pista.

Tras tomarnos un copioso almuerzo a base de los típicos miguelitos tan famosos por estos lares, hemos proseguido con las charlas. Ahora le tocaba el turno a Daniel Martínez con su entretenida charla “De pacharanes por Racoon City: cómo sobrevivir al día a día real de un pentester” donde nos explicaba todos los escollos a los que debe enfrentarse un auditor de seguridad.

Si bien es cierto que esta profesión está en auge, también es verdad que no todo es tan bonito como lo pintan, al menos en España, y estos profesionales deben lidiar con superiores que no valoran su esfuerzo, comerciales que no saben lo que venden y plazos de entrega o requisitos imposibles. También hemos podido dar un repaso a las herramientas más utilizadas para estos menesteres, algo que siempre viene bien.

Continuamos la mañana con Florencio Cano y su charla “Fuzzing Browsers by generating malformed HTML/HTML5”. En ella hemos podido comprobar cómo generando código malformado y enviándolo de forma adecuada a los navegadores, podemos conseguir que estos no lo interpreten adecuadamente y conseguir llegar a realizar operaciones maliciosas en el sistema objetivo.

Antes de parar a comer aún hemos tenido tiempo para una charla más. Esta fue “SDR: Lowcost receiving in radio communications”, realizada por Alfonso Moratalla y Ricardo Monsalve y donde hemos podido comprobar cómo utilizando un equipo muy barato y combinándolo con varias herramientas por software se puede llegar a escuchar frecuencias de radio muy interesantes. Esto incluye algunas frecuencias reservadas para transmisiones entre embarcaciones, aviones e incluso satélites.

Tras el merecido parón a mediodía que hemos aprovechado para disfrutar de la excelente cocina manchega, retomamos las charlas con la titulada “¿Nadie piensa en las DLL?” del también investigador del Inteco Adrián Pulido. Este investigador nos ha explicado como aún existe la falsa creencia de que el malware tan solo utiliza ficheros ejecutables para propagarse.

Adrián ha propuesto la utilización de DLL como mecanismo de infección en sistemas operativos Windows, ya que modificándolas adecuadamente pueden evadir muchas de las medidas de seguridad actuales y conseguir ejecutar código malicioso en el sistema.

Uno de los organizadores del evento, Daniel García también ha tenido la oportunidad de presentar una útil herramienta que será de mucha ayuda a todos los pentesters que quieran ahorrarse trabajo manual y presentar informes que sean comprensibles para la mayoría.

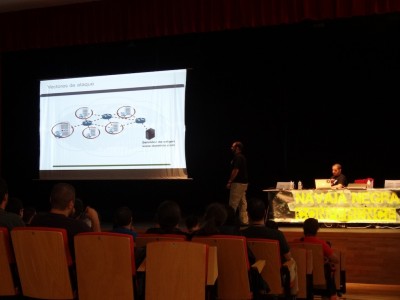

En su charla “Automated and unified opensource web application testing”, Daniel nos ha mostrado Golismero 2.0, un framework open source que permite crear herramientas y que puede ser empleada en test de seguridad para facilitar mucho el trabajo de los investigadores. Esta herramienta divide todo el proceso en cinco fases que se retroalimentan con la información obtenida en las fases anteriores y lo mismo sirve para las herramientas más comunes utilizadas en tareas de pentesting que también pueden integrarse. Una herramienta a la que habrá que seguirle la pista por lo prometedor de su futuro.

A continuación hemos tenido el lujo de contar con dos de los investigadores de más renombre en España como son Jaime Peñalba Nighterman y Sergi Alvarez Pancake. En esta ocasión han unido fuerzas para explicarnos a los asistentes todo el proceso de creación de un exploit, desde cómo se identifican los posibles fallos a aprovechar a el desarrollo del exploit en sí.

Ha sido una charla eminentemente técnica pero que ha merecido la pena por la cantidad de información útil mostrada y que resulta especialmente interesante a quienes nos dedicamos a detectar estas amenazas y evitar que causen daños en los sistemas.

Y para cerrar la jornada de hoy, Alejandro Nolla nos ha impresionado con su charla “Adivina quién viene a CDNear esta noche”, en la que nos ha descrito el funcionamiento de las redes CDN de distribución de contenido estático, ampliamente usadas y que aseguran el correcto funcionamiento de Internet.

No obstante, tal y como nos ha explicado Alejandro, también es posible realizar ataques a este tipo de redes aprovechando varios fallos, demostrando que solo con tumbar unos pocos nodos de esta red se podría causar un grave desbarajuste. La charla ha dado mucho de sí y por eso queremos dedicarle el espacio que se merece en un futuro post que publicaremos en este blog.

Y eso ha sido todo por hoy. Aún nos quedan dos jornadas repletas de charlas interesantes que resumiremos en otro post la semana que viene para que no os perdáis detalles de todo lo que se comentará durante estos días en Albacete.

Josep Albors

Comentar

Lo siento, debes estar conectado para publicar un comentario.