Hacking de vehículos, segunda parte: Controlando coches remotamente

Cada vez que Charlie Miller y Chris Valasek se suben a un escenario, buena parte de la industria automovilística se echa a temblar. Y no es para menos puesto que estamos hablando de dos eminencias en lo que a seguridad de automóviles se refiere y que ya dejaron muy buen sabor de boca en su presentación sobre hacking de coches en la Defcon 2013.

Este año se esperaba una continuación de aquella charla que tanto dio que hablar con nuevos ataques realizados en una amplia gama de coches y, de nuevo, esta pareja de investigadores no han defraudado. En esta ocasión se han centrado en identificar varios modelos de automóviles e identificar aquellos que son más susceptibles de sufrir un ataque remoto sobre los sistemas que los gobiernas (las ECU).

Cada coche, un mundo diferente

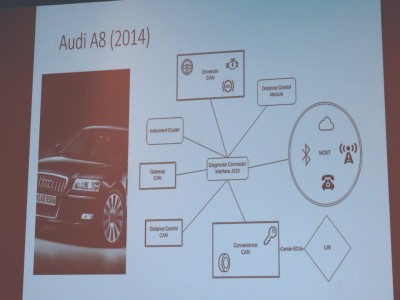

Lo primero que han querido dejar claro es que cada modelo de coche es un mundo diferente, e incluso un mismo fabricante puede utilizar sistemas de control completamente distintos para cada uno de sus modelos. Esto hace que no todos los coches sean igual de vulnerables aunque hay un factor que es influyente: cuantas más opciones de conectividad incorpore un vehículo, más probabilidades hay de ver comprometida su seguridad.

En el grado de “hackeabilidad” de un coche intervienen principalmente tres factores: la arquitectura de su red interna, la superficie de ataques remotos y la ciberseguridad de sus componentes físicos. Tras analizar varios de los protocolos de comunicación como el medidor de presión de las ruedas, el sistema de radio o el gestor de cerraduras inteligentes que incorporan varios modelos actuales se ha determinado que, actualmente, el que ofrece mayores posibilidades de ataque es la conectividad Bluetooth.

Navegadores de Internet y apps: los nuevos riesgos

No obstante, la integración cada vez más frecuente de sistemas telemáticos y de conexión a redes inalámbricas permite que ya tengamos en el mercado coches que incorporen un navegador de Internet. Esto abre las puertas a corto y medio plazo a que se produzcan ataques más numerosos, ya que los delincuentes que conocen vulnerabilidades en los navegadores son mucho más abundantes que los que saben aprovechar fallos en los ordenadores instalados en un automóvil.

Tal y como el propio Miller afirma “Una vez has metido un navegador de Internet en un coche puedes ir olvidándote de la seguridad”. Y si en ese paquete incluimos las aplicaciones móviles, la superficie de ataque se incrementa hasta límites insospechados.

Vulnerando los sistemas de control avanzado de un coche

Continuando con las demostraciones de hacking prácticas realizadas en coches reales, Miller y Valasek realizaron en esta ocasión pruebas con un Infiniti Q50 y un Jeep Cherokee. Pusieron a prueba sistemas como el control de distancia entre vehículos, las luces adaptativas, el control de crucero inteligente, el control de lineas de la calzada o el sistema de auto-aparcado que incorporan estos vehículos.

A partir de las pruebas realizadas se deduce que cuantas más características de este tipo incorporen, más probable es vulnerar su seguridad. No obstante, los fabricantes no siempre utilizan el mismo tipo de redes internas en modelos de la misma marca, por lo que un atacante puede encontrarse con serios problemas para conseguir tomar el control de los frenos o el volante de un modelo en concreto, aunque lo haya conseguido en un modelo similar.

Amplia variedad de escenarios y posibles soluciones

En una revisión de varios modelos de coches pudimos ver como hay ejemplos de todo tipo. Desde automóviles que incorporan todo tipo de comunicaciones y controles de sistemas que son gestionados por un único procesador central, lo que facilita un ataque remoto, a sistemas segmentados donde cada unidad de control va por su cuenta y no permiten que otras interfieran. Especialmente peligrosos son aquellos sistemas en los que protocolos de comunicación como Bluetooth envían mensajes a otros sistemas internos del coche sin que esto sea estrictamente necesario.

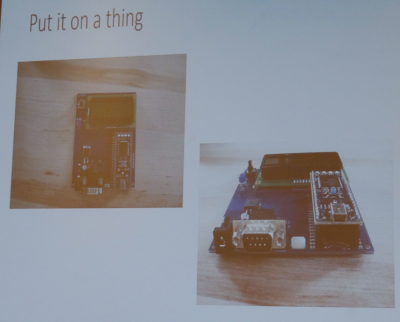

Solucionar este tipo de fallos es algo costoso y que pocos fabricantes están dispuestos a hacer por lo que los usuarios se quedan indefensos ante este tipo de ataques. No obstante, estos investigadores han demostrado la eficacia de un pequeño sistema de detección de intrusiones que es capaz de identificar y aprender en pocos segundos cuando algún atacante está enviando órdenes no autorizadas a los sistemas de control del coche.

Con respecto a las recomendaciones para los fabricantes y usuarios, se ha destacado la ineficacia de utilizar sistemas clásicos como un cortafuegos o la criptografía y apuntan más hacia la elección de que ECUs pueden enviar mensajes al sistema de control central y, sobretodo, a la segregación de la red para que no se produzcan interferencias que pongan en riesgo la seguridad del automóvil.

Haciendo Jailbreak a nuestro coche

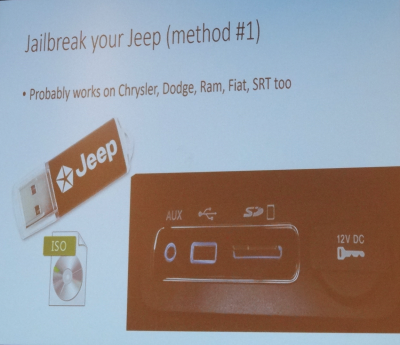

Como cierre de la charla y dato curioso, Miller ha mostrado como realizar un Jailbreak a un Jeep Cherokee de 2014. El fabricante pone a disposición de los usuarios una ISO que se puede descargar en un pendrive e instalarlo directamente en el coche. Si intentamos modificar esta ISO o extraer el pendrive, el sistema del coche nos dirá que se ha producido un error. Ahora bien, si dejamos que realice el proceso normalmente y extraemos el USB antes de que se reinicie el sistema, este se quedara colgado, solicitando que introduzcamos el pendrive para terminar la instalación.

Es en este punto donde se puede modificar la imagen ISO y alterar varios parámetros como las contraseñas, imágenes de la interfaz, etc, introduciendo seguidamente el dispositivo USB en el automóvil para que finalice la instalación. Miller ha demostrado como modifico esta imagen ISO y la instaló en su coche para que, cada vez que arrancase, este mostrase una imagen “sexy” de él y su compañero.

Sin duda una charla amena, divertida y muy educativa, que demuestra, una vez más, que los automóviles han dejado de ser simples herramientas utilizadas para desplazarnos de un lugar a otro, convirtiéndose en ordenadores andantes con sistemas cada vez más avanzados pero potencialmente inseguros.