Campañas de malvertising en webs con millones de visitas

La finalidad de muchos de los creadores de malware es infectar a tantos usuarios como sea posible para así obtener mayores beneficios. Esto los ha llevado durante los últimos meses a diseñar campañas de “malvertising” o propagación de amenazas mediante la publicidad de terceros incrustada en páginas web visitadas por millones de personas cada día.

Afectando a usuarios Windows

Obviamente, cuando hablamos de infectar a un gran número de usuarios, el primer objetivo que se nos viene a la cabeza son los usuarios de Windows, puesto que sigue siendo, con mucha diferencia, el sistema operativo más utilizado en ordenadores de sobremesa y portátiles. Es por lo tanto lógico que aparezcan muchos más usuarios infectados entre estos sistemas que no en otros, más aún si tenemos en cuenta las recientes vulnerabilidades sufridas por un software que muchos sistemas Windows tienen instalado, como es Adobe Flash.

Las recientes vulnerabilidades en este software (recordemos que fueron tres vulnerabilidades críticas en el transcurso de unas pocas semanas) ha hecho que muchos de los desarrolladores de kits de exploits las exploten para conseguir infectar fácilmente a aquellos usuarios que accedan a una web infectada con un navegador que no disponga de la última versión de este complemento.

Entre estos kits de exploits, el que más daño está provocando a los usuarios es el conocido como Angler Exploit Kit, que ha incorporado rápidamente estas y otras vulnerabilidades recientes a su arsenal de exploits, lo que facilita el trabajo de los delincuentes y provoca un mayor número de infecciones entre los usuarios.

Entre el malware con el que intentan infectar los delincuentes a los usuarios encontramos un viejo conocido como el ransomware “virus de la Policía” quien, más de dos años después de las últimas variantes, sigue conservando una imagen similar. Asimismo, las variantes que cifran el contenido del disco también son propagadas usando este método, por lo que hay que tener especial cuidado.

Imagen obtenida del blog Malware don’t need coffee

Entre los casos con mayores posibilidades de afectar a un elevado número de usuarios encontramos los de las webs con contenidos para adultos como xHamster o RedTube, si bien solo la primera de ellas sufrió de un caso de malvertising al mostrar anuncios maliciosos que redirigían a los usuarios a la descarga de un troyano.

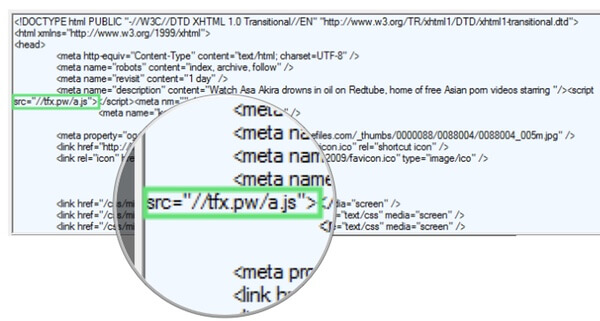

En ambos casos, los investigadores de Malwarebytes observaron cómo se había modificado el código fuente de las páginas web para o bien insertar enlaces a una web de anuncios de terceros, desde donde ejecutar un exploit para las vulnerabilidades de Flash (caso de xHamster), o directamente incluir la descarga de un código Javascript malicioso incrustado en la web de Redtube.

Imagen obtenida del blog de Graham Cluley

No es extraño que la mayoría de infecciones por estos métodos (presentes y futuras) sigan siendo de usuarios Windows con sistemas y aplicaciones desactualizados. Al menos así será hasta que todo el mundo actualice o instale soluciones de seguridad capaces de bloquear este tipo de exploits.

Amenazas en Mac y Linux

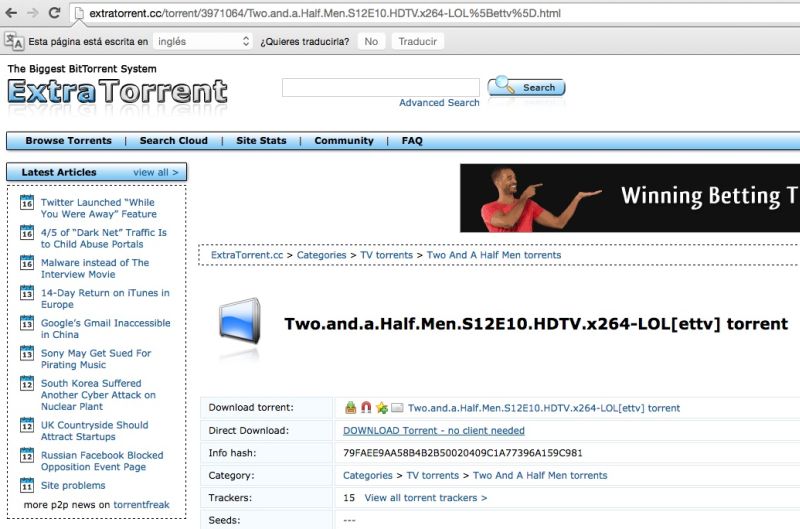

Sin embargo, los delincuentes no han querido dejar de lado la posibilidad de afectar a usuarios de otros sistemas operativos usando también técnicas de malvertising en sitios con un tráfico bastante importante. Es el caso, por ejemplo, de las webs de descarga de torrents, sitios en los que miles de usuarios encuentran los enlaces con los que compartir ficheros de todo tipo.

Si accedemos por ejemplo a esta web con nuestro Mac, aparentemente no veremos nada extraño.

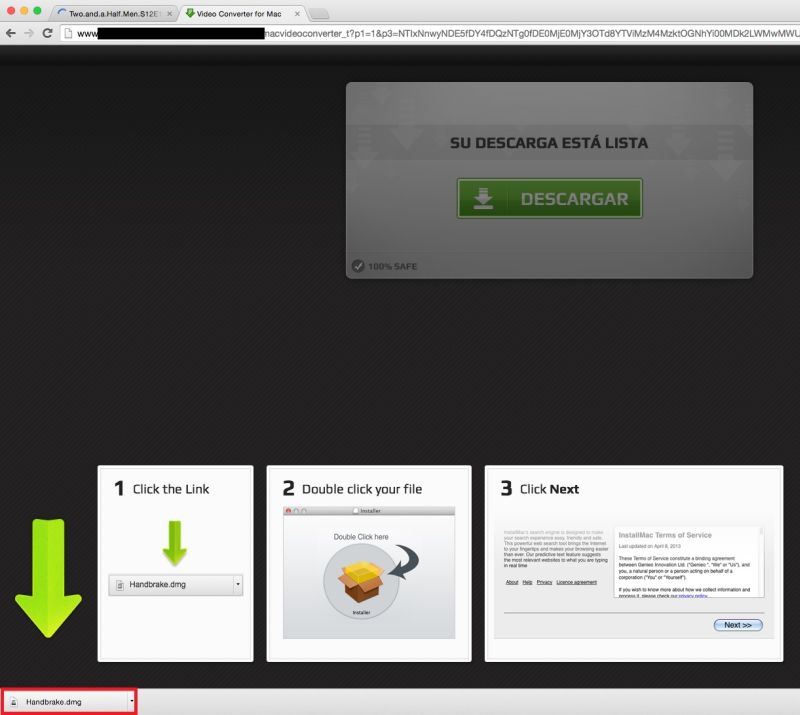

Sin embargo, al esperar un poco se abre una pestaña de publicidad que, directamente, descarga un fichero .dmg (instalador de aplicaciones en Mac OS). Además se nos indican las instrucciones a seguir para instalar este programa en nuestro sistema aunque sin indicar qué es lo que realiza realmente.

El programa que dice descargarse es una aplicación conocida para convertir vídeo entre varios formatos. Esta aplicación por sí misma no es maliciosa, pero los delincuentes la modifican para que contenga publicidad no deseada y todo tipo de molestos adwares que irán apareciendo mientras navegamos.

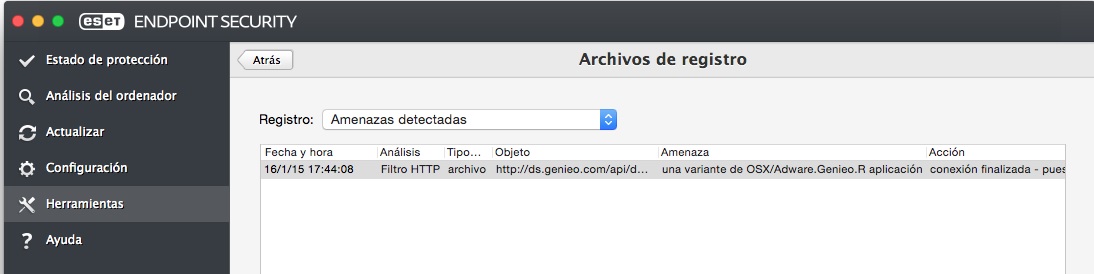

Si analizamos el fichero descargado con un antivirus como las soluciones de seguridad de ESET para Mac OS X, veremos cómo los detecta como una variante de OSX/Adware. Genieo.R.

En lo que respecta a Linux, se opta por un aproximamiento más “suave”. En lugar de tratar de descargar un paquete de instalación de una aplicación maliciosa, lo que hace es directamente mostrar los anuncios que tiene contratada esa web. Esto limita mucho el alcance de cualquier operación de malvertising en esta plataforma, aunque no deberíamos bajar la guardia por si en el futuro los delincuentes deciden atacar a esta plataforma de forma similar a lo realizado en Mac.

Malvertising en dispositivos móviles

Si tuviéramos que nombrar al segundo sistema operativo más afectado por estas técnicas de malvertising empleadas por los delincuentes, este sería sin duda Android. Los delincuentes saben que existen una gran cantidad de dispositivos móviles que usan el sistema de Google y no están dispuestos a renunciar a esta gran parte del pastel.

De esta forma, hemos visto como se han producido casos que afectaban a webs con una afluencia de usuarios diaria muy importante. Hay que destacar que estas webs no son responsables de los anuncios que se muestran. Ellas los contratan a empresas de terceros y son estas a las que atacan los delincuentes para colocar sus peligrosos anuncios.

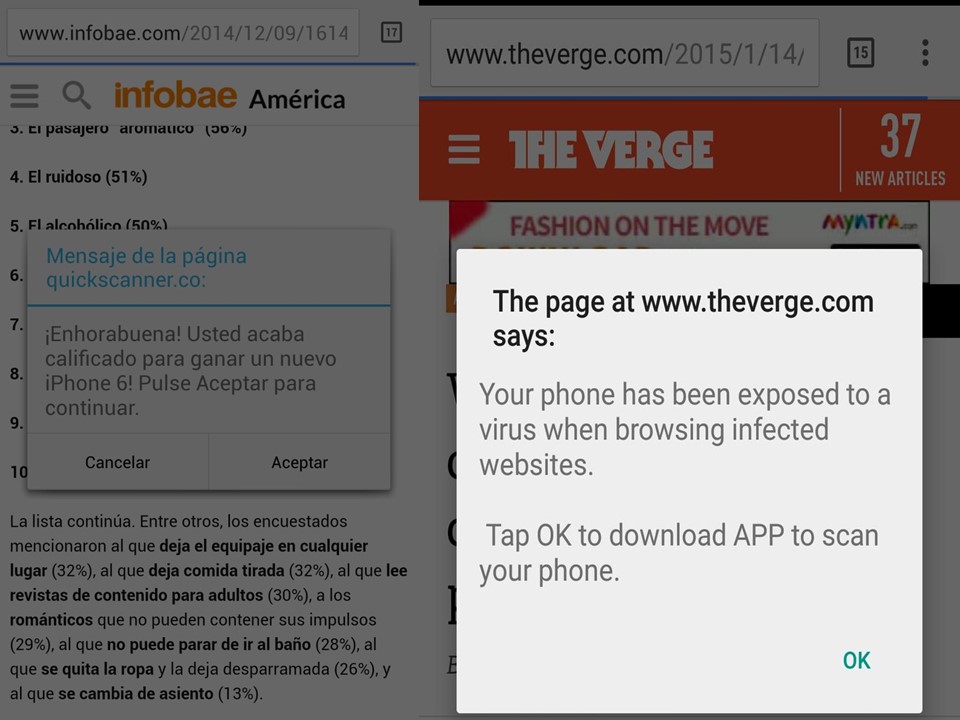

En este ejemplo vemos como aparece un anuncio indicando que hemos sido ganadores de un iPhone 6 en un prestigioso periódico online de Latinoamérica. También hay anuncios que nos muestran directamente que nuestro dispositivo está infectado y que debemos instalar un (falso) antivirus para desinfectarlo.

Si caemos en la trampa e instalamos este falso antivirus o actualización falsa de otra aplicación como Flash Player, nos podremos encontrar con la desagradable sorpresa de ver que se han cifrado los datos almacenados en nuestro dispositivo y además se nos bloquea la pantalla pidiéndonos un rescate, al estilo del ransomware para PC.

Conclusión

Estas campañas de malvertising suponen un filón de víctimas para los delincuentes, puesto que muchas de las webs afectadas son de plena confianza. Aún en 2015 hay mucha gente que cree que solo puede infectarse navegando por webs “inseguras” cuando esto dejó de ser cierto hace tiempo. Lo más importante no es por dónde naveguemos, sino que lo hagamos de forma segura con el sistema y aplicaciones actualizadas, permisos limitados que no permitan que un malware se haga fácilmente con el control del sistema y soluciones de seguridad que puedan detectar estos ataques.