Google soluciona las vulnerabilidades Quadrooter en Android

Al igual que sucedió el verano pasado con Stagefright, durante los últimas semanas se ha conocido otro conjunto de vulnerabilidades para Android que, en el caso de ser aprovechadas por un atacante, podría comprometer totalmente un dispositivo vulnerable. Como siempre que se descubre una vulnerabilidad de este tipo, algunos medios no tardaron en indicar que cientos de millones de dispositivos se encontraban en grave peligro, a pesar de no haberse detectado ningún ataque masivo utilizando estos agujeros de seguridad.

Google toma medidas

Tras haberse hecho públicos algunos detalles de este conjunto de vulnerabilidades en la pasada edición de Defcon durante la primera semana de agosto, Google se puso manos a la obra y solucionó dos de las cuatro vulnerabilidades, quedando pendientes las otras dos, algo que ya ha quedado solucionado en el boletín de seguridad que ha sido publicado este 6 de septiembre.

Como viene siendo habitual cada vez que se publican este tipo de actualizaciones, los primeros dispositivos que las reciben son los de la familia Nexus de Google, quedando el resto a merced de que el fabricante correspondiente decida a qué modelos enviar dichos parches de seguridad.

Recordemos que el conjunto de vulnerabilidades Quadrooter permite una escalada de privilegios en el dispositivo, algo que abre las puertas a ataques remotos. Como en muchas otras ocasiones anteriores, la forma más sencilla de conseguir comprometer la seguridad de un dispositivo Android vulnerable es mediante la descarga de una aplicación maliciosa.

Por ese motivo, no debemos olvidar uno de los principales consejos de seguridad a la hora de mantener nuestro dispositivo seguro: las aplicaciones han de descargarse siempre de repositorios de confianza como Google Play y, además, debemos asegurarnos de que la aplicación que vayamos a instalar tiene una buena reputación y revisar los comentarios de otros usuarios.

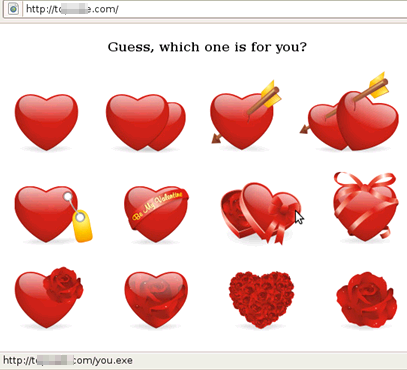

Una imagen que puede poner en peligro tu smartphone

Pero Quadrooter no han sido las únicas vulnerabilidades que ha parcheado Google en este boletín de seguridad. También se ha encargado de solucionar una vulnerabilidad de la que no se tenía constancia hasta ayer, y que permitiría realizar un ataque usando una imagen aparentemente inofensiva enviada a través de redes sociales o servicios de mensajería instantánea.

Se trataría de una vulnerabilidad parecida a la ya mencionada Stagefright, puesto que el usuario no tendría ni siquiera que abrir la imagen. Tan pronto como el sistema recibe la imagen e intenta procesarla, el sistema puede colgarse o quedar a merced de un atacante. Todo esto está ocasionado por la manera en la que algunas aplicaciones manejan la información Exif (metadatos incluidos dentro de la propia imagen).

Conclusión

Tal y como ya se ha visto en ocasiones anteriores, la publicación de parches de seguridad solucionan los problemas tan solo parcialmente. Decimos esto porque el número de dispositivos Android que recibirán finalmente estas actualizaciones será muy reducido en comparación con los centenares de millones que permanecerán vulnerables a estas y otras vulnerabilidades.

La fragmentación del ecosistema Android sigue siendo uno de sus principales problemas debido a que muchos fabricantes no se preocupan en actualizar los dispositivos de gamas inferiores o con una cierta antigüedad. Esto no hace sino dejar a los usuarios desprotegidos ante ataques que aprovechen alguna de las muchas vulnerabilidades existentes para el sistema de Google, a menos que cambien de terminal o decidan instalar una rom alternativa a la que lleva su dispositivo.