El malware Emotet se actualiza con nuevas plantillas para sus emails

El relanzamiento la semana pasada de la campaña de propagación del malware Emotet mediante miles de correos spam ha hecho que esta amenaza se haya vuelto a convertir en una de las más peligrosas. Hace unos días ya avisábamos de que los usuarios españoles se habían convertido en uno de los objetivos predilectos de los delincuentes, con un nivel de detección de esta amenaza en nuestro país bastante más elevado que en otros.

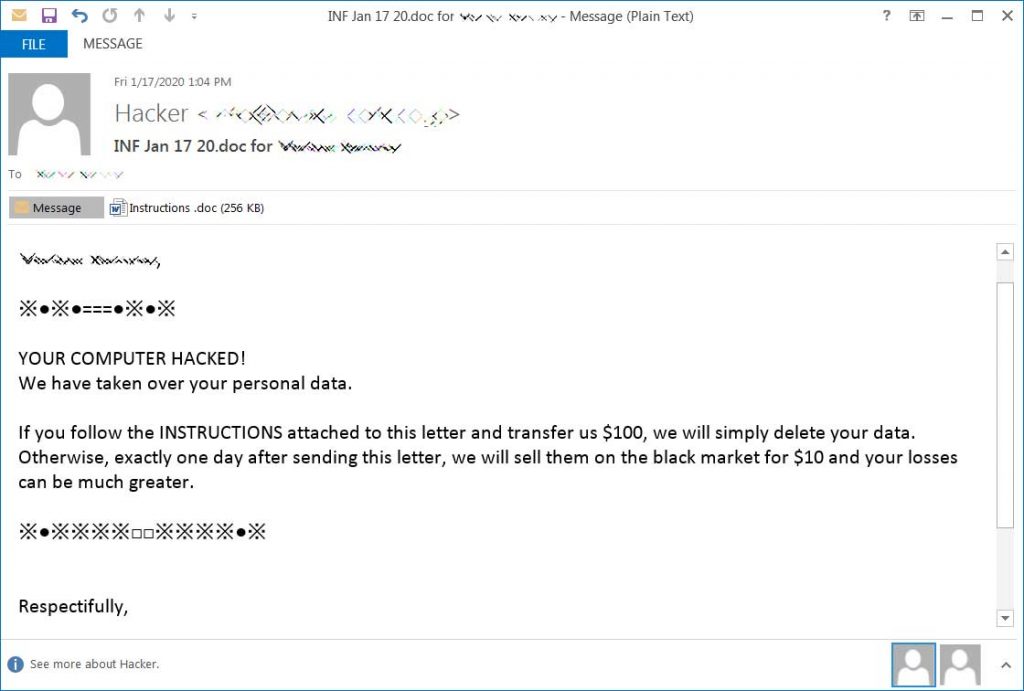

La sextorsión como nueva táctica

Durante las últimas semanas hemos visto numerosos ejemplos de correos electrónicos usados como cebo para tratar de convencer a los usuarios de la necesidad de abrir el fichero adjunto o de pulsar sobre el enlace proporcionado. Normalmente, estos correos hacen referencia a documentos, facturas, informes, extractos bancarios o similares, aunque también hemos visto a los responsables de Emotet adaptarse a eventos concretos, tal y como pudimos observar en su campaña navideña o en su regreso después de vacaciones donde se lanzó una campaña a miembros de las Naciones Unidas.

Conscientes de que estas plantillas de correo pueden tener una fecha de caducidad conforme los usuarios se vayan acostumbrando a recibirlas y procedan a ignorar estos correos, los delincuentes siguen probando nuevas formas de convencer a los usuarios para que ejecuten sus amenazas. Una de estas tácticas recientes consiste en imitar otra amenaza muy reconocida desde hace meses, como es la extorsión.

En mensajes como el que podemos ver más arriba observamos que se hace referencia al robo de información confidencial y a una amenaza de venderla en el mercado negro si no se pagan 100$ según las instrucciones que se indican en el documento adjunto. Es precisamente este documento el que contiene las macros maliciosas que inician toda la descarga y ejecución del malware Emotet y de otros asociados como el troyano TrickBot y el ransomware Ryuk.

Aún es pronto para determinar si esta nueva plantilla está consiguiendo que más usuarios sean infectados, pero de lo que sí podemos estar seguros es que no será la última que veamos usar por el grupo de criminales detrás del desarrollo y propagación de Emotet.

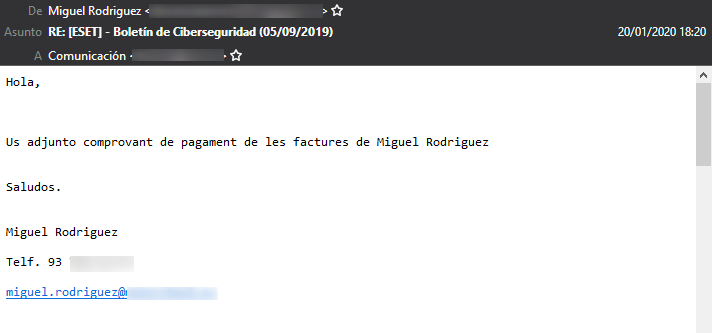

Ahora con plantillas en catalán

Además de correos electrónicos en inglés y español, durante los últimos días también hemos recibido varias muestras escritas en catalán. No es que sea la primera vez que los delincuentes usan emails en este idioma para acotar sus víctimas o conseguir ganarse su confianza, pero siempre sorprende ver su utilización.

Además, es frecuente ver como en esta campaña de Emotet los mensajes recibidos suelen ser en respuesta a comunicaciones anteriores. El mostrado, por ejemplo, es una respuesta a nuestro boletín de noticias de ciberseguridad, aunque los temas tratados suelen ser variados. Al ser Emotet una amenaza que afecta a muchas empresas es habitual recibir correos electrónicos con hilos de mensajes antiguos que pueden confundir al usuario haciéndole creer que se trata de una contestación pendiente, más aun si se menciona algún tipo de factura o cobro.

Conclusión

No cabe duda de que Emotet se ha convertido por méritos propios en una de las amenazas más peligrosas que existen actualmente. Su capacidad de adaptarse e integrar otras familias de malware dentro de su esquema de infección lo hace especialmente peligroso y, por ese motivo, organismos oficiales como el Centro Criptológico Nacional han lanzado alertas y guías con medidas de actuación frente a este código malicioso, medidas que recomendamos seguir encarecidamente.