Operadores de ransomware y su postura frente a los ataques a hospitales

En una situación como la que estamos viviendo actualmente, hay ciertas infraestructuras como los hospitales que resultan esenciales para hacer frente a una amenaza como la que supone el coronavirus SARS-CoV-2. Ya hemos informado de ataques a estas infraestructuras que, si bien es muy probable que no fuesen dirigidos, podrían haber causado serios problemas en el caso de que hubieran tenido éxito.

Postura de algunos operadores de ransomware

Precisamente por el daño que puede causar un ransomware en estos momentos, es importante monitorizar el estado de algunas de las familias más activas durante los últimos meses. También debemos tener en cuenta que, por un lado, tenemos a los desarrolladores y operadores de cada familia de ransomware, mientras que, por otro, están los delincuentes que se dedican a propagarlo y solicitar los rescates, muchos de ellos funcionando siguiendo un esquema de afiliados.

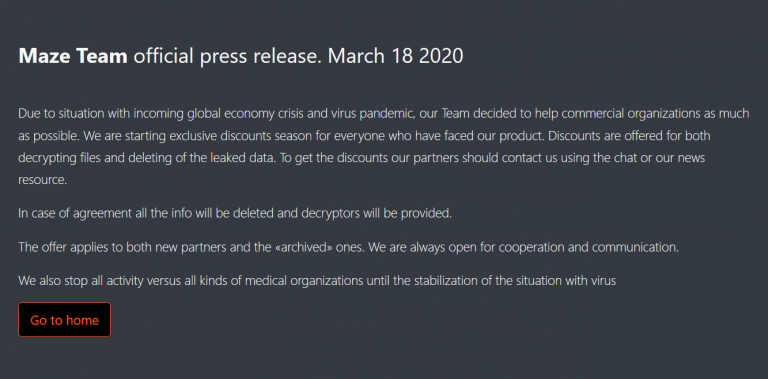

Esto significa que, si bien los creadores de un ransomware pueden decidir no infectar hospitales, algunos de sus afiliados pueden seguir haciéndolo. Esto ha motivado que hayamos visto incluso comunicados como el proporcionado por los delincuentes responsables del ransomware Maze indicando que detendrían todos los ataques dirigidos a instituciones sanitarias por todo el caos generado por el coronavirus.

Sin embargo, los creadores de Maze ransomware no han aclarado si proporcionarán descifradores gratuitos para aquellas instituciones sanitarias que se vean afectadas por alguna de sus variantes.

Otra de las familias de ransomware más conocidas es DoppelPaymer, cuyos creadores también han contestado a la pregunta formulada por algunos investigadores de si iban a dejar de atacar centros médicos durante esta crisis. En su caso han indicado que su grupo siempre intenta evitar este tipo de centros y que, si alguno resulta infectado, proporcionarán el descifrador gratuitamente. No obstante, se asegurarán de que la víctima es quien dice ser y, además, esta excepción no se aplicará a la industria farmacéutica.

El ransomware Netwalker tuvo protagonismo a principios de esta semana al saberse que se habían detectados muestras en buzones de correo de personal sanitario español. Sin embargo, no estaríamos ante una campaña dirigida específicamente a estos centros, sino que sería uno de los daños colaterales de una campaña de envío masivo de emails. Su respuesta a si pensaban atacar a centros sanitarios fue negativa, pero se negaron a proporcionar descifradores de forma gratuita si uno de estos centros resultase infectado.

¿Qué pasa con el ransomware Ryuk? Siendo uno de los ransomware más prolíficos de los últimos meses, su postura al respecto resulta muy interesante. Por desgracia, no han contestado a la pregunta de los investigadores de si pensaban detener sus ataques, e incluso algunas fuentes apuntan a que siguen teniendo a los hospitales en su punto de mira.

Ataques a otras infraestructuras críticas

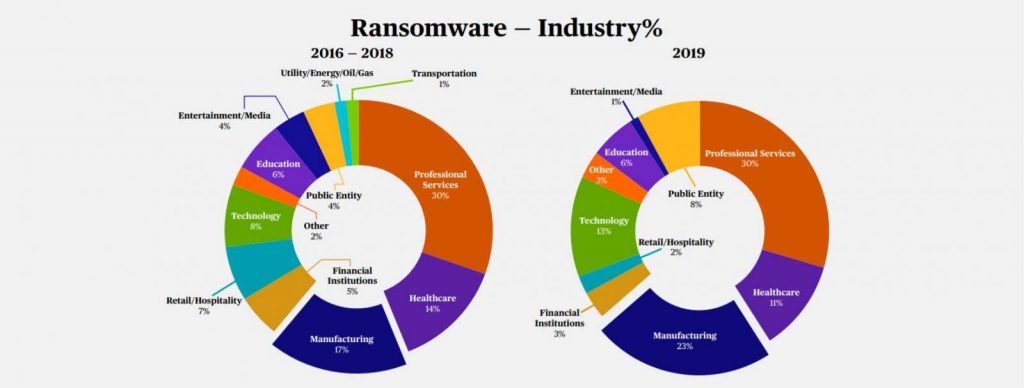

Si bien los hospitales son ahora mismo una infraestructura especialmente crítica para hacer frente a la pandemia, no son las únicas infraestructuras críticas que deben ser monitorizadas y protegidas frente a posibles ataques, sean o no de ransomware. Durante los últimos meses hemos visto como el ransomware se ha estado centrando especialmente en el sector servicios y en el de las empresas manufactureras.

Curiosamente, la empresa que ha desarrollado este gráfico parece que es una de las últimas víctimas del ransomware Maze, según hemos podido conocer recientemente. Se da la casualidad que esta empresa está especializada en los seguros de ciberriesgo con un extenso catálogo de servicios que incluyen respuesta ante incidentes, forense y equipos legales.

Pero lo que realmente nos preocupa son los ataques, sean o no de ransomware, que puedan sufrir infraestructuras críticas como puedan ser aquellas que se encargan de la producción y suministro de energía, redes y comunicaciones o distribución de bienes básicos, por poner algunos ejemplos. Fuentes del Centro Nacional de Protección de Infraestructuras (CNPIC) ya están investigando otros incidentes relacionados con estructuras sanitarias, pero también alertan de que hay otras amenazas a las que prestar atención.

Conclusión

En situaciones como la actual es cuando la industria y los investigadores que trabajamos en el mundo de la ciberseguridad debemos unirnos y aportar lo mejor de todos nosotros para que tanto las empresas como las infraestructuras críticas estén debidamente protegidas. Por eso, desde ESET colaboramos con el CCN-CERT, aportando soluciones de seguridad e inteligencia sobre amenazas de forma gratuita hasta que pase esta crisis, algo que esperamos que sea lo antes posible.