Los sistemas de videoconferencia siguen siendo un objetivo prioritario para los delincuentes

Son uno de los protagonistas involuntarios de las consecuencias derivadas de la pandemia provocada por el Covid-19. Las aplicaciones de videollamadas se han convertido en indispensables, ya sea para poder seguir teletrabajando desde casa o para estar en contacto con nuestros seres queridos. Sin embargo, este aumento de popularidad también ha tenido sus consecuencias negativas, ya que los delincuentes se han aprovechado tanto de vulnerabilidades como del notable incremento de su uso para propagar amenazas.

Instaladores de Zoom infectados

La aplicación de Zoom es tal vez la que más ha dado de que hablar desde que se inició el confinamiento a mediados de marzo. Las vulnerabilidades encontradas y los ataques realizados a los usuarios de esta plataforma le han dado una fama de insegura, a pesar de que sus desarrolladores han ido solucionando de forma relativamente rápida prácticamente todos los agujeros de seguridad que han sido reportados.

Esta popularidad también ha provocado que los delincuentes utilicen Zoom también como gancho para propagar sus amenazas. Uno de los ejemplos más recientes ha sido descubierto por investigadores de Trend Micro, los cuales han descubierto que se están usando instaladores legítimos de Zoom a los que se les añade un código malicioso que permite el control remoto de los sistemas que se infectan de esta forma.

Este malware tiene una funcionalidad de RAT o herramienta de control remoto, algo que permite a los delincuentes controlar remotamente el sistema y realizar acciones como el registro de las pulsaciones del teclado, capturar la pantalla de la víctima, activar la webcam y tomar capturas, modificar archivos u obtener información relacionada con el sistema comprometido, entre otros.

Los delincuentes se han tomado la molestia de implementar técnicas antidebugging para dificultar su detección y análisis, detectando la presencia de herramientas de monitorización de procesos o incluso si se encuentra instalada en una máquina virtual. Por su parte, la víctima usará la aplicación de forma completamente normal, por lo que es difícil que note algo extraño.

Estos instaladores infectados habrían sido distribuidos mediante enlaces acortados, lo que recuerda, una vez más, la importancia de descargar el software desde fuentes oficiales.

Phishing de Cisco Webex

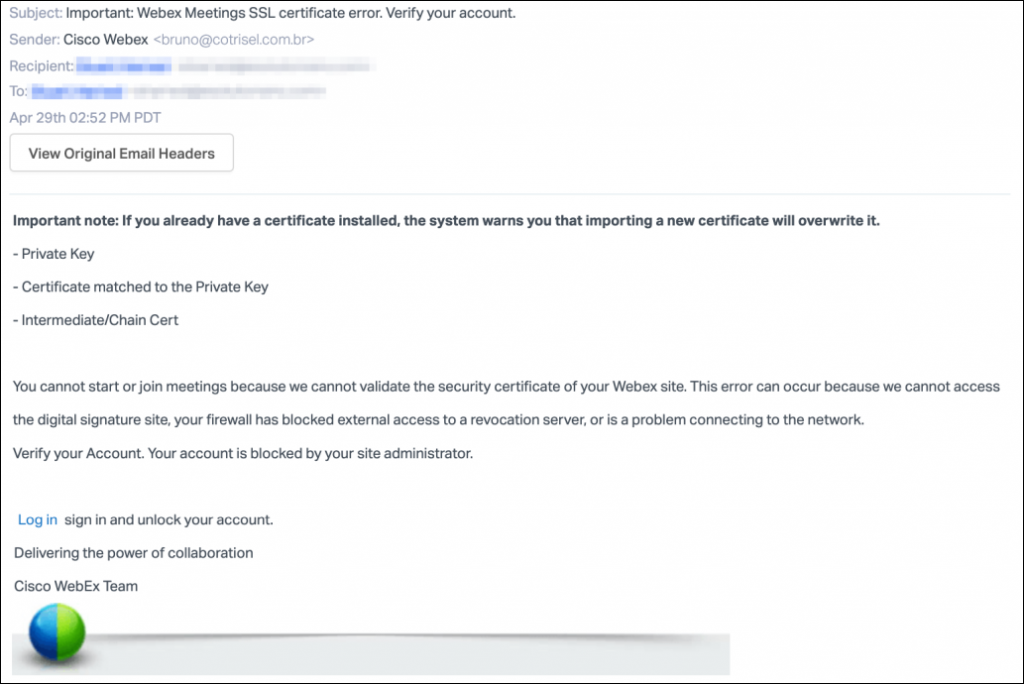

Uno de los vectores de ataque que más se está aprovechando por los delincuentes, desde meses antes incluso del inicio de la pandemia, es el phishing. Los sistemas de videoconferencias no son ajenos a esta tendencia y, recientemente, investigadores de la empresa Abnormal Security informaron de la suplantación de esta plataforma en varios mensajes de correos usados para robar credenciales.

Los delincuentes enviaron correos usando imágenes con el logotipo de Cisco Webex y creando sensación de urgencia en los destinatarios de estos emails, avisándoles de que debían verificar sus cuentas, ya que estas habían sido bloqueadas por el administrador debido a errores en el certificado SSL de Webex Meetings.

El enlace al que se redirige en el correo (hxxps://app-login-webex[dot]com) no tiene relación alguna con Cisco Webex y además fue creado recientemente, un indicador bastante claro de que nos encontramos ante un caso de suplantación de identidad. En esta URL fraudulenta, los usuarios se encontraban una web que simulaba ser una página de acceso a la plataforma Cisco Webex y se les invitaba a introducir sus credenciales.

En el caso de hacerlo, estas credenciales serían enviadas a los delincuentes, quienes podrían usarlas para, por ejemplo, lanzar nuevos ataques a los compañeros o contactos de la víctima.

Conclusión

Tal y como acabamos de ver, los sistemas de videoconferencia siguen en el ojo del huracán, por lo que debemos andar con pies de plomo, revisando tanto desde dónde descargamos los archivos de instalación, como de cualquier comunicación relacionada con ellos a través de correo electrónico o servicios de mensajería. Tampoco debemos olvidar que los delincuentes también pueden usar estos servicios para propagar enlaces maliciosos, por lo nunca debemos pulsar sobre ellos si no estamos seguros de que no van a causarnos problemas.