Phishing a Loterías y Apuestas del Estado roba credenciales de email

A la hora de hablar de casos de suplantación de identidad o phishing se nos vienen a la cabeza incidentes relacionados con entidades bancarias, grandes empresas o incluso organismos oficiales, aunque en los últimos meses también hemos visto numerosos casos de suplantación de empresas dedicadas a la logística y envío de paquetes, hasta de proveedores de servicios de hosting de páginas web. Sin embargo, los delincuentes no dejan de innovar y un buen ejemplo de ello es el caso que analizamos hoy.

El correo de Loterías

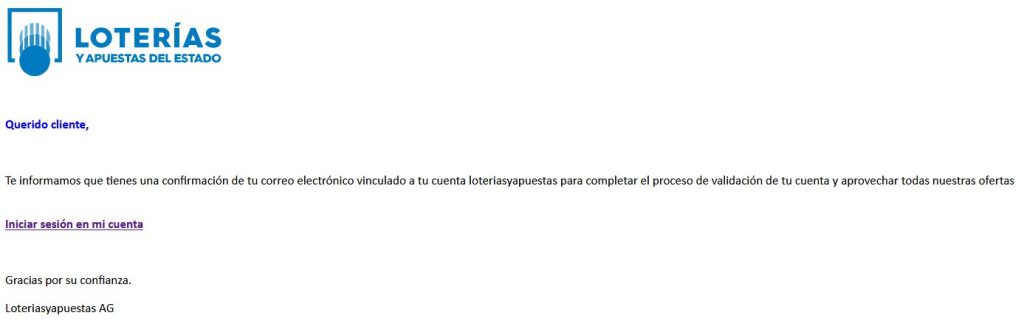

Todo comienza con la recepción de un correo en el que, haciéndose pasar por el operador de loterías y juegos de azar español, se nos indica que hay pendiente una confirmación del email vinculado a la cuenta creada en este servicio. El correo electrónico incluye el logotipo oficial de esta empresa y, a pesar de ser bastante breve, apenas contiene faltas de ortografía y podría pasar por legítimo para los usuarios menos experimentados.

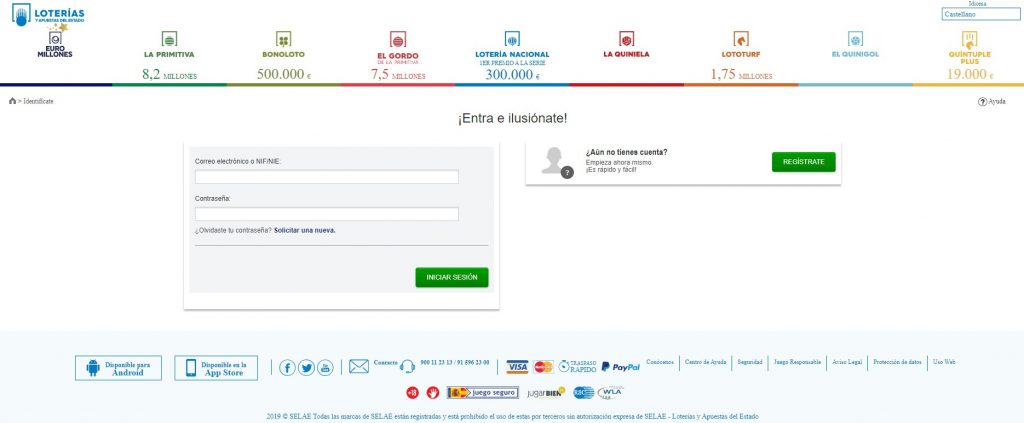

Además, si el usuario que recibe este correo pulsa sobre el enlace proporcionado en el correo será redirigido a una web que incorpora varios elementos que podrían hacerla pasar por legítima. Tenemos representados, por ejemplo, los diferentes sorteos que se realizan, enlaces a las aplicaciones móviles, enlace de contacto y registro. Todos estos enlaces redirigen a la web original, por lo que hacen más creíble esta web fraudulenta.

Sin embargo, hay algo que los delincuentes no han modificado y es la dirección web que aparece mientras estamos en esta web fraudulenta. Si revisamos los detalles de esta URL comprobaremos que, a pesar de contar con un certificado válido para conseguir el candado y dar una mayor apariencia de web segura, el dominio real no tiene nada que ver con la web oficial de Loterías y apuestas del Estado. De hecho, pertenece a una asociación francesa de deportes de vela que se ha visto comprometida por los delincuentes responsables de esta suplantación de identidad y la están aprovechando para alojar esta plantilla.

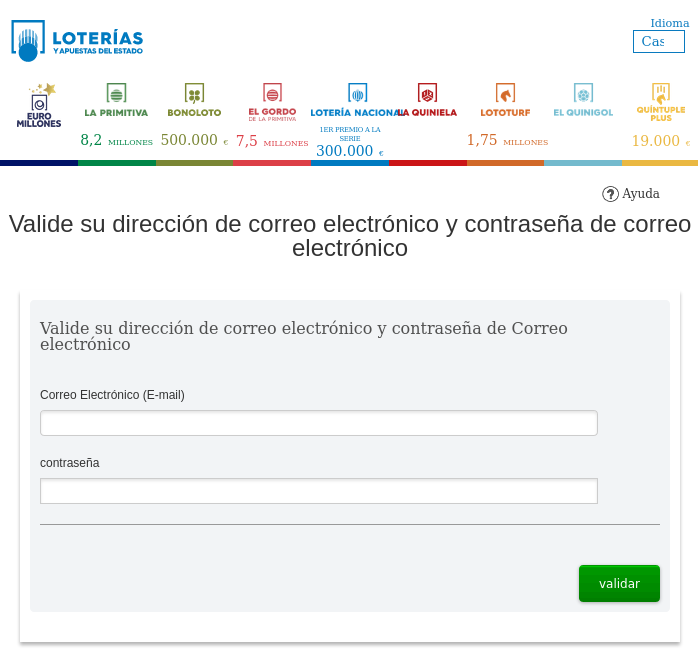

En el primer paso se solicita el correo electrónico o el DNI de la víctima junto con una contraseña. Como la solicitud de esta contraseña puede resultar confusa, ya que el usuario puede que no sepa a qué contraseña se refiere exactamente, en el segundo paso ya se especifica que debe introducirse el email y la contraseña (supuestamente la asociada a este correo electrónico).

Tras este paso, se procede a redirigir a la víctima a la web oficial de Loterías y Apuestas del Estado. Resulta extraño que los creadores de esta campaña no hayan aprovechado la oportunidad para obtener más información de aquellos usuarios que accedan a esta web fraudulenta, como, por ejemplo, los datos de la tarjeta de crédito. Es posible que esto sea solo una prueba y que, dependiendo del éxito, decidan volver a suplantar a esta entidad en el futuro pero ya intentando robar datos más sensibles.

En cualquier caso, solo con el robo de las credenciales de correo electrónico ya es suficiente para causar varios problemas a quien caiga en esta trampa, por lo que conviene estar alerta ante este tipo de webs fraudulentas.

Conclusión

A pesar de que el caso que acabamos de analizar está centrado en robar credenciales de correo electrónico, nada impide que los delincuentes detrás de esta campaña la evolucionen con otros fines como robar datos más comprometedores o incluso descargar malware. Por ese motivo no debemos bajar la guardia y hemos de desconfiar de este tipo de notificaciones, especialmente si no tenemos cuenta en el servicio suplantado, sea el que sea.