Zbot aumenta su actividad y apunta a usuarios de banca online españoles

Una de las amenazas más persistentes de los últimos años y que se encuentra en constante evolución es la que representan las botnets, más concretamente el malware que se despliega con finalidades delictivas. En los últimos meses se ha hablado mucho de Emotet y otras botnets como Trickbot, pero estas no son las únicas que han tenido bastante actividad recientemente.

Zbot aumenta su actividad

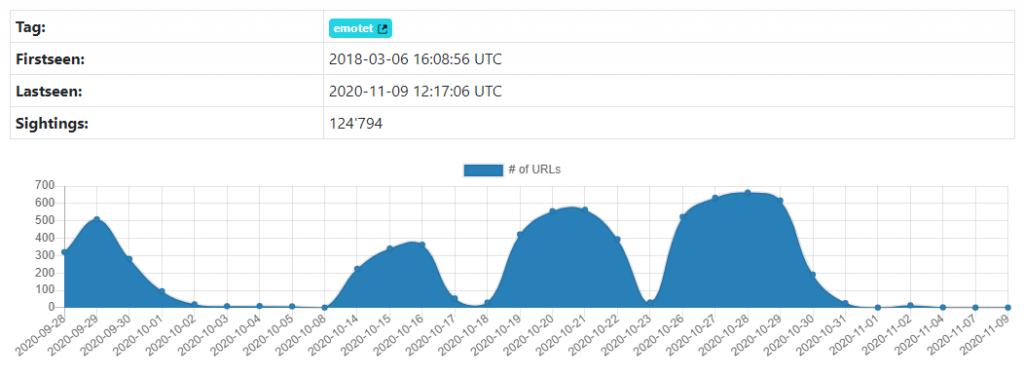

Una de las amenazas que ha vuelto a la primera plana recientemente es Zbot (también conocido como Zloader). Nuestros compañeros en Japón nos alertaron de varias campañas que se venían produciendo en su país desde agosto, la mayoría de ellas vinculadas a Emotet.

Al parecer, uno de los malware descargados por Emotet en esa región era precisamente Zbot, utilizado por los delincuentes para robar principalmente credenciales de acceso a banca online y carteras de criptomonedas. Sin embargo, durante los últimos días hemos estado observando como esta amenaza también se ha estado propagando por su cuenta, debido a que Emotet ha disminuido notablemente su actividad desde el 31 de octubre.

Así pues, durante la última semana hemos observado como la actividad de esta botnet ha sido de las más destacadas según el sistema de inteligencia de amenazas de ESET, con más de un millar de nuevas muestras detectadas y la incorporación de nuevos centros de mando y control, manteniendo más de un centenar de entidades bancarias como objetivo, entre las que encontramos muchas españolas de todos los tamaños.

El Email correo como principal vector de ataque

Zbot utiliza varias técnicas para propagarse y conseguir nuevas víctimas. Su vinculación con Emotet ya ha sido mencionada, y de hecho, investigadores japoneses detectaron que durante el mes de septiembre, el 90% de las infecciones provocadas por Emotet también infectaban los sistemas con variantes de Zbot.

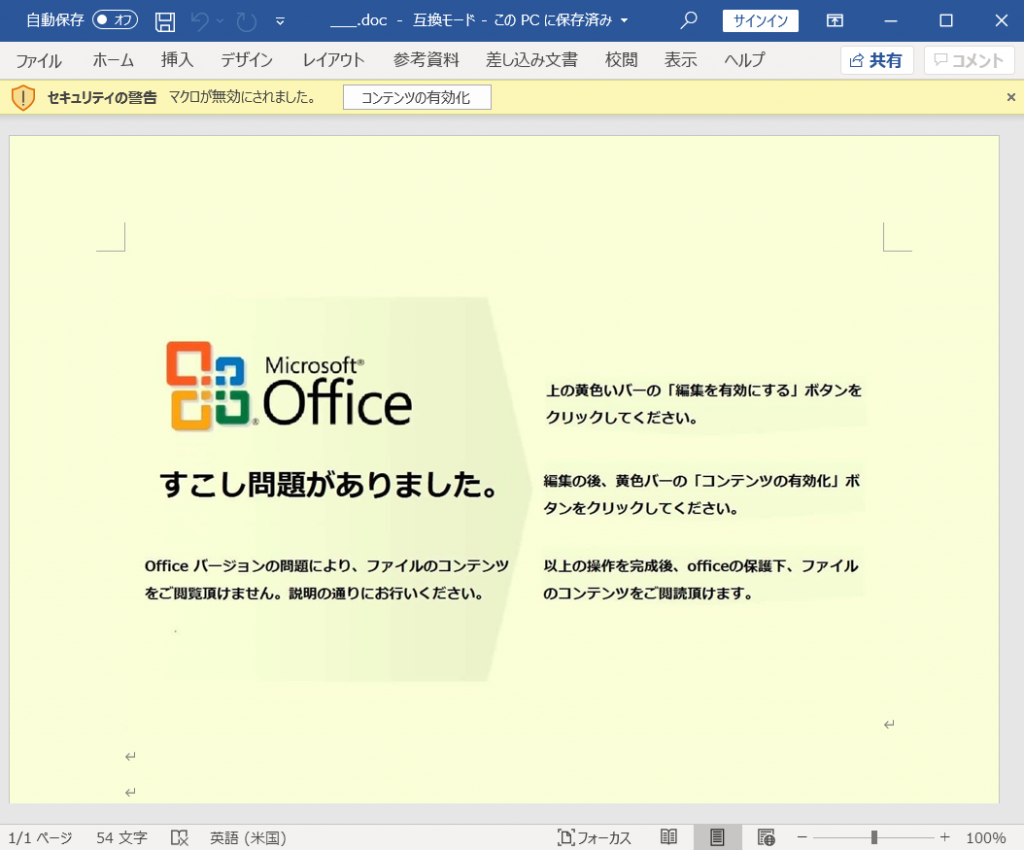

Así parece que ha continuado desde entonces hasta la disminución temporal de la actividad de Emotet a finales de octubre, cuando los responsables de Zbot han empezado a utilizar otra de sus técnicas favoritas de propagación: el correo electrónico con archivo Word adjunto. Esta técnica es muy utilizada por otras amenazas como IceID o por el ya mencionado Emotet, y Zbot lleva años empleándola. Algunos de los correos empleados en las campañas recientes en Japón utilizan plantillas que nos pueden resultar familiares, como la que vemos a continuación donde se solicita pulsar el botón de habilitar contenido para permitir la visualización del contenido.

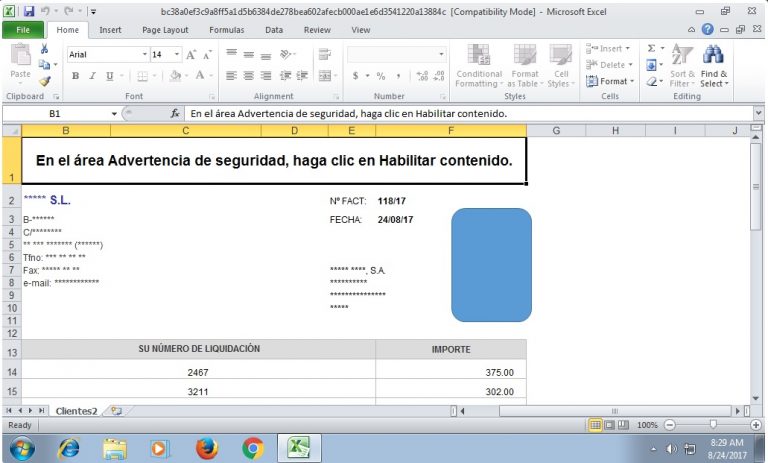

Zbot lleva años utilizando esta técnica, tal y como podemos observar en el siguiente archivo Excel utilizado durante una campaña en agosto de 2017.

Como vemos, tres años después los delincuentes siguen teniendo éxito a la hora de propagar sus amenazas sin apenas variar sus tácticas debido a la falta de concienciación de muchos usuarios y a que muchas empresas siguen sin adoptar medidas de seguridad básicas.

Actualizaciones constantes

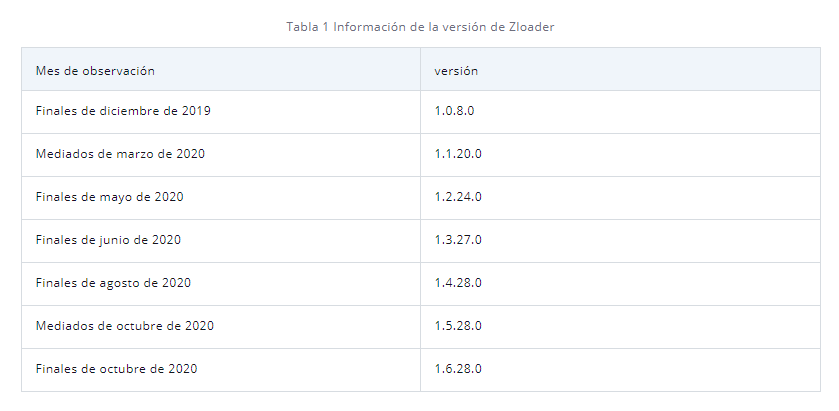

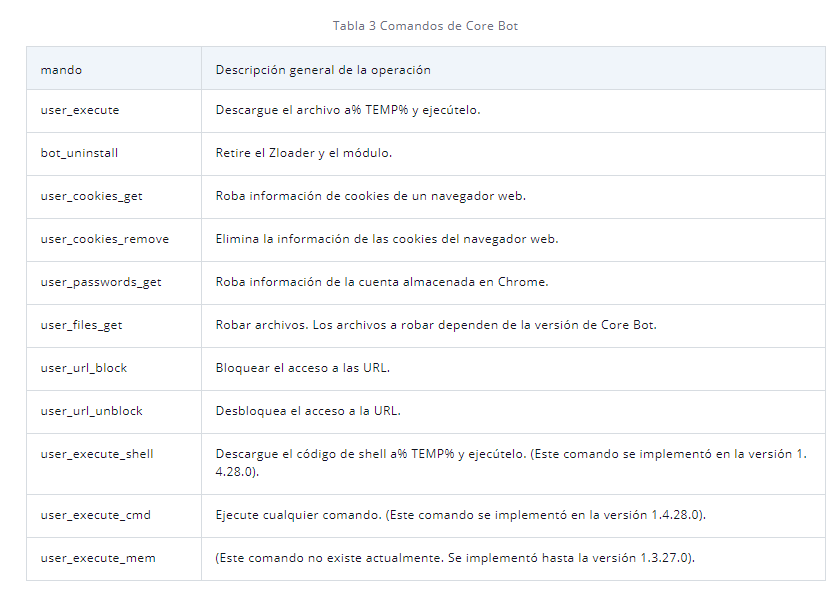

Como otras familias de malware que llevan tiempo entre nosotros, Zbot es una amenaza en constante evolución y que los delincuentes se preocupan de actualizar cada poco tiempo. Esto les permite ir mejorando el código y añadiendo nuevas características y funcionalidades. En la siguiente tabla podemos observar como desde diciembre de 2019 se han lanzado 6 versiones más, datando la más reciente en el momento de escribir este artículo del 29 de octubre de 2020.

Zbot es un tipo de malware que tiene como objetivo principal el robo de información relacionada con la banca online. También permite la descarga de módulos adicionales desde el servidor de mando y control y permitiendo la ampliación de su funcionalidad. Un ejemplo de esto es su funcionalidad VNC, que permite a los delincuentes conectarse remotamente a las máquinas infectadas o la funcionalidad de keylogger para capturar y robar las credenciales de los usuarios.

Tal y como sucede con otras amenazas relacionadas con el robo de credenciales, Zbot utiliza Webinjects para realizar sus acciones maliciosas. Esta técnica detecta en qué momento la víctima se conecta a una de las entidades que los delincuentes se encuentran monitorizando y muestra una web fraudulenta encima de la original, de forma que la víctima piensa que está accediendo a la web legítima.

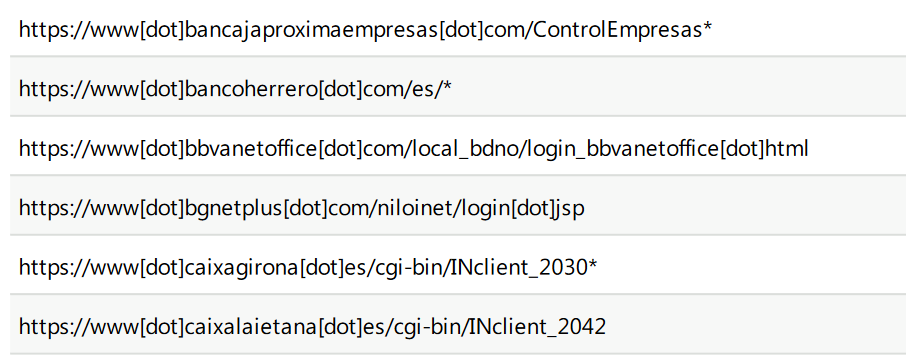

Entre las webs de banca online españolas que están siendo monitorizadas en las campañas recientes de Zbot encontramos entidades de todos los tamaños, desde grandes bancos a pequeñas cajas de ahorro como las que mostramos a continuación.

Además, los delincuentes han ampliado las capacidades de Zbot para robar carteras virtuales, teniendo entre sus objetivos criptomonedas como Bitcoin-Qt, Litecoin, Electrum y Ethereum.

Conclusión

Este tipo de campañas demuestran que algunos delincuentes siguen teniendo un campo de actuación global que les permite obtener nuevas víctimas y mayores beneficios. Por ese motivo es importante tomar medidas de seguridad adecuadas tales como mantener actualizado el sistema operativo y las aplicaciones, contar con soluciones de seguridad capaces de detectar estas amenazas y, en casos de empresas, soluciones EDR que permitan reaccionar de forma rápida en caso de infección.

A nivel de usuario, no debemos olvidarnos de la importancia de la concienciación para que así no se abran archivos adjuntos o se pulse sobre los enlaces que se nos presentan en los correos maliciosos. Además, a la hora de abrir un documento ofimático siempre debemos evitar pulsar sobre la opción de “Habilitar contenido” si no estamos totalmente seguros de que es necesario.