Correo con un supuesto comunicado de fallecimiento es una de las últimas tácticas usadas para propagar troyanos bancarios

No podemos negar que la inventiva de algunos delincuentes a la hora de crear plantillas de correo lo suficientemente atractivas puede llegar a sorprendernos. Normalmente apelan a algo que nos va a afectar directamente al bolsillo (como facturas, multas de tráfico, cuotas de seguros o pago de impuestos), otras veces se mencionan procedimientos judiciales de todo tipo o entrega de paquetes, pero nunca nos habíamos encontrado con un supuesto comunicado de fallecimiento como gancho para conseguir la instalación de un malware.

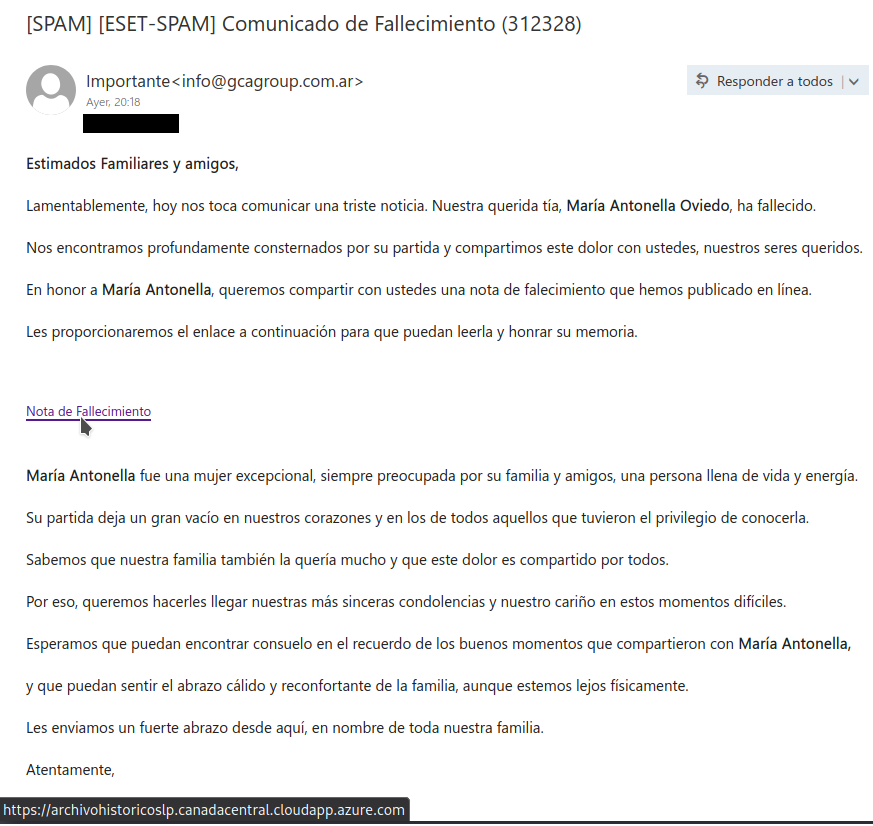

El correo con el comunicado de fallecimiento

Revisando correos recibidos durante las últimas horas y catalogados como spam nos hemos topado con uno especialmente curioso por la temática que trata. Nada menos que nos comunica el fallecimiento de un querido familiar como es nuestra querida tía María Antonella Oviedo (en paz descanse) un hecho, sin atisbo de dudas, trágico por lo inesperado y también curioso porque no tenemos ninguna tía que se llame así.

El uso de un correo así como gancho para una campaña que tiene como finalidad propagar malware no deja de ser algo curioso (y de mal gusto), pero no debemos olvidar que estamos ante delincuentes que no dudarán en utilizar prácticamente cualquier estratagema si con eso consiguen nuevas víctimas. Sinceramente, no creemos que esta campaña consiga un éxito destacable, al menos en España, pero no deja de ser un ejemplo de hasta donde están dispuestos de llegar los ciberdelincuentes con tal de alcanzar su objetivo.

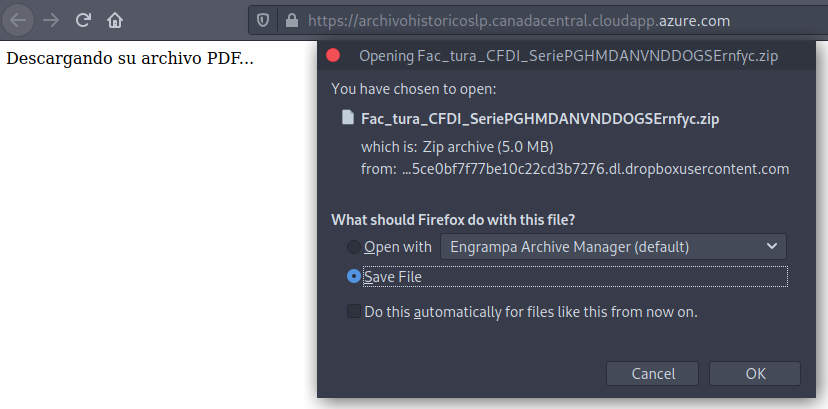

El correo viene remitido por una empresa argentina especializada en cobros, lo que denota incongruencia con el asunto del mensaje. Además, si se pulsa sobre el enlace proporcionado veremos como se intenta descargar un fichero aparentemente relacionado con una factura, algo que no tiene relación con la supuesta nota de fallecimiento mencionada en el correo.

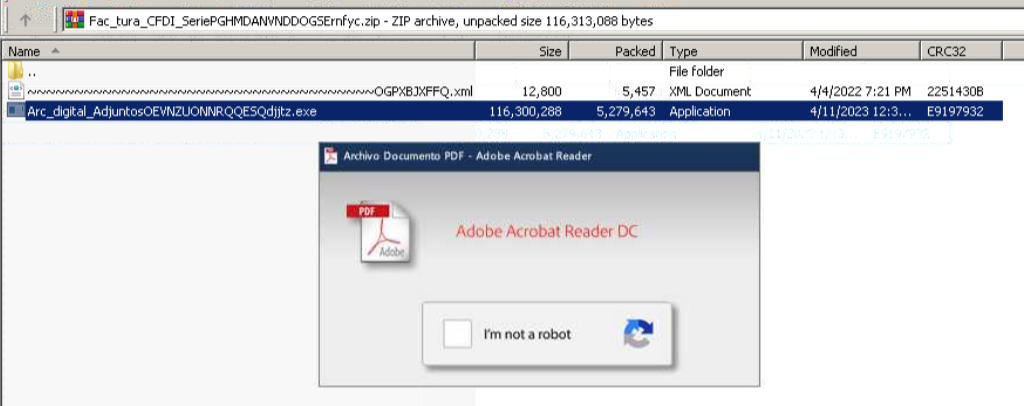

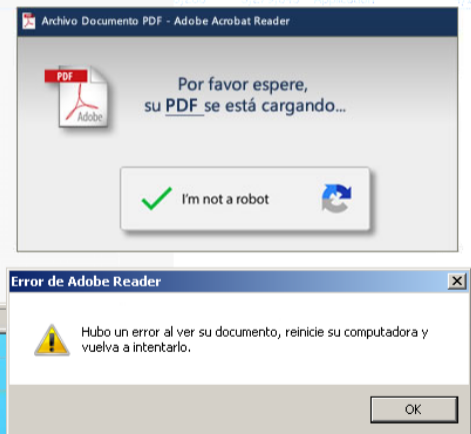

Como en muchas amenazas distribuidas por este grupo de delincuentes podemos comprobar como el código malicioso viene comprimido en un fichero ZIP que, a su vez, contiene un archivo EXE y otro XML. Si el usuario ejecuta el fichero EXE veremos como se muestra una pantalla simulando pertenecer al conocido lector de PDFs Acrobat pero que nos solicita resolver un captcha antes de poder acceder a este fichero.

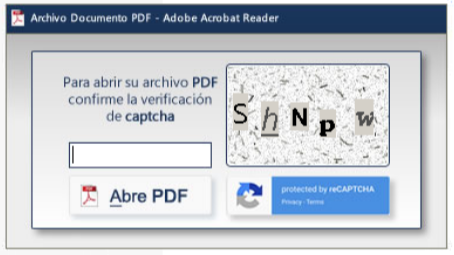

En este paso es donde se nos pide que introduzcamos los caracteres mostrados en la imagen para demostrar que no somos un proceso automatizado. Esto puede parecer algo sin importancia, pero en realidad cumple una función muy importante para los delincuentes que no es otra que la de mantener distraído al usuario mientras se ejecuta el malware y, por otra parte, dificultar su ejecución automática en entornos emulados y automatizados, complicando así levemente su análisis.

Cuando el usuario completa el captcha veremos como se nos muestra una pantalla indicándole que espere mientras se carga el supuesto documento PDF para, poco tiempo después, mostrar un falso error de Adobe Reader comentando que hubo un error al tratar de mostrar el documento y que debe reiniciar su ordenador para volver a intentarlo.

En este punto el sistema ya habrá quedado comprometido por el malware que, como en tantas otras ocasiones similares, se trataría de un troyano bancario con origen en Latinoamérica. Este troyano se quedaría esperando a que el usuario accediese a ala web de alguna de las entidades bancarias que tiene almacenadas para cargar una web de acceso fraudulenta encima de la legítima y conseguir así robar las credenciales de acceso.

Además, algunas variantes de este malware también están preparadas para robar credenciales de otro tipo como pueden ser las relacionadas con carteras de criptomonedas. Esta variante en concreto es detectada por las soluciones de seguridad de ESET como el troyano Win32/Spy.Banker.AEPB. Aun sin ser exactamente igual, este malware guarda muchas similitudes con el troyano bancario Grandoreiro por lo que la probabilidad de que detrás se encuentre el mismo grupo de delincuentes es bastante elevada.

Conclusión

Aunque la plantilla de correo usada en esta campaña se salga de lo habitual no debemos olvidar que los delincuentes están continuamente preparando nuevas estratagemas, a la par que adaptando otras más antiguas que tuvieron éxito para conseguir nuevas víctimas. Por eso resulta muy aconsejable desconfiar de cualquier comunicación nos solicitada, venga de donde venga y contar con soluciones de seguridad capaces de detectar y eliminar estas y muchas otras amenazas.