Investigación de ESET: Lazarus, vinculado a Corea del Norte, suplanta la identidad de Meta en LinkedIn para atacar a una empresa del sector aeroespacial en España

Los investigadores de ESET han descubierto un ataque de Lazarus contra una empresa del sector aeroespacial en España. El grupo de ciberdelincuentes desplegó varias herramientas, entre las que destaca el backdoor recién descubierto y bautizado por ESET como ‘LightlessCan’. Los operadores del grupo Lazarus, vinculado a Corea del Norte, obtuvieron acceso inicial a la red de la empresa el año pasado tras una exitosa campaña de suplantación de identidad, haciéndose pasar por un reclutador de Meta, la empresa detrás de Facebook, Instagram y WhatsApp. El objetivo final del ataque era el ciberespionaje.

“El aspecto más preocupante del ataque es el nuevo tipo de carga maliciosa que se utilizó en este ciberataque, LightlessCan, una herramienta compleja y posiblemente en evolución que exhibe un alto nivel de sofisticación en su diseño y funcionamiento, y representa un avance significativo en las capacidades maliciosas en comparación con su predecesor, BlindingCan”, explica el investigador de ESET, Peter Kálnai, quién hizo el descubrimiento.

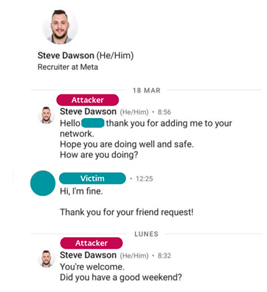

El falso reclutador se puso en contacto con la víctima a través de LinkedIn Messaging, una función de la plataforma de la red social profesional, y le envió dos retos de programación supuestamente requeridos como parte de un proceso de selección, que la víctima descargó y ejecutó en un dispositivo de la empresa. El grupo de investigación de ESET, ESET Research, pudo reconstruir los pasos iniciales de acceso y analizar el conjunto de herramientas utilizadas por Lazarus gracias a la cooperación con la oficina nacional, ESET España, el distribuidor encargado de la gestión de la licencia y, finalmente la empresa aeroespacial afectada. El grupo tenía como objetivo a varios empleados de la empresa.

“Estamos ante una sofisticada campaña de espionaje dirigida a una empresa del sector aeroespacial español que demuestra que nuestro país también se encuentra en el punto de mira de este tipo de ataques. La colaboración y coordinación entre las diferentes partes implicadas, empezando por los compañeros de ESET Research y pasando por el distribuidor encargado de gestionar la ciberseguridad de esta empresa permitieron detectar y bloquear esta campaña antes de que pudiera conseguir su objetivo”, delcara Josep Albors, responsable de investigación y concienciación de ESET España, quien participó en la detección de esta amenaza y obtención de evidencias para su posterior análisis.

Lazarus envió varios payloads a los sistemas de las víctimas, siendo el más notable un sofisticado troyano de acceso remoto (RAT) no documentado públicamente con anterioridad, al que los investigadores de ESET denominaron ‘LightlessCan’. El troyano imita las funcionalidades de una amplia gama de comandos nativos de Windows, de los que suelen abusar los atacantes permitiendo una ejecución discreta dentro de la propia herramienta maliciosa en lugar de ruidosas ejecuciones usando la consola de comandos. Este cambio estratégico refuerza el sigilo, lo que dificulta la detección y el análisis de las actividades del atacante.

Otro mecanismo utilizado para minimizar la exposición es el empleo de mecanismo de protección de la ejecución. Lazarus se aseguró de que el payload sólo pudiera descifrarse en la máquina de la víctima objetivo. Estos mecanismos de protección de la ejecución son un conjunto de protocolos implementados para salvaguardar la integridad y confidencialidad del payload durante su despliegue y ejecución, impidiendo eficazmente el descifrado en máquinas no deseadas, como las de los investigadores de seguridad.

LightlessCan tiene soporte para hasta 68 comandos distintos, pero en la versión actual, 1.0, sólo 43 de esos comandos están implementados con alguna funcionalidad. El equipo de investigación de ESET ha identificado cuatro cadenas de ejecución diferentes, que entregan tres tipos de cargas útiles.

El grupo Lazarus (también conocido como HIDDEN COBRA) es un grupo de ciberespionaje vinculado a Corea del Norte que lleva activo al menos desde 2009. La diversidad, el número y la excentricidad en la ejecución de las campañas de Lazarus definen a este grupo, que lleva a cabo los tres pilares de las actividades ciberdelictivas: ciberespionaje, cibersabotaje y búsqueda de beneficios económicos. Las empresas del sector aeroespacial no son un objetivo inusual para los grupos APT alineados con Corea del Norte. El país ha realizado múltiples pruebas de misiles avanzados que violan las resoluciones del Consejo de Seguridad de las Naciones Unidas.

Para obtener más información técnica sobre Lazarus, su último ataque y la puerta trasera LightlessCan, consulta el artículo «Lazarus atrae a los empleados con retos de codificación troyanizados: El caso de una empresa aeroespacial española” en WeLiveSecurity. El grupo de investigadores de ESET, ESET Research, presentará los hallazgos de este ataque en la conferencia Virus Bulletin el próximo 4 de octubre de 2023. Sigue a ESET Research en Twitter (hoy conocido como ‘X’) para conocer las últimas investigaciones de la compañía.

El contacto inicial por parte del atacante haciéndose pasar por un reclutador de Meta