Nueva campaña de robo de credenciales suplanta email de la Universidad Autónoma de Barcelona

A la hora de preparar sus campañas de propagación de correos maliciosos, los delincuentes utilizan muchos tipos de ganchos diferentes, normalmente asociados a empresas de reconocido prestigio, entidades bancarias u organismos gubernamentales. Sin embargo, en los últimos años hemos visto como también se han usado otros ganchos menos habituales que tienen relación incluso con instituciones educativas y, aunque no sea algo habitual, es muy probable que los delincuentes consigan víctimas igualmente.

Solicitud de oferta de la Universitat Autónoma de Barcelona

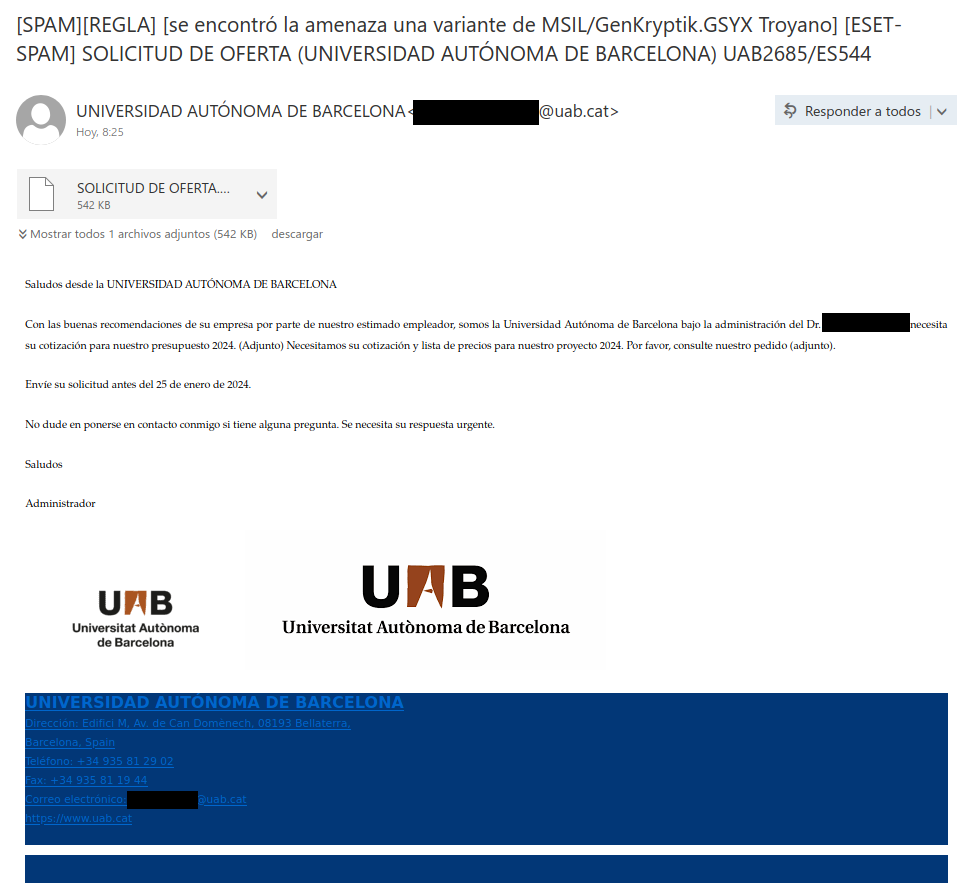

Entre las temáticas y suplantaciones de identidad usadas por los ciberdelincuentes no suelen aparecer frecuentemente las relacionadas con las universidades, aunque en los últimos años hemos visto algunos ejemplos suplantando a la Universidad de Valencia o a la Universidad Complutense de Madrid. En el caso que analizamos hoy observamos que los delincuentes utilizan un email donde se hacen pasar por la Universitat Autónoma de Barcelona usando supuestamente un correo con dominio de esa entidad.

Si leemos el mensaje, observaremos que se trata de una supuesta oferta comercial en la que se solicita un presupuesto para la universidad, pero sin especificar qué tipo de presupuesto ni qué proyecto se está gestionando. Esta información tan vaga puede hacer que los usuarios que reciban este mensaje procedan a abrir el fichero adjunto por curiosidad, o buscando más información acerca de esta propuesta.

Lo primero que solemos revisar en estos casos es la procedencia del correo, ya que resulta sencillo modificar el remitente para hacer creer al destinatario que se trata de un organismo o empresa de confianza. El uso de este tipo de suplantaciones por parte de los delincuentes es, por desgracia, algo habitual y no significa en ningún caso que la seguridad de la red o los sistemas de esta universidad, o de cualquier otra empresa suplantada, se hayan visto comprometidos.

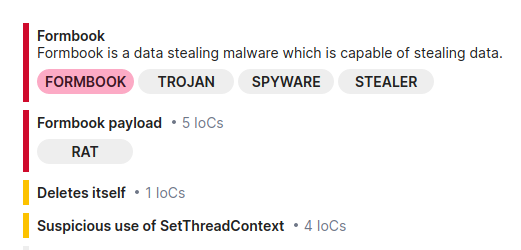

Formbook, un viejo conocido especializado en el robo de credenciales

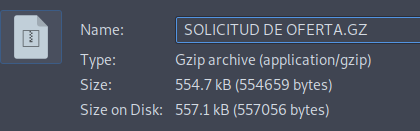

En este tipo de campañas se suelen adjuntar enlaces o, como en esta ocasión, ficheros que son los responsables de iniciar la cadena de infección preparada por los delincuentes. Una técnica habitual consiste en comprimir el fichero malicioso para tratar de dificultar su detección por parte del usuario, aunque esto no impide que sea detectado como una amenaza por una solución de seguridad efectiva.

En su interior se suele encontrar algún tipo de fichero ejecutable (un EXE en este caso), que es el responsable de la infección y compromiso del sistema. La carga maliciosa puede ser muy diferente, aunque las campañas que se centran en propagar malware especializado en el robo de credenciales están muy activas en España desde hace tiempo. Por ese motivo, no es extraño comprobar que, en esta ocasión, nos encontramos ante una variante del conocido infostealer Formbook.

En este tipo de campañas se suelen adjuntar enlaces o, como en esta ocasión, ficheros que son los responsables de iniciar la cadena de infección preparada por los delincuentes. Una técnica habitual consiste en comprimir el fichero malicioso para tratar de dificultar su detección por parte del usuario, aunque esto no impide que sea detectado como una amenaza por una solución de seguridad efectiva.

Conclusión

La suplantación de identidad de universidades españolas para propagar ciberamenazas no nos resulta ajena, aunque tampoco es algo habitual. Este caso demuestra que los delincuentes pueden aprovechar casi cualquier tipo de cebo para conseguir nuevas víctimas, por lo que debemos estar alerta para identificar mensajes similares y contar con una efectiva solución de seguridad que pueda identificar estos correos maliciosos antes de que lleguen a nuestra bandeja de entrada.